Foram encontradas 1.130 questões.

Processadores de texto são programas projetados para elaboração de, praticamente, qualquer tipo de texto. Na rotina do profissional de secretariado, são utilizados processadores de texto para a redação de documentos empresariais ou oficiais.

Assim, como base nos conhecimentos de informática básica, podem ser considerados processadores de texto:

Provas

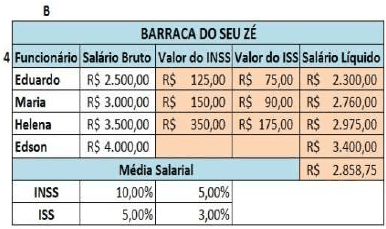

De acordo com a planilha e as informações adicionais abaixo, responda a questão.

O INSS é uma condição para que se o Salário Bruto for maior ou igual a R$ 3.500,00 o desconto será de 10%, caso contrário, será de 5%.

O ISS é uma condição para que se o Salário Bruto for maior ou igual a R$ 3.500,00 o desconto será de 5%, caso contrário, será de 3%.

A planilha que está representada, envolve variadas fórmulas e resultados. Que resultados as posições D8 e E8 apresentam?

Provas

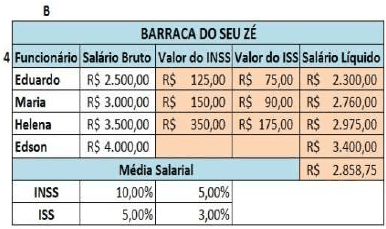

De acordo com a planilha e as informações adicionais abaixo, responda a questão.

O INSS é uma condição para que se o Salário Bruto for maior ou igual a R$ 3.500,00 o desconto será de 10%, caso contrário, será de 5%.

O ISS é uma condição para que se o Salário Bruto for maior ou igual a R$ 3.500,00 o desconto será de 5%, caso contrário, será de 3%.

A planilha apresentada envolve variadas estruturas de fórmulas, inclusive condicionais condizentes. Quais fórmulas se aplicam melhor nas posições D8 e F9?

Provas

As ferramentas de escritório LibreOffice, que equivalem ao Power-point, Excel e Word, respectivamente, são:

Provas

Qual atalho muda a letra em minúscula para maiúscula, considerando o pacote LibreOffice Writer.

Provas

Qual atalho no sistema operacional Windows 10, possibilita criar uma NOVA PASTA:

Provas

A criptografia é a prática de proteger informações por meio do uso de algoritmos codificados e assinaturas. Que tipo de chave utiliza a mesma chave secreta tanto para criptografar quanto decriptar um texto (ou mensagem)?

Provas

Qual das alternativas representa o nome dado ao malware que pode infectar computadores e enviar pela Internet dados confidenciais do usuário, enganar os usuários sobre sua verdadeira intenção e que pode conceder ao invasor acesso à máquina para controlá-la?

Provas

O protocolo web HTTP (Hypertext Transfer Protocol) é a forma mais popular de receber e enviar arquivos e informações. Esse protocolo é utilizado principalmente em softwares e serviços que precisam de dados que não podem ser alocados na aplicação local do usuário. Enumere a COLUNA II de acordo com a COLUNA I, associando os métodos de request às ações em que melhor se encaixam considerando um serviço REST.

|

COLUNA I |

COLUNA II |

|

1. GET |

( ) Método usado para enviar informações ao servidor, é utilizado de forma mais popular em cadastros de dados retirados de um formulário. |

|

2. POST |

( ) Esse método é bem autoexplicativo, excluir arquivos ou informações presentes no banco de dados. |

|

3. PUT |

( ) Tem a função de solicitar ou requisitar algum recurso ao servidor. |

|

4. DELETE |

( ) É responsável por editar arquivos e informações já existentes. |

Assinale a sequência CORRETA:

Provas

O Terminal de um Sistema (Ex. Linux) é apenas uma interface diferente, disponível para comunicação com o computador. No terminal do Linux, ao digitar e executar o comando 'pwd', qual função será basicamente apresentada?

Provas

Caderno Container