Foram encontradas 60 questões.

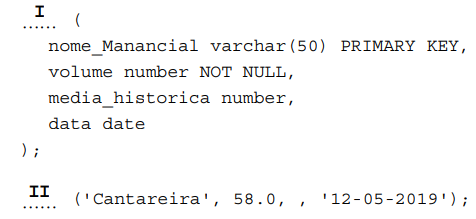

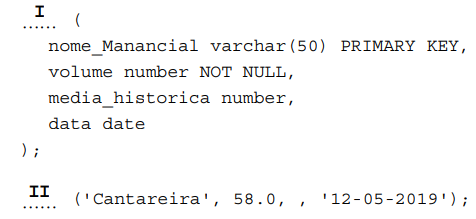

Considere os comandos SQL abaixo.  Para que o primeiro comando crie a tabela MANANCIAIS e o segundo comando insira dados nesta tabela, deve-se preencher as

lacunas I e II, correta e respectivamente, com

Para que o primeiro comando crie a tabela MANANCIAIS e o segundo comando insira dados nesta tabela, deve-se preencher as

lacunas I e II, correta e respectivamente, com

Para que o primeiro comando crie a tabela MANANCIAIS e o segundo comando insira dados nesta tabela, deve-se preencher as

lacunas I e II, correta e respectivamente, com

Para que o primeiro comando crie a tabela MANANCIAIS e o segundo comando insira dados nesta tabela, deve-se preencher as

lacunas I e II, correta e respectivamente, com Provas

Questão presente nas seguintes provas

No Microsoft Outlook 2013, em português, um Estagiário recebeu uma mensagem indicando que sua caixa de entrada estava

quase cheia. Para liberar espaço, o Estagiário resolveu ordenar as mensagens por tamanho e excluir as mensagens maiores.

Como a caixa de entrada do Estagiário estava ordenada por data, para mudar a organização dos e-mails, ordenando-os por

tamanho, ele terá que clicar em

Provas

Questão presente nas seguintes provas

Um Estagiário está utilizando o navegador Google Chrome, em português, em condições ideais, e deseja fazer uma pesquisa

para tentar encontrar na internet a imagem de um manancial da Sabesp que está armazenada em uma pasta de seu computador. Neste caso, o Estagiário

Provas

Questão presente nas seguintes provas

No Microsoft Excel 2013, em português, um Estagiário está digitando um pequeno texto em uma célula, e deseja quebrar linha

no ponto em que está o cursor, de tal forma que as próximas palavras a serem digitadas fiquem na próxima linha dentro da

mesma célula. Para isso terá que utilizar a combinação de teclas

Provas

Questão presente nas seguintes provas

Os dispositivos multicore possuem mais de um núcleo em um único chip. Um exemplo de multicore é o Intel Core i9-9900K de

9ª geração com 8 núcleos. Intel Core i9-9900K é um tipo de

Provas

Questão presente nas seguintes provas

Os atalhos no Microsoft Word 2013, em português, são uma maneira rápida de se executar comandos usados com frequência.

Por exemplo, para desfazer a última operação realizada no texto, utiliza-se a combinação de teclas

Provas

Questão presente nas seguintes provas

O Windows 10, em português, por padrão, não exibe arquivos ocultos que estejam gravados nas unidades de armazenamento

como HD e pen drive. Dessa forma, caso se queira ocultar um arquivo que esteja visível e armazenado no pen drive, basta

mudar um atributo do arquivo para Oculto, clicando-se com o botão direito do mouse sobre o nome do arquivo, no Explorador

de Arquivos do Windows, selecionando-se a opção

Provas

Questão presente nas seguintes provas

A Sabesp disponibiliza o e-mail canaldedenuncia@sabesp.com.br para que ocorrências de fraudes e transgressões

diversas à política de segurança das informações possam ser denunciadas. Considere, hipoteticamente, que uma denúncia

enviada descreveu que um certo funcionário estava fazendo ligações internas se passando por alguém da equipe de suporte

técnico de TI solicitando determinadas informações para resolver um suposto problema da Sabesp.

Conclui-se, corretamente, que a denúncia se configura em um ataque do tipo

Conclui-se, corretamente, que a denúncia se configura em um ataque do tipo

Provas

Questão presente nas seguintes provas

Considere as recomendações para um dispositivo utilizado em redes móveis.

Existem várias questões importantes que devem ser consideradas na escolha e configuração deste dispositivo. É muito importante determinar quais recursos de criptografia e autenticação são suportados. Outro fator importante é saber se o dispositivo possibilita upgrades de firmware, permitindo incorporar novos padrões e eventuais correções lançadas pelo fabricante. Muitos modelos vêm com configurações de fábrica que são de conhecimento público, incluindo senhas default. É extremamente importante que todas as configurações originais sejam mudadas antes de colocar este dispositivo de rede móvel em produção, incluindo: senhas de administração, SSID, chaves WEP etc.

(Adaptado de: Práticas de Segurança para Administradores de Redes Internet − NIC BR Security Office)

Um Estagiário, ao ler essas recomendações, conclui que se trata do dispositivo denominado

Existem várias questões importantes que devem ser consideradas na escolha e configuração deste dispositivo. É muito importante determinar quais recursos de criptografia e autenticação são suportados. Outro fator importante é saber se o dispositivo possibilita upgrades de firmware, permitindo incorporar novos padrões e eventuais correções lançadas pelo fabricante. Muitos modelos vêm com configurações de fábrica que são de conhecimento público, incluindo senhas default. É extremamente importante que todas as configurações originais sejam mudadas antes de colocar este dispositivo de rede móvel em produção, incluindo: senhas de administração, SSID, chaves WEP etc.

(Adaptado de: Práticas de Segurança para Administradores de Redes Internet − NIC BR Security Office)

Um Estagiário, ao ler essas recomendações, conclui que se trata do dispositivo denominado

Provas

Questão presente nas seguintes provas

Considere o trecho de código em Java.

Deseja-se substituir a expressão Volume operacional por Pluviometria na variável s. Para isso, deve-se preencher o trecho I com

Deseja-se substituir a expressão Volume operacional por Pluviometria na variável s. Para isso, deve-se preencher o trecho I com

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container