Foram encontradas 40 questões.

“Segurança da Informação é um conjunto de processos e metodologias que são concebidos e implementados para proteger suas informações e as informações de sua empresa.”

(Fonte: https://encontreumnerd.com.br/blog/o-que-e-seguranca-da-informacao).

Assinale a opção que apresenta os três pilares da segurança da informação:

Provas

De acordo com a Lei Nº 13.709, de 14 de agosto de 2018 (Lei Geral de Proteção de Dados Pessoais (LGPD), são fundamentos da disciplina de proteção de dados pessoais, EXCETO:

Provas

- EscritórioMicrosoft OfficePowerpointVersões do PowerpointMicrosoft PowerPoint 2016 e 365Powerpoint 2016

- EscritórioMicrosoft OfficePowerpointInterface Gráfica do Powerpoint

Na guia “Inserir” se encontram as ferramentas para inserção de diferentes tipos de conteúdo em sua apresentação de PowerPoint 2016 (PT-BR). Sobre as faixas de ferramentas, que se encontram na guia “inserir”, assinale a INCORRETA:

Provas

- EscritórioMicrosoft OfficeExcelVersões do ExcelExcel 2016

- EscritórioMicrosoft OfficeExcelFórmulas e Funções do Excel

Sobre o Microsoft Excel 2016, nas configurações padrão e idioma português, são feitas as seguintes afirmações:

I. O arredondamento científico pode ser feito por meio da função ARRED, onde os números maiores do que 5 após a vírgula são arredondados para cima, e os números menores do que 5 após a vírgula são arredondados para baixo.

II. Com a função TRUNCAR é possível fazer a exclusão automática das casas decimais.

III. A função IFERRO(value; value_if_error) suprime os erros de fórmulas construídas incorretamente, sendo o item “value_if_error” de uso facultativo.

Sobre as afirmações acima:

Provas

- Internet

- Segurança da InformaçãoAtaques e Golpes

- Segurança da InformaçãoVírus, Spyware e OutrosBackdoor

Ataques cibernéticos são cada vez mais comuns, e é muito importante conhecer as estratégias empregadas pelos criminosos, como forma de aumentar a proteção das informações. Um tipo de ataque é caracterizado pela falsificação de IP (protocolo de internet), onde uma pessoa ou programa se passa por uma fonte confiável, objetivando o roubo de dados ou a invasão de sistemas. Esse tipo de ataque é chamado de:

Provas

Utilizando o navegador Firefox no sistema operacional Windows, em sua versão 105.0.3 e nas configurações padrão, é possível ao usuário executar todas as ações abaixo, EXCETO:

Provas

- EscritórioMicrosoft OfficeWordVersões do WordWord 2016 e 365Microsoft Word 2016

- EscritórioMicrosoft OfficeWordTeclas de Atalhos do Word

Carla digitou o texto abaixo no Microsoft Word 2016, em suas configurações padrão e em português:

“Tu te tornas eternamente responsável por aquilo que cativas.” (Antoine de Saint-Exupéry)

Sabendo que foram utilizadas algumas opções de formatação por meio de atalhos, assinale a opção que contém os atalhos utilizados por Carla nas palavras “eternamente”, “aquilo” e “cativas”, respectivamente:

Provas

Sobre o uso do Gmail, são feitas as seguintes afirmações:

I. É possível cancelar o envio de uma mensagem, porém, a opção de cancelamento só permanece disponível por poucos segundos, podendo ser configurada pelo usuário (5, 10, 20 ou 30 segundos).

II. Mensagens deletadas pelo usuário podem ser encontradas na caixa de spam e recuperadas, dentro do prazo de 30 dias, após o qual serão apagadas definitivamente.

III. O recurso “Resposta inteligente”, que sugere respostas para as mensagens, não pode ser desabilitado pelo usuário.

Sobre as afirmações acima:

Provas

Utilizando o navegador Google Chrome, no sistema operacional Windows, em sua versão 107.0.5304.123 e nas configurações padrão, um usuário clicou sobre o botão destacado pelo retângulo vermelho:

Qual a função do botão clicado pelo usuário?

Provas

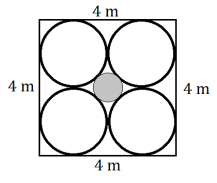

O chão de um shopping é todo revestido com pisos quadrados. A figura abaixo mostra um desses pisos.

Cada piso possui 5 circunferências tangente entre si, 4 brancas e 1 cinza. A área da circunferência cinza, em m², é:

Provas

Caderno Container