Foram encontradas 331 questões.

O Access permite a exportação de um tabela de um banco de dados para outros aplicativos, tais como Excel, arquivos textos, entre outros. Uma das opções disponíveis como alvo da exportação é Banco de dados ODBC.

Isso significa, necessariamente, que o sistema:

Provas

Considere um usuário que tem uma lista de nomes e endereços dispostos tanto numa planilha MS Excel 2003 como numa tabela MS Access 2003. Tanto a planilha com a tabela Access encontramse abertos na tela. A operação a seguir que não pode ser feita, nos dois casos, é:

Provas

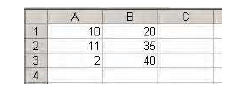

Se a célula C1 tiver sido preenchida com a fórmula

=SOMA(A1:A2) - SOMA($B2:$B$3) e o operador copiar a célula C1 para C2, com Ctrl C e Ctrl V, o valor de célula C2 será:Provas

No MS Word, para inserir no corpo do texto de um documento a data da última gravação do arquivo, a opção do menu Inserir que deve ser explorada é:

Provas

Em redes FastEthernet, a distância máxima permitida na conexão entre dois pontos usando fibra ótica multimodo é:

Provas

Se usarmos a máscara 255.255.255.192 em um endereço IP classe B, será criada a seguinte quantidade de sub-redes:

Provas

Disciplina: TI - Redes de Computadores

Banca: NCE-UFRJ

Orgão: Pref. Mesquita-RJ

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Em transações seguras via Web, o protocolo que é usado para codificar as informações transitadas é:

Provas

Disciplina: TI - Redes de Computadores

Banca: NCE-UFRJ

Orgão: Pref. Mesquita-RJ

Em relação às redes locais, avalie as seguintes afirmativas:

I - Redes Ethernet originalmente tinham topologia em barra.

II - A tecnologia Frame-Relay é mais usada em LANs.

III - Existe compatibilidade entre Ethernet e FastEthernet, apesar dos formatos dos pacotes serem diferentes.

IV - Os padrões IEEE 802.3ab e 802.3z. fazem parte da definição da tecnologia Gigabit Ethernet

As afirmativas verdadeiras são:

Provas

Um programa malicioso, capaz de se copiar para outros computadores, de forma automática, sem intervenção do usuário, é chamado de:

Provas

Disciplina: TI - Redes de Computadores

Banca: NCE-UFRJ

Orgão: Pref. Mesquita-RJ

Dos itens a seguir, aquele que está associado à camada de transporte do modelo OSI é:

Provas

Caderno Container