Foram encontradas 1.555 questões.

Maria deseja usar as redes sociais para buscar uma nova colocação

no mercado.

Uma rede social, voltada para profissionais, que pode ajudar Maria a encontrar empregos, conectar e fortalecer as relações profissionais, aprender novas competências e a exibir histórico profissional, experiências e formação acadêmica é a (o)

Uma rede social, voltada para profissionais, que pode ajudar Maria a encontrar empregos, conectar e fortalecer as relações profissionais, aprender novas competências e a exibir histórico profissional, experiências e formação acadêmica é a (o)

Provas

Questão presente nas seguintes provas

Jair necessita combater fake news sobre o uso de firewalls que

circulam entre os usuários do setor de atendimento ao cidadão.

Sobre o firewall, analise as afirmativas a seguir.

I. Firewall é spyware que impede que os usuários conheçam detalhes do endereçamento dos recursos da rede acessada; ele monitora usuários das redes wi-fi e bluetooth.

II. A finalidade de um firewall é impedir que pessoas mal-intencionadas tenham acesso à rede interna da organização, uma vez que os equipamentos do firewall compõem uma espécie de rede periférica.

III. Todo firewall é montado a partir de um roteador a que se confere alguma capacidade de selecionar acessos, refutando aqueles que são considerados indesejados.

Está correto o que se afirma em

Sobre o firewall, analise as afirmativas a seguir.

I. Firewall é spyware que impede que os usuários conheçam detalhes do endereçamento dos recursos da rede acessada; ele monitora usuários das redes wi-fi e bluetooth.

II. A finalidade de um firewall é impedir que pessoas mal-intencionadas tenham acesso à rede interna da organização, uma vez que os equipamentos do firewall compõem uma espécie de rede periférica.

III. Todo firewall é montado a partir de um roteador a que se confere alguma capacidade de selecionar acessos, refutando aqueles que são considerados indesejados.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Assinale a opção que indica a tecla de atalho de teclado usada para

acionar uma guia de navegação anônima no Chrome.

Provas

Questão presente nas seguintes provas

As opções de quebra de página disponibilizadas pelo MS Word, por

meio do menu layout, são

Provas

Questão presente nas seguintes provas

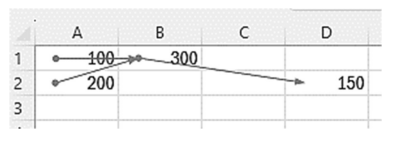

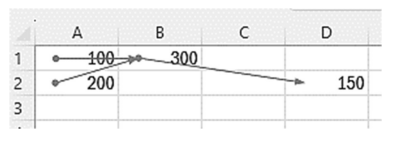

A figura a seguir ilustra um trecho de uma planilha MS Excel com a

opção “Rastrear Precedentes“ ativada para as células B1 e D2.

A partir da figura, está correto afirmar que a fórmula na célula D2 é

A partir da figura, está correto afirmar que a fórmula na célula D2 é

Provas

Questão presente nas seguintes provas

Luiz necessita compartilhar um arquivo no MS Word. Considere

como referencial a opção compartilhar do menu arquivos e um

arquivo .docx.

Sobre o tema, analise as afirmativas a seguir.

I. A opção compartilhar com pessoas requer uma ação composta por três etapas, onde o documento precisa ser salvo na nuvem, atribuir senha de acesso e para ser compartilhado em seguida.

II. A opção apresentar online apresenta o documento para que pessoas possam assistir em um navegador Web, onde uma única configuração adicional de conta e senha na nuvem na Microsoft é necessária.

III. A opção e-mail permite enviar o documento como anexo incluindo a possibilidade de enviá-lo como fax da Internet sem necessidade do aparelho de fax.

Está correto o que se afirma em

Sobre o tema, analise as afirmativas a seguir.

I. A opção compartilhar com pessoas requer uma ação composta por três etapas, onde o documento precisa ser salvo na nuvem, atribuir senha de acesso e para ser compartilhado em seguida.

II. A opção apresentar online apresenta o documento para que pessoas possam assistir em um navegador Web, onde uma única configuração adicional de conta e senha na nuvem na Microsoft é necessária.

III. A opção e-mail permite enviar o documento como anexo incluindo a possibilidade de enviá-lo como fax da Internet sem necessidade do aparelho de fax.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

3686746

Ano: 2025

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: Pref. Canaã Carajás-PA

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: Pref. Canaã Carajás-PA

O barramento é um conjunto de linhas de comunicação pelas quais

se estabelecem as interligações entre dispositivos de computação

eletrônica. As linhas podem ser divididas em três conjuntos.

Avalie se, nesse caso, esses fios podem estar divididos em

I. vias de dados.

II. vias de endereços.

III. vias de controle, por onde trafegam sinais que sincronizam as duas anteriores.

Está correto o que se afirma em

I. vias de dados.

II. vias de endereços.

III. vias de controle, por onde trafegam sinais que sincronizam as duas anteriores.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

3686745

Ano: 2025

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: Pref. Canaã Carajás-PA

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: Pref. Canaã Carajás-PA

Leia o trecho a seguir.

Memória extremamente rápida e de baixo consumo de energia que, uma vez carregadas as informações, é mantida com um mínimo de energia de alimentação. Embora volátil, não exige que a CPU renove o seu conteúdo centenas de vezes por segundo. Ela só perde o conteúdo se o equipamento for desligado. Seu alto preço torna-a inviável economicamente em grandes quantidades.

Essa definição corresponde à memória

Memória extremamente rápida e de baixo consumo de energia que, uma vez carregadas as informações, é mantida com um mínimo de energia de alimentação. Embora volátil, não exige que a CPU renove o seu conteúdo centenas de vezes por segundo. Ela só perde o conteúdo se o equipamento for desligado. Seu alto preço torna-a inviável economicamente em grandes quantidades.

Essa definição corresponde à memória

Provas

Questão presente nas seguintes provas

Sobre os vírus de computador, analise as afirmativas a seguir.

I. Atacam principalmente a memória ROM, pois assim conseguem provocar prejuízos mais permanentes, uma vez que esta memória não se apaga.

II. Propagam-se em redes de computadores ou entre dispositivos móveis por meio das linhas de energia elétrica.

III. Não existem casos de pessoas que foram contaminadas com cepas extremamente virulentas de vírus de computador.

Está correto o que se afirma em

I. Atacam principalmente a memória ROM, pois assim conseguem provocar prejuízos mais permanentes, uma vez que esta memória não se apaga.

II. Propagam-se em redes de computadores ou entre dispositivos móveis por meio das linhas de energia elétrica.

III. Não existem casos de pessoas que foram contaminadas com cepas extremamente virulentas de vírus de computador.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Um agente de serviços de informática precisa usar uma

ferramenta de linha de comandos do Windows 10 capaz de fazer a

manutenção e preparar imagens do Windows(.wim) ou um disco

rígido virtual (.vhd ou .vhdx).

Essa ferramenta chama-se

Essa ferramenta chama-se

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container