Foram encontradas 60 questões.

Diversas técnicas são utilizadas na modelagem de sistemas de software para especificar requisitos. Duas dessas técnicas são: a com base em casos de uso (use cases) e a com base em histórias de usuário (user stories).

Essas técnicas, aplicáveis a um sistema de software, são recomendadas para

Essas técnicas, aplicáveis a um sistema de software, são recomendadas para

Provas

Questão presente nas seguintes provas

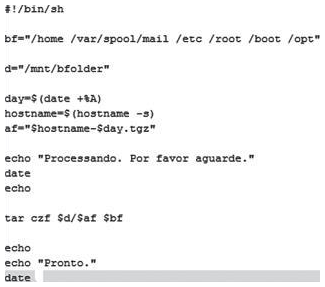

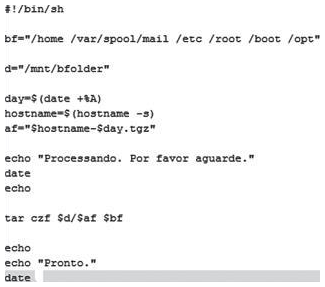

Considere o script shell a seguir, escrito para uma máquina executando o sistema operacional UNIX.

A execução desse script

Provas

Questão presente nas seguintes provas

- Qualidade de SoftwareMétricas de SoftwareAPF: Análise de Pontos de FunçãoProcesso de Contagem APF

- Qualidade de SoftwareMétricas de SoftwareAPF: Análise de Pontos de FunçãoTipos de Funções APF (Dados e Transacionais)

- Qualidade de SoftwareMétricas de SoftwarePFB: Pontos de Função Brutos

Um analista, seguindo o Processo de Contagem de Pontos de Função para um sistema novo, considerado pequeno, identificou 5 entradas externas, 3 saídas externas e 5 arquivos lógicos internos. Verificando a complexidade, tanto das funções de transação quanto das funções de dados, determinou que todas deveriam ser consideradas com o grau de complexidade funcional baixo.

Com apenas essa informação, quantos pontos de função não ajustados ele encontrou?

Com apenas essa informação, quantos pontos de função não ajustados ele encontrou?

Provas

Questão presente nas seguintes provas

Um dos objetos da fase de projeto de sistemas de software é definir e organizar as partes desse sistema da maneira mais adequada possível. Relativamente a essas partes, devem ser maximizada e minimizada, respectivamente, as medidas

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

- Fundamentos de ProgramaçãoTipos Abstratos de Dados (TAD)

Considere um módulo que implementa um tipo abstrato de dados (TAD) que representa uma pilha capaz de armazenar números inteiros. Nesse módulo, as operações push e pop são definidas e permitem a adição e a remoção de elementos, respectivamente. Considere, também, que pX, pY e pZ são instâncias do TAD definido, que as pilhas pY e pZ estão inicialmente vazias e que em pX estão armazenados apenas os números 1, 2, 3 e 5, inseridos nesta ordem. Sendo assim, os somatórios dos elementos em pX, pY e pZ são, respectivamente, 11, 0 e 0.

Nesse contexto, considere a execução das instruções a seguir

push(pY, pop(pX));

push(pZ, pop(pX));

push(pY, pop(pX));

push(pZ, pop(pX));

push(pX, pop(pY));

push(pZ, pop(pY));

push(pZ, pop(pX));

Após a execução das instruções acima, quais os somatórios dos elementos em cada uma das pilhas pX e pZ, respectivamente?

Nesse contexto, considere a execução das instruções a seguir

push(pY, pop(pX));

push(pZ, pop(pX));

push(pY, pop(pX));

push(pZ, pop(pX));

push(pX, pop(pY));

push(pZ, pop(pY));

push(pZ, pop(pX));

Após a execução das instruções acima, quais os somatórios dos elementos em cada uma das pilhas pX e pZ, respectivamente?

Provas

Questão presente nas seguintes provas

1076526

Ano: 2012

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: PQS

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: PQS

Processadores do tipo CISC são mais usados nos consoles de videogames mais modernos.

PORQUE

Processadores do tipo CISC geralmente têm um conjunto de instruções maior que processadores do tipo RISC.

Analisando-se as afirmações acima, conclui-se que:

PORQUE

Processadores do tipo CISC geralmente têm um conjunto de instruções maior que processadores do tipo RISC.

Analisando-se as afirmações acima, conclui-se que:

Provas

Questão presente nas seguintes provas

1076524

Ano: 2012

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: PQS

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: PQS

Considere as afirmações a seguir referentes a memórias cache de sistemas computacionais.

I - O projeto de uma memória cache pode prever sua implementação de forma unificada ou separada.

II - Em caches L2, os acessos são realizados mais rapidamente que os ciclos de barramento, com estado zero-wait (tempo de espera nulo).

III - Algoritmos de substituição de quadros são indispensáveis à eleição do bloco a ser retirado de uma cache cheia.

IV - Na técnica de mapeamento associativo, um bloco da memória principal pode ser alocado em qualquer linha da cache.

São corretas APENAS as afirmações

I - O projeto de uma memória cache pode prever sua implementação de forma unificada ou separada.

II - Em caches L2, os acessos são realizados mais rapidamente que os ciclos de barramento, com estado zero-wait (tempo de espera nulo).

III - Algoritmos de substituição de quadros são indispensáveis à eleição do bloco a ser retirado de uma cache cheia.

IV - Na técnica de mapeamento associativo, um bloco da memória principal pode ser alocado em qualquer linha da cache.

São corretas APENAS as afirmações

Provas

Questão presente nas seguintes provas

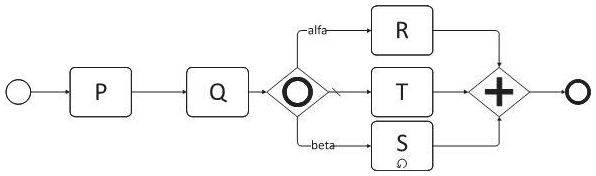

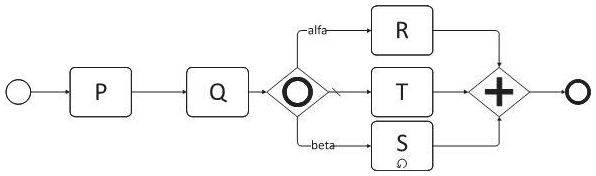

Um analista de negócios inexperiente apresentou um modelo construído com a metodologia BPMN 2.0, mostrado a seguir, para descrever um processo de negócio da empresa.

Verificando a descrição abstrata desse modelo, em que alfa e beta são expressões condicionais, em uma execução única, pode-se dizer que

Provas

Questão presente nas seguintes provas

O gerenciamento de riscos consiste em conduzir proces- sos de planejamento, identificação, análise, planejamento de respostas, monitoramento e controle de riscos de um projeto.

Dessa forma, o objetivo do gerenciamento de riscos está voltado a

Dessa forma, o objetivo do gerenciamento de riscos está voltado a

Provas

Questão presente nas seguintes provas

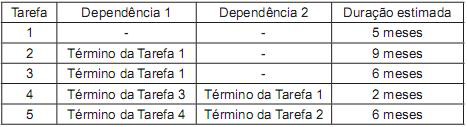

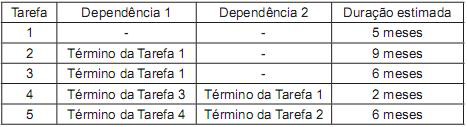

Uma equipe de projeto precisa desenvolver o cronograma de um projeto e está utilizando o método do caminho crítico. Eles levantaram várias dependências e fizeram a estimativa conforme a seguir.

Qual a duração, em meses, do caminho crítico desse projeto?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container