Foram encontradas 150 questões.

Com relação ao DNS no ambiente Unix, julgue o item seguinte.

O arquivo de configuração que contém os parâmetros de inicialização tem o nome named.boot.

Provas

Com relação a criptografia e VPN, julgue o item subseqüente.

Uma VPN pode ser estabelecida em várias camadas, tal como aplicação, transporte, redes ou enlace.

Provas

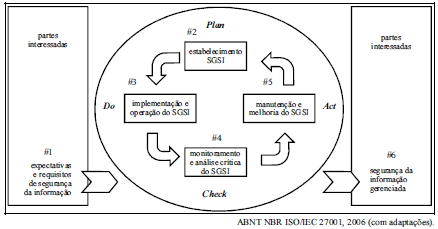

ABNT NBR ISO/IEC 27001, 2006 (com adaptações).

Considerando a figura acima, que apresenta um diagrama utilizado para suporte à implantação do gerenciamento da segurança da informação, no qual são destacados estados ou fases numerados de #1 a #6, julgue o próximo item, acerca de gestão e políticas de segurança de informação, classificação de informações e norma ISO 27001.

Dado que a ISO-27001 baseia-se na aplicação do ciclo da qualidade ou ciclo de Deming, e que o mesmo é utilizado nas normas ISO-9001:2000 e ISO-14001:2004, deve-se usar o mesmo grupo de controles e requisitos de qualidade usados nas normas citadas quando da implantação de um sistema de gestão da segurança da informação.

Provas

Considerando a figura acima, que apresenta um diagrama utilizado para suporte à implantação do gerenciamento da segurança da informação, no qual são destacados estados ou fases numerados de #1 a #6, julgue o próximos item, acerca de gestão e políticas de segurança de informação, classificação de informações e norma ISO 27001.

A fase indicada por #4 é o momento mais conveniente para a declaração de aplicabilidade dos controles de segurança da informação.

Provas

Com relação à segurança da informação, julgue o item que se segue.

Controle de acesso diz respeito à capacidade de regular o acesso à informação.

Provas

Com relação à segurança da informação, julgue o item que se segue.

A disponibilidade diz respeito à garantia de que será possível a qualquer pessoa acessar a informação sempre que for necessário.

Provas

Com relação a firewalls, proxies e IDS, julgue o item seguinte.

Os firewalls por filtros de pacote têm desempenho superior aos firewalls stateful.

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- CriptografiaCriptografia Assimétrica

Com relação a criptografia e VPN, julgue o item subseqüente.

A criptografia assimétrica provê confidencialidade, integridade, autenticidade e irretratabilidade.

Provas

- Segurança de RedesFirewall

- Segurança de RedesIDS: Intrusion Detection System

- Segurança de RedesProxy

Com relação a firewalls, proxies e IDS, julgue o item seguinte.

Firewalls são embasados em sniffing do tráfego, que é inspecionado e confrontado com padrões.

Provas

Com relação à segurança da informação, julgue o item que se segue.

A integridade diz respeito à garantia de que a informação só será alterada ou deletada por quem tem autorização explícita para tal.

Provas

Caderno Container