Foram encontradas 150 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: Petrobrás

01 import java.sql.*;

02

03 class Parametros {

04 private String url, usuario, senha;

05

06 this.url = url;

07 this.usuario = usuario;

08 this.senha = senha;

09 }

10 public String getUrl() {return url;}

11 public String getUsuario() {return usuario;}

12

13 }

14

15 interface IConexoes {

16 public Connection conectar(Parametros parametros) throws SQLException;

17 public void desconectar(Connection conexao) throws SQLException;

18 }

19

20 class CntrConexoes implements IConexoes {

21 private static CntrConexoes instancia = null;

22 private Connection conexao;

23

24

25 if(instancia == null)

26 instancia = new CntrConexoes();

27 return instancia;

28 }

29

30 if(conexao == null || conexao.isClosed())

31 conexao = DriverManager.getConnection(parametros.getUrl(),

32 parametros.getUsuario(),

33 parametros.getSenha());

34

35 }

36

37 public void desconectar(Connection conexao) throws SQLException {

38 conexao.close();

39 }

40 }

Considerando o trecho de Código Java acima, julgue o próximo item.

Os seguintes códigos preenchem corretamente as linhas 5, 12 e 29.

linha 5: public Parametros(String url, String usuario, String senha) {

linha 12: public String getSenha() {return senha;}

linha 29: public Connection conectar(Parametros parametros) throws SQLException {

Provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Segurança de RedesAutenticação de Rede

Julgue os seguintes itens com relação a protocolos para aplicações na Internet.

O Secure Sockets Layer (SSL) provê suporte para um cliente autenticar um servidor; parte do processo de autenticação consiste em, após o cliente se conectar, o servidor assinar sua chave privada com sua chave pública e a enviar para o cliente.

Provas

- Modelo OSIModelo OSI: Camada de Aplicação

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

Julgue os seguintes itens com relação a protocolos para aplicações na Internet.

Um exemplo de tipo de cabeçalho HTTP de solicitação que pode ser enviado por clientes é EXPIRES e um cabeçalho de resposta que pode ser enviado por servidores é ACCEPT.

Provas

Acerca dos princípios e da arquitetura da Internet, julgue os itens a seguir.

Para traduzir um nome de máquina em um endereço IP, independentemente do modo como a consulta seja feita aos servidores Domain Name System (DNS), uma aplicação que seja cliente desse serviço de tradução tem que percorrer a hierarquia de nomes enviando consultas para vários servidores ao longo da hierarquia

Provas

- Arquitetura de RedesDefinição Técnica de Arquitetura de Redes

- Equipamentos de RedeRoteador

- TCP/IPConceitos e Especificações do IP

- TCP/IPFundamentos de Roteamento

Acerca dos princípios e da arquitetura da Internet, julgue os itens a seguir.

A Internet é composta por redes interligadas por roteadores. O roteamento entre essas redes é feito pelo IP usando tabelas de roteamento. As informações armazenadas nas tabelas de roteamento podem ser modificadas a partir de troca de informações entre roteadores.

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- TCP/IPConceitos e Especificações do IP

Acerca dos princípios e da arquitetura da Internet, julgue os itens a seguir.

Na Internet, para a identificação das entidades envolvidas em uma comunicação, além de endereços IP, são usados números de porta com 32 bits. Na programação em redes, para a identificação de um socket, basta um número de porta.

Provas

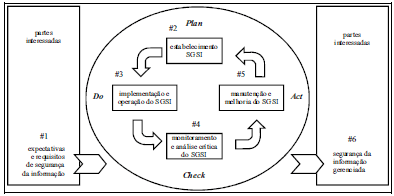

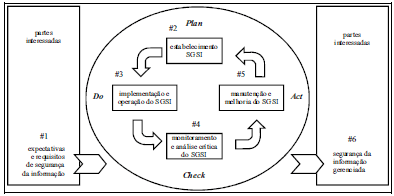

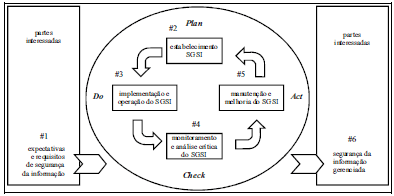

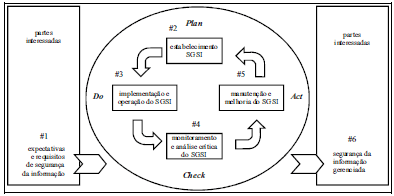

ABNT NBR ISO/IEC 27001, 2006 (com adaptações).

Considerando a figura acima, que apresenta um diagrama utilizado para suporte à implantação do gerenciamento da segurança da informação, no qual são destacados estados ou fases numerados de #1 a #6, julgue o próximo item, acerca de gestão e políticas de segurança de informação, classificação de informações e norma ISO 27001.

Dado que a ISO-27001 baseia-se na aplicação do ciclo da qualidade ou ciclo de Deming, e que o mesmo é utilizado nas normas ISO-9001:2000 e ISO-14001:2004, deve-se usar o mesmo grupo de controles e requisitos de qualidade usados nas normas citadas quando da implantação de um sistema de gestão da segurança da informação.

Provas

ABNT NBR ISO/IEC 27001, 2006 (com adaptações).

Considerando a figura acima, que apresenta um diagrama utilizado para suporte à implantação do gerenciamento da segurança da informação, no qual são destacados estados ou fases numerados de #1 a #6, julgue o próximo item, acerca de gestão e políticas de segurança de informação, classificação de informações e norma ISO 27001.

O estado ou fase indicado por #1 é o mais conveniente para a coleta de informações visando ao estabelecimento de aspectos de segurança em acordos de níveis de serviço.

Provas

ABNT NBR ISO/IEC 27001, 2006 (com adaptações).

Considerando a figura acima, que apresenta um diagrama utilizado para suporte à implantação do gerenciamento da segurança da informação, no qual são destacados estados ou fases numerados de #1 a #6, julgue o próximo item, acerca de gestão e políticas de segurança de informação, classificação de informações e norma ISO 27001.

O estado ou fase indicado por #2 é o mais conveniente para a declaração formal, no nível corporativo, dos critérios para avaliação dos riscos de segurança da informação.

Provas

ABNT NBR ISO/IEC 27001, 2006 (com adaptações).

Considerando a figura acima, que apresenta um diagrama utilizado para suporte à implantação do gerenciamento da segurança da informação, no qual são destacados estados ou fases numerados de #1 a #6, julgue o próximo item, acerca de gestão e políticas de segurança de informação, classificação de informações e norma ISO 27001.

As não-conformidades que porventura surjam durante a gestão da segurança da informação devem ocorrer durante o estado ou fase indicado por #5.

Provas

Caderno Container