Foram encontradas 60 questões.

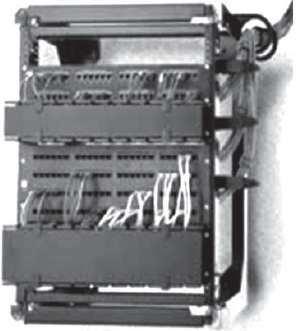

Em um projeto que emprega o conceito de cabeamento estruturado, a ideia central é cabear toda a instalação, de forma a colocar pontos de rede em todos os pontos onde eles possam ser necessários. Observe a figura a seguir que representa um equipamento, instalado em racks e que permite a comunicação da LAN, por meio de jumpers, atuando como uma interface entre os computadores e o switch central, também instalado no rack.

Nesse esquema, as placas de redes dos computadores são ligadas a esse equipamento, que também utiliza portas para conexão ao switch central, usando cabos de rede de pequeno comprimento.

Esse equipamento é conhecido pelo termo técnico

Provas

Questão presente nas seguintes provas

Observe a tabela a seguir que pertence a um banco de dados denominado PETRÓLEO.

PRODUCAO

| CAMPO | AREA | QTDE |

|

Badejo

Garoupa

Marlim

Robalo

|

I

I

II

II

|

100.000

80.000

110.000

90.000

|

A partir de PRODUCAO, deseja-se gerar uma saída que contenha todos os atributos dessa tabela, mas classificada por QTDE, em ordem ascendente.

O comando SQL a ser utilizado é

Provas

Questão presente nas seguintes provas

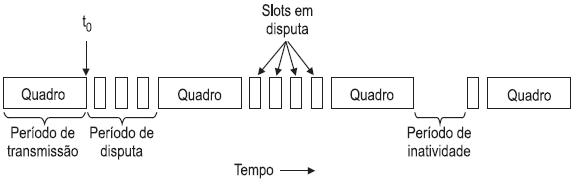

A figura ilustra o funcionamento de um protocolo base da LAN Ethernet.

O hardware da estação deve escutar o canal enquanto está transmitindo. Se o sinal que ela lê de volta é diferente do sinal que está enviando, ela saberá que está havendo uma colisão. As implicações são que um sinal recebido não deverá ser pequeno em comparação com o sinal transmitido e que a modulação deve ser escolhida para permitir que as colisões sejam detectadas.

Esse protocolo é denominado

Provas

Questão presente nas seguintes provas

326380

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaAtivo

- Ataques e Golpes e AmeaçasEngenharia Social

Na área de segurança da informação, tanto na internet quanto em outras redes, um método de ataque é caracterizado quando alguém faz uso da persuasão, muitas vezes abusando da ingenuidade ou confiança do usuário, para obter informações que podem ser utilizadas para ter acesso não autorizado aos ativos da informação.

Tecnicamente, esse método de ataque é denominado

Provas

Questão presente nas seguintes provas

326379

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

No que diz respeito à segurança da informação, dois conceitos estão associados à capacidade de um sistema: permitir que alguns usuários acessem determinadas informações ao mesmo tempo que impede que outros não autorizados a vejam e garantir que um usuário seja, de fato, quem alega ser.

Esses conceitos são conhecidos, respectivamente, como

Provas

Questão presente nas seguintes provas

Dentre as camadas do modelo de referência OSI/ISO, uma oferece serviços como o controle do diálogo, o gerenciamento e a sincronização, enquanto que uma outra é responsável pela integridade dos dados e a garantia de que as entidades pares de hosts de origem de destino mantêm uma conversação.

Essas camadas são denominadas, respectivamente, como de

Provas

Questão presente nas seguintes provas

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

No que diz respeito ao cabeamento estruturado, de acordo com as normas ANSI/TIA-568-B, cabos específicos são utilizados na distribuição horizontal e, em alguns casos, na distribuição vertical de voz e dados. Uma categoria de cabo representa uma melhoria das características dos materiais utilizados na categoria 5, o que permite um melhor desempenho, sendo especificada até 100 Mhz, enquanto que outra apresenta características para desempenho especificadas até 250 Mhz e velocidades de 1 Gbps até 10 Gbps.

Essas categorias são conhecidas, respectivamente, como

Provas

Questão presente nas seguintes provas

Uma funcionalidade dos switches de nível 2 é que eles

Provas

Questão presente nas seguintes provas

Uma sub-rede de computadores possibilita acesso aos recursos da internet e está configurada por meio do IP 194.218.144.64/28, de acordo com a notação CIDR.

A classe desse IP, a máscara e o endereço de broadcast utilizados pela sub-rede são, respectivamente,

Provas

Questão presente nas seguintes provas

O IEEE 802.11 tem um mecanismo inteligente para fornecer qualidade de serviço, como um conjunto de extensões sob a denominação IEEE 802.11e, que funciona estendendo o CSMA/CA com intervalos cuidadosamente definidos entre os quadros. Cinco intervalos são possíveis, sendo que um deles é usado quando uma estação recebe um quadro defeituoso ou desconhecido para informar sobre o problema.

Esse intervalo é conhecido como

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container