Foram encontradas 421 questões.

- Certificado DigitalAssinatura Digital

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

Entre os tipos de criptografia, uma utiliza um par de chaves, diferentes entre si, que se relacionam matematicamente por meio de um algoritmo. Uma das chaves, denominada chave privada, é mantida em segredo, sendo de conhecimento somente de seu titular, enquanto a outra, denominada chave pública, pode ser de conhecimento público, livremente divulgada. Em consequência, por meio desse tipo de criptografia, o texto cifrado por uma chave só pode ser decifrado pela outra do mesmo par. É esse o tipo de criptografia, utilizada na assinatura de documentos eletrônicos por meio de certificados digitais, e que gera maior segurança às informações veiculadas na Internet.

O tipo descrito é denominado criptografia:

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: IPM-João Pessoa

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: IPM-João Pessoa

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: IPM-João Pessoa

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: IPM-João Pessoa

- Conceitos BásicosTerminologiaRisco

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

- GestãoGestão de RiscosTratamento de Riscos

Provas

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IBADE

Orgão: IPM-João Pessoa

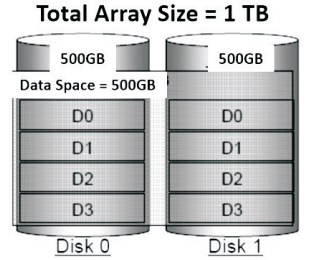

Um dos tipos de RAID, conhecido por espelhamento, é ilustrado na figura a seguir.

Esse esquema emprega dois discos rígidos cujos dados são espelhados em tempo real, no qual todos os dados são duplicados e, portanto, o sistema operacional trata o espaço utilizável da matriz RAID como se fosse o tamanho máximo de um único disco rígido na matriz.

Como é conhecido esse tipo de RAID?

Provas

Provas

Provas

Caderno Container