Foram encontradas 135 questões.

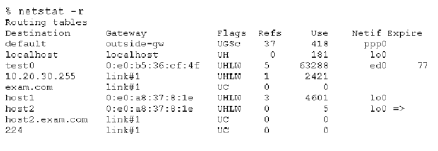

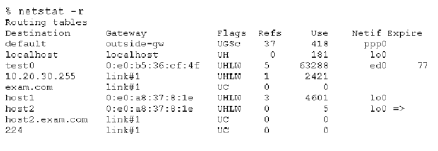

Com base na saída do comando netstat-r, conforme mostrado acima, julgue os seguintes itens.

O host1 corresponde ao host no qual foi executado o comando. Esta identificação é possível a partir da verificação de que a interface é lo0.

Provas

Com base na saída do comando netstat-r, conforme mostrado acima, julgue os seguintes itens.

A saída do comando mostra a tabela de roteamento da interface ppp0 em que se especifica que o uso do localhost é lo0, conhecido também como loopback device. Este dispositivo permite que todo o trafégo para o destino localhost seja mantido internamente em vez de enviá-lo na LAN.

Provas

Suponha que uma rede utiliza a máscara 255.255.255.252. Nesse caso, são possíveis 62 endereços de rede.

Provas

Suponha que uma rede utiliza a máscara de rede 255.255.255.192. Nesse caso são utilizados 2 bits para o endereço de rede e 6 bits para o endereço dos hosts, para um total de 64 possíveis endereços de hosts.

Provas

- Equipamentos de RedeSwitch

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Rede

- Transmissão de DadosDomínios de Colisão e Broadcast

A respeito do funcionamento dos equipamentos de rede, julgue os itens que se seguem.

Um conjunto de dispositivos conectados a switches camada 2 implica que estes compartilham o mesmo endereço MAC de broadcast. Um switch de camada 3 implementa a lógica de encaminhamento de pacotes do roteador no hardware.

Provas

A respeito do funcionamento dos equipamentos de rede, julgue os itens que se seguem.

O switch tipo cut-through, antes de retransmitir um quadro faz uma avaliação de CRC, de tal forma que evita a retransmissão de quadros com erro.

Provas

A respeito do funcionamento dos equipamentos de rede, julgue os itens que se seguem.

Existem dois tipos de switches de camada 2. O switch tipo cut-through analisa o endereço destino do quadro no inicio do quadro MAC e repete o quadro em todas as linhas de saída para reconhecer quem é o nó com esse endereço.

Provas

As redes ethernet utilizam o CSMA/CD (carrier sense multiple access with collision detect). Este protocolo foi criado com o objetivo de resolver o problema das colisões que acontecem quando os pacotes são transmitidos simultaneamente a partir de nós diferentes.

Provas

- Modelo OSIModelo OSI: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- TCP/IPConceitos e Especificações do IP

- TCP/IPIPv4

Os protocolos IP, TCP e UDP são os pilares da interconexão de redes Internet e do transporte fim-a-fim de dados nessas redes. Acerca desses protocolos e de outros protocolos associados que formam a arquitetura TCP/IP, julgue os itens seguintes.

Um endereço IP v4 está tecnicamente associado com um hospedeiro ou roteador e serve como identificador único para tal hospedeiro ou roteador.

Provas

Acerca dos aspectos de segurança em sistemas de informação e redes TCP/IP, julgue os próximos itens.

Uma das proteções clássicas para senhas de usuários em sistemas da família Unix consiste em cifrar as senhas acrescidas de um parâmetro salt, embora isso possa gerar senhas duplicadas visíveis no arquivo de senhas.

Provas

Caderno Container