Foram encontradas 100 questões.

- GestãoGestão de Continuidade de NegóciosBIA: Análise de Impacto nos Negócios

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

- GestãoGestão de Continuidade de NegóciosPRD: Plano de Recuperação de Desastres

Planos de contingência, de recuperação de desastres e de continuidade são desenvolvidos no contexto da segurança da informação, para acionamento durante eventos relevantes. Acerca da aplicação desses conceitos, assinale a opção correta.

Provas

Internet: <csrc.nist.gov>.

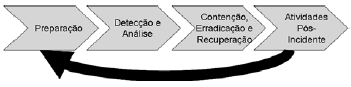

Considerando o diagrama acima, que apresenta um modelo de ciclo de vida de resposta a incidentes, assinale a opção correta.

Provas

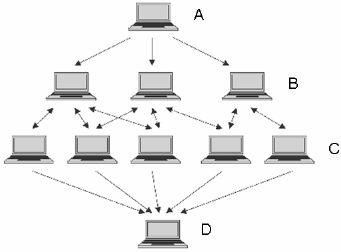

A figura acima apresenta um esquema de comunicações, de comando e de controle existente entre computadores durante ataques distribuídos de negação de serviço, no qual se destacam computadores de tipo A, B, C e D. Considerando essa figura, assinale a opção correta a respeito das características de ataques de negação de serviço — denial of service (DoS) — em geral, e, de forma específica, ataques de DoS distribuídos.

Provas

Internet: <www.icpbrasil.gov.br>.

Considerando a figura acima, que ilustra a página de introdução à ICP-Brasil, na qual são apresentados alguns conceitos e tecnologias da organização, assinale a opção correta.

Provas

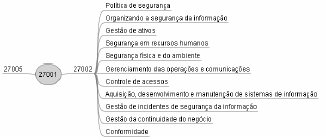

Considerando a figura acima, que apresenta uma proposta de relação entre as normas ISO/IEC 27001, 27002 e 27005, assinale a opção correta.

Provas

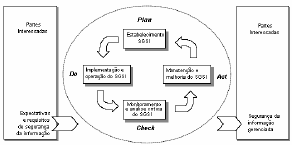

A figura acima, obtida da norma ABNT NBR ISO/IEC 27001:2006, apresenta um modelo sistêmico de funcionamento de um sistema de gestão de segurança da informação (SGSI). Considerando que o escopo no qual o SGSI seja implementado compreenda toda a organização, assinale a opção correta a respeito dos conceitos de segurança.

Provas

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

TLS (transport layer security), VPNs seguras e infraestrutura de chaves públicas (ICP) são aplicações em redes de computador que usam princípios e métodos de criptografia. O TLS é um protocolo que criptografa os segmentos de conexões de rede de forma fim-a-fim, na camada de transporte. VPNs seguras, por outro lado, usam protocolos de criptografia por tunelamento, que fornecem confidencialidade, autenticação e integridade. Por fim, ICP é um órgão ou iniciativa pública ou privada que tem como objetivo manter uma estrutura de emissão de chaves públicas, com base no princípio da terceira parte confiável, oferecendo uma mediação de credibilidade e confiança em transações entre partes que utilizam certificados digitais.

Tendo por referência essas informações, assinale a opção correta acerca de técnicas de criptografia.

Provas

Internet: <csrc.nist.gov>

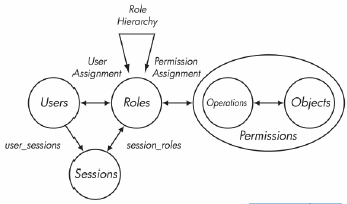

Considerando a figura acima, que apresenta de forma simplificada um modelo de controle de acesso RBAC (role based-acess control), assinale a opção correta acerca dos conceitos de autorização, controle de acesso, RBAC e ACLs. A Por meio do modelo apresentado, é impossível implementar um sistema discricionário de controle de acesso, uma vez que não há associação direta entre usuários e permissões.

Provas

Internet: <publib.boulder.ibm.com> (com adaptações).

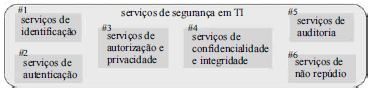

Considerando a figura acima, que apresenta um conjunto de serviços de segurança de TI, numerados de #1 a #6, assinale a opção correta acerca desses serviços e de suas relações com mecanismos e políticas de segurança.

Provas

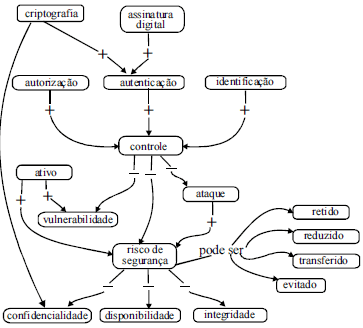

Tendo como referência o diagrama acima, assinale a opção que apresenta uma proposta de influências entre conceitos de domínio de gestão da segurança da informação.

Provas

Caderno Container