Foram encontradas 120 questões.

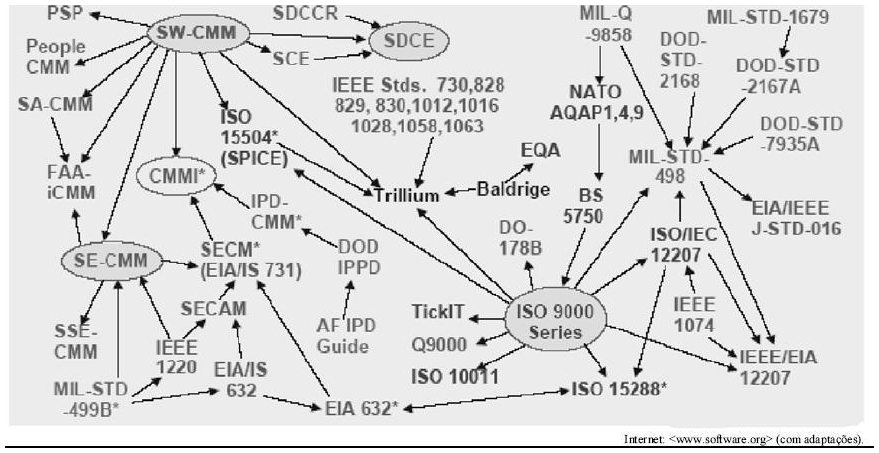

A figura acima, elaborada no ano de 1998, apresenta uma proposta de relacionamento de precedência de criação e de incorporação de conceitos entre diversos modelos de qualidade de processo de engenharia de software e de sistemas. Não estão representados no modelo as normas e os modelos NBR ISO/IEC 27001, MPS.BR e NBR ISO/IEC 9126. Tendo em vista as informações apresentadas e os processos de software, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

953886

Ano: 2009

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

A figura acima, elaborada no ano de 1998, apresenta uma proposta de relacionamento de precedência de criação e de incorporação de conceitos entre diversos modelos de qualidade de processo de engenharia de software e de sistemas. Não estão representados no modelo as normas e os modelos NBR ISO/IEC 27001, MPS.BR e NBR ISO/IEC 9126. Tendo em vista as informações apresentadas e os processos de software, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

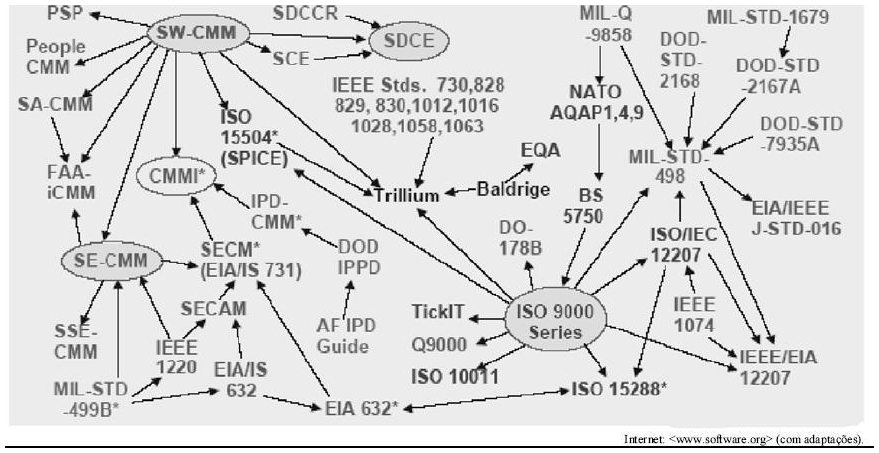

A figura acima apresenta um cenário no qual a pessoa A usa a vara F e a corda E para atravessar do ponto 1 para o ponto 2, na presença de B. As letras C e D representam duas dimensões. Com base na figura e nos conceitos de risco em segurança da informação, julgue o itens subsequentes.

Provas

Questão presente nas seguintes provas

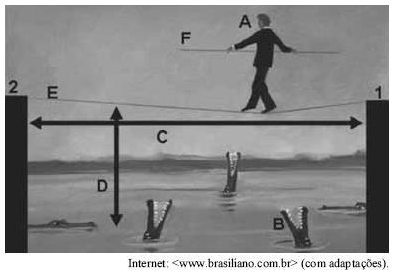

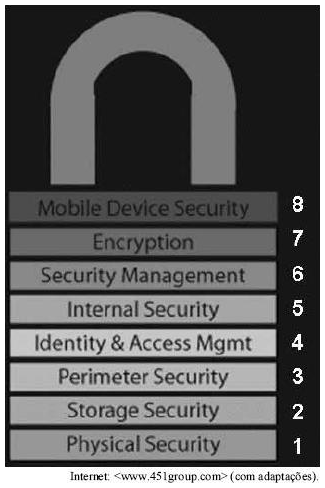

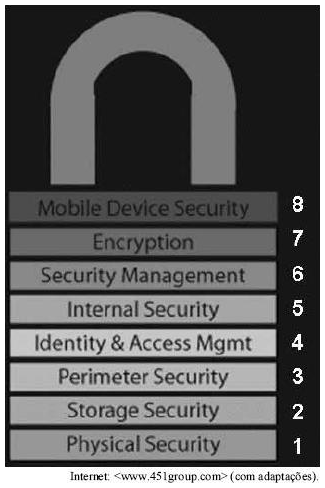

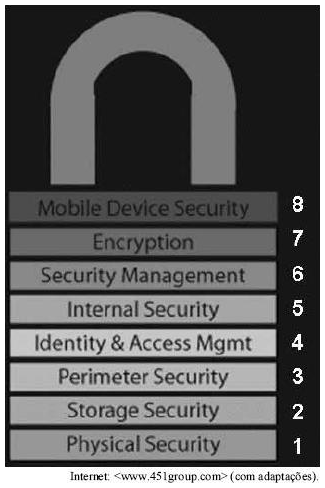

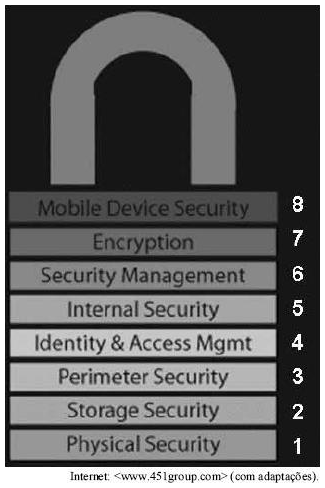

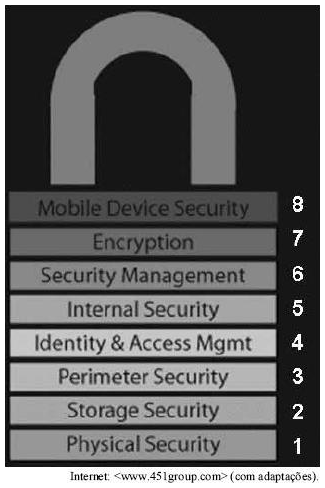

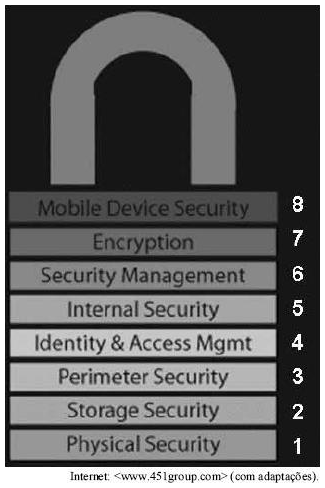

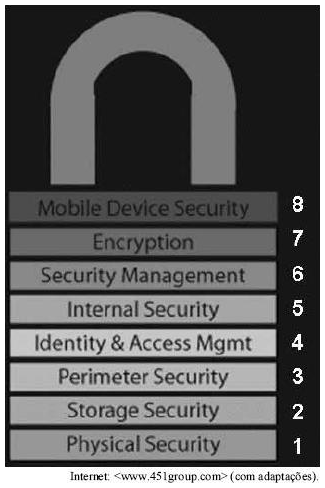

A figura acima apresenta uma proposta de organização de um conjunto de serviços de segurança da informação no qual se destacam elementos sobrepostos numerados de 1 a 8. Acerca dosconceitos apresentados, julgue os itens que se seguem.

Provas

Questão presente nas seguintes provas

A figura acima apresenta uma proposta de organização de um conjunto de serviços de segurança da informação no qual se destacam elementos sobrepostos numerados de 1 a 8. Acerca dosconceitos apresentados, julgue os itens que se seguem.

Provas

Questão presente nas seguintes provas

A figura acima apresenta uma proposta de organização de um conjunto de serviços de segurança da informação no qual se destacam elementos sobrepostos numerados de 1 a 8. Acerca dosconceitos apresentados, julgue os itens que se seguem.

Provas

Questão presente nas seguintes provas

A figura acima apresenta uma proposta de organização de um conjunto de serviços de segurança da informação no qual se destacam elementos sobrepostos numerados de 1 a 8. Acerca dosconceitos apresentados, julgue os itens que se seguem.

Provas

Questão presente nas seguintes provas

A figura acima apresenta uma proposta de organização de um conjunto de serviços de segurança da informação no qual se destacam elementos sobrepostos numerados de 1 a 8. Acerca dosconceitos apresentados, julgue os itens que se seguem.

Provas

Questão presente nas seguintes provas

A figura acima apresenta uma proposta de organização de um conjunto de serviços de segurança da informação no qual se destacam elementos sobrepostos numerados de 1 a 8. Acerca dosconceitos apresentados, julgue os itens que se seguem.

Provas

Questão presente nas seguintes provas

A figura acima apresenta uma proposta de organização de um conjunto de serviços de segurança da informação no qual se destacam elementos sobrepostos numerados de 1 a 8. Acerca dosconceitos apresentados, julgue os itens que se seguem.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container