Foram encontradas 60 questões.

Em relação ao acesso remoto a computadores, analise as assertivas abaixo:

I. A partir do Windows XP Professional, o sistema possui um software de controle remoto integrado chamado "Área de Trabalho Remota" (Remote Desktop).

II. O acesso remoto “Área de Trabalho Remota” do Windows é uma maneira segura de acessar um computador de forma remota para fornecer suporte técnico a distância sem precisar de cuidados extras de segurança.

III. Existem aplicações nativas Linux para acesso remoto como o VNC (Virtual Networking Computing).

IV. TeamViewer é uma aplicação que permite acesso remoto somente em sistemas operacionais Windows.

Quais estão corretas?

Provas

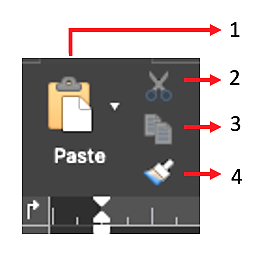

A imagem a seguir é parte da barra de ferramentas do Microsoft Word 365. O objeto identificado pelo número “4” tem por objetivo:

Provas

Não existe nenhum método de criptografia 100% seguro, mas existem alguns métodos confiáveis e que ajudam no processo de segurança. Qual o método utiliza criptografia simétrica, é amplamente utilizado e considerado um dos algoritmos mais seguros disponíveis?

Provas

O procedimento de iniciar um computador a partir da carga do kernel é conhecido como inicialização do sistema. O bootloader é um programa responsável por carregar o sistema operacional ou outro programa na memória do computador e iniciar sua execução, ele também pode permitir a escolha de qual sistema operacional deve ser iniciado, caso haja mais de um instalado no sistema. É exemplo de um bootloader:

Provas

Atualmente existem várias interfaces gráficas (GUI) para Linux. Por exemplo o Unity, LXDE, MATE, dentre outras. Em 1999, surgiram duas interfaces gráficas que se tornaram bastante populares desde então. São elas:

Provas

Para instalar novos programas no Linux, você pode utilizar um gerenciador de pacotes como, por exemplo, o RPM. Para qualquer distribuição que dê suporte ao RPM basta digitar: rpm . Para instalar uma biblioteca de ferramentas gráficas, digita-se: rpm -i gtk. Nesse exemplo, o parâmetro -i tem como funcionalidade:

Provas

Dos comandos do Linux, qual é utilizado para exibir os nomes dos arquivos e subdiretórios presentes exibindo a listagem em ordem alfabética e em formato de colunas, sem mostrar os detalhes dos arquivos?

Provas

Após analisar as políticas de segurança da empresa, o responsável técnico utilizou um script em Linux para realizar um backup com as seguintes linhas:

- ORIGEM=/path/to/origem

- DESTINO=/path/to/destino

- ARQUIVO_DE_CONTROLE=rsync_backup.control

-

- if [ -f $ARQUIVO_DE_CONTROLE ] then

- rsync -avz --delete --exclude-from=$ARQUIVO_DE_CONTROLE $ORIGEM/ $DESTINO/

- else

- rsync -avz --delete $ORIGEM/ $DESTINO/

-

- find $ORIGEM -type f -printf "%P\n" | sort > $ARQUIVO_DE_CONTROLE

Quando a linha 5 for verdadeira, o um backup utilizado é do tipo:

Provas

Políticas de Backups em uma empresa têm por objetivo criar procedimentos técnicos para realização de cópias de segurança de dados. Essa política está relacionada a alguns fatores, como tamanho da empresa, volume de dados, frequência, entre outros. Entre as alternativas abaixo, qual NÃO é considerada parte de uma política de backup?

Provas

De acordo com a Lei nº 11.892/2008, os Institutos Federais são instituições de educação superior, básica e profissional, pluricurriculares e multicampi, especializados na oferta de educação profissional e tecnológica nas diferentes modalidades de ensino, com base na conjugação de conhecimentos técnicos e tecnológicos com as suas práticas pedagógicas. São objetivos dos Institutos Federais, EXCETO:

Provas

Caderno Container