Foram encontradas 40 questões.

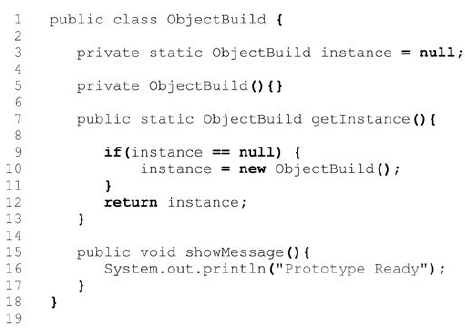

Padrões de projeto (Design Patterns) são soluções típicas para problemas comuns em projeto de software. O código fonte abaixo é referente à implementação de qual Padrão de Projeto?

Provas

Dado o seguinte modelo relacional:

PRODUTOS (PRODUTO_ID, NOME)

PEDIDO (PEDIDO_ID, PRODUTO_ID, QUANTIDADE, VALOR)

PRODUTO_ID REFERENCIA PRODUTO(PRODUTO_ID)

A consulta SQL que retorna o nome do produto mais vendido é:

Provas

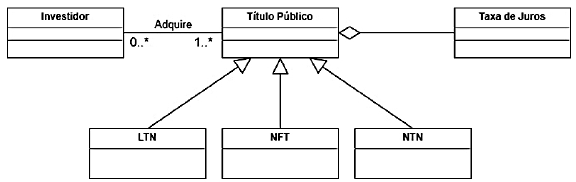

O seguinte diagrama de classes representa uma modelagem fictícia de um título público de investimento.

Considerando o diagrama, avalie as afirmações a seguir.

I - A classe Título Público é composição da classe Taxa de Juros

II - As classes LTN, NFT e NTN são subclasses da classe Título Público.

III - A associação indica quo o Investidor pode adquirir muitos Títulos Públicos.

IV - As classes LTN, NFT e NTN não possuem um relacionamento de associação com a classe Investidor, já que as subclasses não herdam as associações da superclasse.

É CORRETO o que se afirma em:

Provas

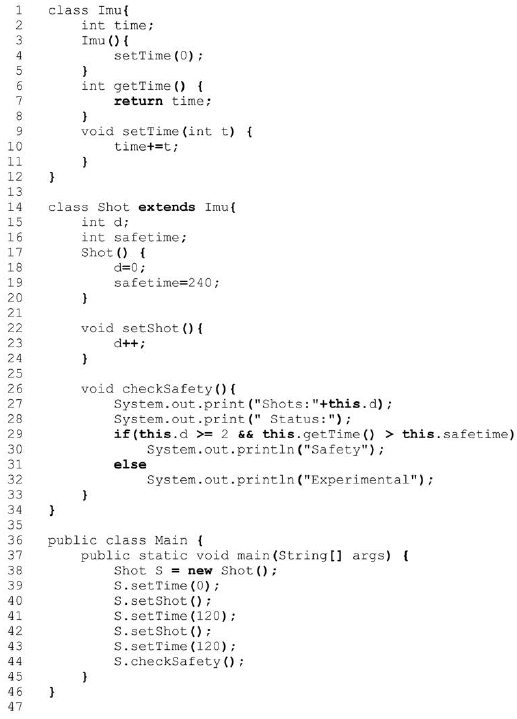

Qual é a saída do código Java a seguir?

Provas

Sobre administração de usuários e perfis de acesso em banco de dados, analise.

I - As políticas de Controle de Acesso Discricionário (CAD) são caracterizadas por um alto grau de flexibilidade, que as torna adequadas para uma grande variedade de domínios de aplicação.

II - A principal vantagem dos modelos CAD é a proteção contra ataques maliciosos, como os cavalos de Troia embutidos em programas de aplicação.

III - O Controle de Acesso Baseado em Papéis (CABP) pode ser uma alternativa viável para os tradicionais controles de acesso discricionário e obrigatório; ele assegura que apenas aos usuários autorizados seja dado acesso a certos dados ou recursos.

IV - No CABP os usuários criam sessões durante as quais podem ativar um subconjunto de papéis aos quais pertencem. Cada sessão pode ser atribuída a muitos papéis e mapear vários usuários. Muitos SGBDs têm permitido o conceito de papéis, aos quais privilégios podem ser atribuídos.

Estão CORRETAS apenas as afirmativas:

Provas

Sobre backup e recuperação, analise.

I - Se houver um dano extenso em uma grande porção do banco de dados por conta de falha catastrófica, tal como um crash de disco, o método de recuperação restaura uma cópia anterior do banco de dados, que estava guardada em um arquivo de armazenamento, e o reconstrói num estado mais atual, reaplicando ou refazendo as operações das transações armazenadas no log até o instante da falha.

II - Quando o banco de dados não for danificado fisicamente, mas se tornar inconsistente por causa de uma falha não catastrófica, a estratégia é reverter quaisquer mudanças que causaram a inconsistência, desfazendo algumas operações. Nesse caso, não necessitamos de uma cópia arquivada completa do banco de dados. De preferência, as entradas mantidas em um log on-line do sistema serão consultadas durante a recuperação.

III - Na técnica de atualização imediata, somente se atualiza o banco de dados fisicamente no disco logo depois que uma transação alcance seu ponto de efetivação; as atualizações são, então, gravadas no banco de dados. Antes que a efetivação seja alcançada, todas as transações atualizam seus registros no espaço de transação local (ou buffers).

IV - Nas técnicas de atualização adiada, o banco de dados pode ser atualizado por algumas operações de uma transação antes que ela alcance seu ponto de efetivação. Entretanto, essas operações estarão normalmente registradas no log em disco, pois uma gravação forçada foi feita antes que elas fossem aplicadas ao banco de dados, tornando possível a recuperação.

Estão CORRETAS apenas as afirmativas:

Provas

A tomada de decisão organizacional exige uma visão abrangente de todos os aspectos de uma empresa, de modo que muitas organizações criaram Data Warehouses consolidados, que contêm dados extraídos de vários bancos de dados mantidos por diferentes unidades empresariais, com informações históricas e de resumo. Depois de seu esquema ser projetado, o Data Warehouse precisa ser preenchido. A aquisição de dados envolve um sequência de passos.

Assinale a alternativa que apresenta os passos na sequência CORRETA.

Provas

Relacione os comandos a seguir de acordo com a sua categoria na linguagem SQL:

(1) – DDL – Data Definition Language

(2) – DML – Data Manipulation Language

(3) – DCL – Data Control Language

Comandos:

( ) GRANT

( ) CREATE

( ) DELETE

( ) INSERT

( ) DROP

Provas

Considere as seguintes afirmativas sobre estratégias de organização de arquivos:

I - Nos arquivos de registros desordenados (Heap Files), os registros estão posicionados no arquivo segundo a ordem pela qual foram incluídos, de forma que novos registros são acrescentados ao final do arquivo.

II - Nos arquivos de registros ordenados (Sorted Files), podemos ordenar fisicamente os registros de um arquivo em um disco a partir dos valores de um de seus campos — chamado campo de classificação. Isso leva a um arquivo ordenado ou sequencial.

III - Arquivos ordenados (Sorted Files) têm algumas vantagens sobre arquivos desordenados. A leitura dos registros na ordem de valores da chave de classificação se torna extremamente eficiente porque nenhuma classificação se faz necessária.

IV - Nos arquivos de registros desordenados (Heap Files), incluir um novo registro é muito eficiente: o endereço do último bloco do arquivo é mantido no cabeçalho do arquivo. Entretanto, a pesquisa por um registro, usando qualquer condição, envolve uma pesquisa sequencial bloco a bloco do arquivo — um procedimento dispendioso.

Está CORRETO o que consta em:

Provas

Atualmente, o gerenciamento de riscos é reconhecido como uma das mais importantes tarefas de gerenciamento de projetos e envolve a identificação e a avaliação dos importantes riscos do projeto para estabelecer a probabilidade de que eles aconteçam e as consequências para o projeto caso esses riscos ocorram. Neste contexto, Sommerville (SOMMERVILLE, Ian. Engenharia de Software. 9. ed. São Paulo: Pearson Prentice Hall, 2011) afirma que o gestor de projetos de software deve:

Provas

Caderno Container