Foram encontradas 60 questões.

Logan, que é um administrador de sistemas e de redes de computadores, adicionou, no arquivo de configuração do Squid ‘/etc/squid/squid.conf’, as duas linhas expostas a seguir. Também criou um arquivo ‘blacklisted_sites.acl’. Com base no que está inserido nesses arquivos, supondo que Logan configurou todo o restante do sistema corretamente e que as máquinas clientes estejam configuradas para acessar a internet através desse proxy, qual das alternativas a seguir está correta quanto ao efeito dessas configurações?

Trecho do arquivo /etc/squid/squid.conf

Arquivo /etc/squid/blacklisted_sites.acl

Provas

Questão presente nas seguintes provas

- LinuxEstrutura de Diretórios do Linux

- LinuxPrivilégios de root no Linuxsu/sudo

- LinuxUsuários e Grupos no Linux

No Linux CentOS 7 ou SUSE Linux Enterprise Server 15, qual dos seguintes comandos retornaria em tela somente os usuários que possuem acesso ao shell do sistema, sem as demais informações?

Provas

Questão presente nas seguintes provas

O comando ‘ls’, no shell do Linux, realiza a listagem de arquivos e diretórios que estão dentro do diretório atual ou dentro do diretório especificado após o comando. Dentre as seguintes opções, qual oferece um parâmetro que mostra o tamanho dos arquivos em unidades maiores que bytes?

Provas

Questão presente nas seguintes provas

O administrador de um servidor Linux atribuiu permissões a um arquivo ‘script.sh’ com o comando chmod. Ao listar o arquivo com o comando ‘ls -l script.sh’, para confirmar a atribuição de permissões, o comando retornou a informação ‘-rw-r----x’.

Com base nessas informações, qual foi o comando chmod utilizado pelo administrador?

Provas

Questão presente nas seguintes provas

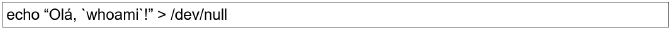

O que faz o comando a seguir, quando digitado em um terminal de um sistema Linux pelo usuário ‘linuxer’?

Provas

Questão presente nas seguintes provas

Atualização do sistema operacional e instalação de patches de segurança, remoção de serviços desnecessários e contas de usuário não utilizadas, instalação de controles de segurança adicionais e testes de segurança são medidas para reforçar a segurança de um computador. O conjunto desses procedimentos é conhecido como

Provas

Questão presente nas seguintes provas

Após a instalação do servidor Apache no Linux CentOS 7, qual é o comando utilizado para inicializar o serviço?

Provas

Questão presente nas seguintes provas

Lucas está administrando remotamente um servidor GNU/Linux através de Shell Seguro (SSH). Ele inseriu duas regras no IPTABLES na ordem apresentada a seguir. Supondo que Lucas tenha plena certeza do efeito dessas regras após a inclusão delas nessa ordem, qual das seguintes alternativas explica corretamente o que ele espera que ocorra com as conexões desse servidor?

Provas

Questão presente nas seguintes provas

- Auditoria de TIAuditoria de Sistemas e Aplicações

- Auditoria de TIDocumentação, Evidências e Trilhas de Auditoria

Qual dos seguintes serviços está relacionado com a auditoria do sistema operacional?

Provas

Questão presente nas seguintes provas

A criptografia com chaves simétricas é um método antigo de encriptação de dados, enquanto a criptografia de chaves assimétricas é um método relativamente novo. Entretanto ambos os métodos ainda são utilizados. Assinale a alternativa que apresenta uma vantagem do uso de criptografia de chaves simétricas em relação à criptografia de chaves assimétricas.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container