Foram encontradas 120 questões.

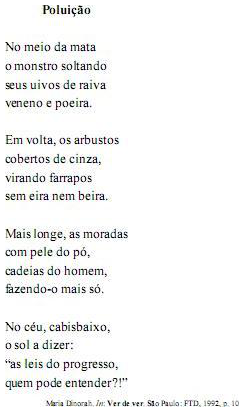

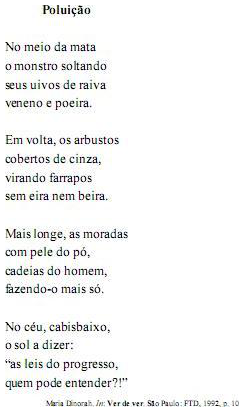

A respeito das ideias e estruturas linguísticas desse texto, julgue os

itens de 1 a 8.

Provas

Questão presente nas seguintes provas

Em relação aos sentidos e aspectos gramaticais do poema acima,

julgue os próximos itens.

Provas

Questão presente nas seguintes provas

Em relação aos sentidos e aspectos gramaticais do poema acima,

julgue os próximos itens.

Provas

Questão presente nas seguintes provas

No que se refere a redes de computadores, julgue o item que se

segue.

POP (post office protocol) e HTTP (hypertext transfer protocol) são protocolos utilizados para receber e enviar emails, enquanto o protocolo FTP (file transfer protocol) é utilizado para transferir arquivos.segue.

Provas

Questão presente nas seguintes provas

916233

Ano: 2012

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IBAMA

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IBAMA

Provas:

Acerca de componentes de informática e dos sistemas operacionais

Linux e Windows, julgue os itens a seguir.

Ao contrário de um software proprietário, o software livre, ou de código aberto, permite que o usuário tenha acesso ao código-fonte do programa, o que torna possível estudar sua estrutura e modificá-lo. O GNU/Linux é exemplo de sistema operacional livre usado em servidores.Linux e Windows, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

Julgue os próximos itens, a respeito de segurança e gerenciamento

da informação.

Uma das maneiras de prevenir ameaças e danos futuros aos dados de aplicações de uma rede é criar uma cópia de segurança dos programas executáveis, conhecida como becape, que pode ser efetuada somente com uma cópia de recuperação automática do sistema em cada nó do cluster, copiando-se os discos do cluster a partir de cada nó. Tal procedimento assegura uma adequada restauração do conteúdo copiado.da informação.

Provas

Questão presente nas seguintes provas

Julgue os próximos itens, a respeito de segurança e gerenciamento

da informação.

O Windows 7, por meio de bibliotecas, permite ao usuário reunir arquivos de diferentes pastas em um mesmo local, sem movê-las das pastas de origem.da informação.

Provas

Questão presente nas seguintes provas

916229

Ano: 2012

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IBAMA

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IBAMA

Provas:

- Fundamentos de Sistemas OperacionaisBoot

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

- LinuxIntrodução ao Linux

- LinuxShell no LinuxInterface de Linha de Comando (Linux)

- WindowsLinha de Comando (Windows)

Acerca de componentes de informática e dos sistemas operacionais

Linux e Windows, julgue os itens a seguir.

Quando se liga um computador, o sistema operacional é acionado, possibilitando inicializar e gerenciar o hardware e tornando possível sua utilização pelo usuário. O Linux e o Windows são sistemas operacionais distintos e possuem comandos diferentes para executar uma mesma tarefa, como listar arquivos de um diretório, por exemplo.Linux e Windows, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

No que se refere a redes de computadores, julgue o item que se

segue.

A intranet, geralmente, é empregada em corporações e nem sempre utiliza protocolos TCP/IP, como no caso da Internet. Com a transferência de dados nem sempre restrita ao ambiente institucional, é possível realizar aplicações típicas de intranet, como inclusão, exclusão e alteração de dados nos bancos de dados da corporação, relações de empregados com informações de aniversários, compartilhamento de arquivos e conexão com a Internet.segue.

Provas

Questão presente nas seguintes provas

No que se refere a redes de computadores, julgue o item que se

segue.

As redes locais denominadas LANs (local area network) viabilizam o compartilhamento de informações entre os módulos processadores componentes de determinado hardware, por meio de protocolos de comunicação como o TCP/IP (transfer control protocol/internet protocol), garantindo a independência das várias estações de processamento e armazenamento. As taxas de transmissão e de erro dessas redes geralmente são baixas.segue.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container