Foram encontradas 175 questões.

Das estratégias de Segurança da Informação listadas abaixo, são exemplos todas as alternativas, EXCETO:

Provas

- Topologias de RedeTopologia: Anel

- Topologias de RedeTopologia: Estrela

- Topologias de RedeTopologia: Malha/Mesh

São topologias de rede de computadores, EXCETO:

Provas

Qual é o método de acesso ao meio em uma rede local cabeada que utiliza tecnolo-gia Ethernet:

Provas

Provas

Utilizando a máscara de endereçamento de rede 255.255.240.0, marque qual dos seguintes hosts NÃO está na mesma rede:

Provas

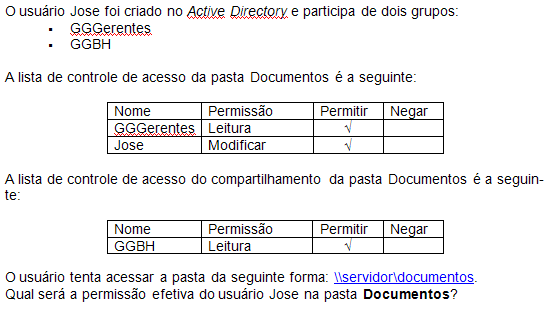

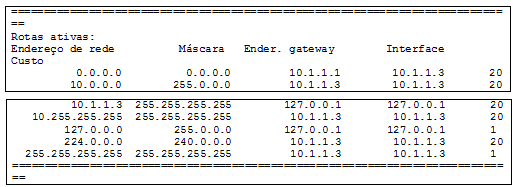

Observe o resultado do comando route print executado em um computador e identi-fique quais são as configurações de rede deste computador (Endereço IP, máscara, gateway padrão)

Provas

Analise as seguintes afirmativas sobre segurança em redes de computadores:

I. Engenharia Social é um método utilizado para obter acesso a informações importantes ou sigilosas em organizações ou sistemas por meio da engana-ção ou exploração da confiança das pessoas.

II. A criptografia é um recurso que garante a veracidade da identidade do emis-sor da informação.

III. O protocolo https é uma versão atualizada que está substituindo gradativa-mente o protocolo http.

A opção CORRETA é:

Provas

- Conceitos e FundamentosConceitos Fundamentais de Banco de Dados

- Conceitos e FundamentosFunções de um SGBD

Todas as alternativas abaixo apresentam vantagens que são alcançadas ao utilizar-se um Sistema Gerenciador de Banco de Dados (SGBD), EXCETO:

Provas

Dentro do Modelo de Entidade-Relacionamento, é recomendável aplicar-se a técnica de especialização em uma entidade quando:

Provas

"Coleção de operações que formam uma única unidade lógica de trabalho e que a-presenta como características a atomicidade, a consistência, o isolamento e a dura-bilidade". Dentro do conceito geral de banco de dados, essa afirmativa pode ser en-tendida como sendo a definição de:

Provas

Caderno Container