Foram encontradas 70 questões.

O armazenamento de dados do tipo orientado a objetos é aquele que

Provas

O Apache é um servidor web de alto desempenho, cujos arquivos de configuração apresentam as características a seguir.

I. srm.conf: arquivo que possui as diretivas que controlam a operação do daemon servidor.

II. httpd.conf: é o principal arquivo de configuração do Apache.

III. access.conf: arquivo que contém as diretivas que controlam o acesso aos documentos.

Assinale a opção correta.

Provas

No Apache, a diretiva Listen é utilizada para um maior controle sobre a especificação de endereços e(ou) portas alternativas das requisições externas que o servidor web espera. Nela, o endereço a ser usado é o da interface de rede (assim como na diretiva BindAddress).

A seguir, é apresentado um exemplo dessa diretiva.

Listen 192.168.1.1:80

Listen 192.168.7.1:81

Listen 50000

Nesse exemplo, o servidor httpd esperará por requisições do endereço 192.168.1.*

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: DPE-RO

O REST emprega um protocolo universal, o HTTP, para oferecer um serviço web simples e aberto. Verbos HTTP são usados para realizar chamadas e indicar para o serviço que ação deve ser realizada.

Assinale a opção que indica o verbo usado tipicamente para a atualização de um recurso existente.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: DPE-RO

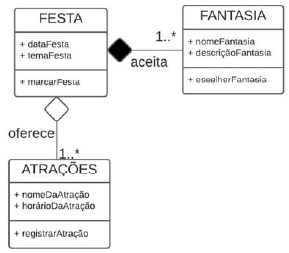

O diagrama da UML a seguir representa um sistema em que um único organizador pode definir eventos e armazenar detalhes de festas à fantasia.

Com base nas regras mostradas na figura, assinale a opção que apresenta a descrição textual que está explicitamente representada no diagrama.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: DPE-RO

No contexto das metodologias ágeis, o conceito de refatoração compreende

Provas

Internet: <https://www.wikiwand.com/> (com adaptações).

Considerando os estados em destaque nesse mapa, assinale a opção que corresponde corretamente ao que é produzido por tais estados, com a justificativa coerente.

Provas

O terror torna-se total quando independe de toda oposição; reina supremo quando ninguém mais lhe barra o caminho. Se a legalidade é a essência do governo não tirânico e a ilegalidade é a essência da tirania, então o terror é a essência do domínio totalitário. O terror é a realização da lei do movimento.

O seu principal objetivo é tornar possível, à força da natureza ou da história, propagar-se livremente por toda a humanidade, sem o estorvo de qualquer ação humana espontânea. Como tal, o terror procura “estabilizar” os homens, a fim de liberar as forças da natureza ou da história. Esse movimento seleciona os inimigos da humanidade contra os quais se desencadeia o terror, e não pode permitir que qualquer ação livre, de oposição ou de simpatia, interfira com a eliminação do “inimigo objetivo” da história ou da natureza, da classe ou da raça. Culpa e inocência viram conceitos vazios; “culpado” é quem estorva o caminho do processo natural ou histórico que já emitiu julgamento quanto às “raças inferiores”, quanto a quem é “indigno de viver”, quanto a “classes agonizantes e povos decadentes”. O terror manda cumprir esses julgamentos, mas no seu tribunal todos os interessados são subjetivamente inocentes: os assassinados porque nada fizeram contra o regime, e os assassinos porque realmente não assassinaram, mas executaram uma sentença de morte pronunciada por um tribunal superior. Os próprios governantes não afirmam serem justos ou sábios, mas apenas executores de leis, teóricas ou naturais; não aplicam leis, mas executam um movimento segundo a sua lei inerente.

No governo constitucional, as leis positivas destinam-se a erigir fronteiras e a estabelecer canais de comunicação entre os homens, cuja comunidade é continuamente posta em perigo pelos novos homens que nela nascem. A estabilidade das leis corresponde ao constante movimento de todas as coisas humanas, um movimento que jamais pode cessar enquanto os homens nasçam e morram. As leis circunscrevem cada novo começo e, ao mesmo tempo, asseguram a sua liberdade de movimento, a potencialidade de algo inteiramente novo e imprevisível; os limites das leis positivas são para a existência política do homem o que a memória é para a sua existência histórica: garantem a preexistência de um mundo comum, a realidade de certa continuidade que transcende a duração individual de cada geração, absorve todas as novas origens e delas se alimenta.

Confundir o terror total(a) com um sintoma de governo tirânico é tão fácil, porque o governo totalitário tem de conduzir-se como uma tirania e põe abaixo as fronteiras da lei feita pelos homens. Mas o terror total não deixa atrás de si nenhuma ilegalidade arbitrária,(c) e a sua fúria(d) não visa ao benefício do poder despótico de um homem contra todos, muito menos a uma guerra de todos contra todos.(e) Em lugar das fronteiras e dos canais de comunicação entre os homens individuais, constrói um cinturão de ferro(b) que os cinge de tal forma que é como se a sua pluralidade se dissolvesse em Um-Só-Homem de dimensões gigantescas. Abolir as cercas da lei entre os homens — como o faz a tirania — significa tirar dos homens os seus direitos e destruir a liberdade como realidade política viva, pois o espaço entre os homens, delimitado pelas leis, é o espaço vital da liberdade.

Hannah Arendt. Origens do totalitarismo. Internet:<www.dhnet.org.br> (com adaptações).

No parágrafo do texto CG1A1-I, a forma verbal “constrói” estabelece concordância com o termo

Provas

Considerando-se a usabilidade em uma aplicação que requeira autenticação de dois fatores (MFA), a exigência de MFA pode ser minimizada e, ainda assim, haver um equilíbrio razoável entre segurança e usabilidade da aplicação na situação de uso que consiste na

Provas

Para o estabelecimento dos controles de acesso a um sistema de informação desenvolvido numa organização, o administrador de segurança sugeriu que, para cada objeto ou recurso do sistema, fossem atribuídas autorizações de acesso bem definidas a indivíduos, funções ou grupos.

Nessa situação hipotética, a técnica de controle de acesso lógico indicada pelo administrador denomina-se

Provas

Caderno Container