Foram encontradas 341 questões.

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

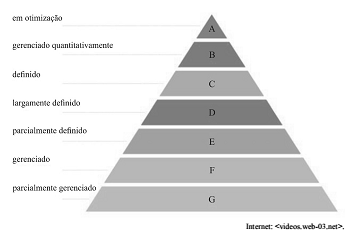

Considerando a figura precedente, que ilustra os diferentes níveis do MPS/BR, julgue o item subsecutivo.

No nível C (definido), não ocorre gerenciamento de riscos.

Provas

Julgue o próximo item, relativo aos sistemas operacionais Linux e Windows e ao editor de texto Microsoft Word 2013.

No Word 2013, para se inserir uma página em branco no final do documento em edição, é suficiente clicar o botão Página em Branco, localizado na guia Inserir do grupo Páginas.

Provas

Julgue o próximo item, relativo aos sistemas operacionais Linux e Windows e ao editor de texto Microsoft Word 2013.

A Faixa de Opções do Word 2013 foi criada com o intuito de ajudar o usuário a localizar rapidamente os comandos, que estão organizados em guias, as quais, por sua vez, são organizadas em grupos lógicos.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

Acerca dos conceitos de organização e de gerenciamento de arquivos, dos procedimentos e dos aplicativos para segurança da informação, julgue o item subsequente.

Treinamento e conscientização dos empregados a respeito de segurança da informação são mecanismos preventivos de segurança que podem ser instituídos nas organizações, uma vez que as pessoas são consideradas o elo mais fraco da cadeia de segurança.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

Acerca dos conceitos de organização e de gerenciamento de arquivos, dos procedimentos e dos aplicativos para segurança da informação, julgue o item subsequente.

Um sistema de detecção de intrusão (intrusion detection system – IDS) consegue detectar comportamentos maliciosos tanto em computadores individuais quanto em redes de computadores.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Acerca de integridade, disponibilidade e confidencialidade em segurança da informação, julgue o item a seguir.

A disponibilidade pressupõe que uma informação deva estar disponível a qualquer pessoa de direito, sempre que necessário.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia Assimétrica

Acerca de integridade, disponibilidade e confidencialidade em segurança da informação, julgue o item a seguir.

A confidencialidade determina que uma informação seja criptografada com cifra assimétrica.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Acerca de integridade, disponibilidade e confidencialidade em segurança da informação, julgue o item a seguir.

A integridade, propriedade da segurança da informação, garante que uma informação ou um dado não seja alterado por pessoa ou processo não autorizado.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Julgue o seguinte item, a respeito de criptografia e assinatura digital, utilizadas para dar determinadas garantias de segurança da informação.

Na criptografia assimétrica, a chave pública usada no processo de criptografar a mensagem é também a chave que permite a fatoração da chave privada para fins de verificação de integridade.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

Julgue o seguinte item, a respeito de criptografia e assinatura digital, utilizadas para dar determinadas garantias de segurança da informação.

Na criptografia simétrica, é comum o uso de duas chaves distintas: uma delas serve para a proteção de bloco; a outra, para a geração do fluxo do criptograma.

Provas

Caderno Container