Foram encontradas 107 questões.

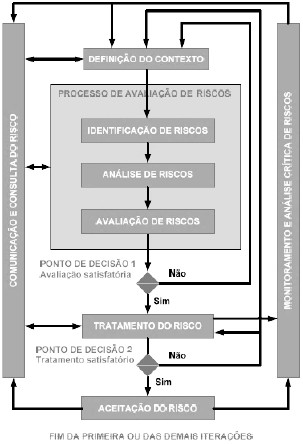

A norma NBR-ISSO-IEC 27005:2019 ilustra o processo de gestão de riscos de segurança da informação com a figura abaixo.

Entendendo o diagrama acima como um processo, devemos esperar como saída da atividade DEFINIÇÃO DO CONTEXTO, de acordo com a norma NBR-ISSO-IEC 27005:2019,

Provas

Segundo a NBR-ISO-IEC 27001 / 2013, assinale a opção que indica a entidade na organização que deve assegurar que as responsabilidades e autoridades dos papéis relevantes para a segurança da informação sejam atribuídos e comunicados.

Provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoZero Day Vulnerability

- Segurança LógicaFerramentas Antimalware

Visando a defender-se de ameaças na internet, uma empresa implementa um software de proteção baseado em assinaturas em seus computadores. Esse software funciona por meio da comparação de assinaturas de programas que são executados no computador com um banco de dados de assinaturas de programas maliciosos atualizado diariamente.

Em um determinado dia, após investigar o comportamento anômalo de um computador, a equipe de segurança da empresa identifica que existe um processo chamado comjumper.exe rodando e consumindo grande quantidade de CPU no computador.

Com essas informações o computador é enviado para análise em uma empresa especialista.

A resposta da empresa é de que o programa comjumper.exe é uma variação nova e inédita do malware Adylkuzz e recomenda que sejam tomadas medidas adicionais de proteção para detecção deste tipo de ameaça na rede.

Com base nessas informações, assinale a opção que apresenta uma correta classificação do tipo de malware e uma medida que pode efetivamente proteger o ambiente.

Provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- Ataques e Golpes e AmeaçasEngenharia Social

Para o caso hipotético descrito a seguir, somente informações corretas são consideradas disponíveis.

Um determinado funcionário atende um pedido por telefone de alguém que se identifica como o cliente A. Essa pessoa explica que seus dados cadastrais estão errados e pede que seja feito um novo cadastro com as informações que ela está passando. O funcionário atende ao pedido e atualiza o sistema da empresa removendo o cadastro antigo e criando um novo.

Dias depois, ao tentar emitir uma fatura, a empresa nota que os dados do cliente A não estão completos e resolve abrir uma investigação. Durante a investigação descobre-se que os dados passados pela pessoa ao telefone eram falsos e que é portanto necessário refazer o cadastro.

Neste caso, avalie se, durante o processo de atendimento mencionado, ocorreu um incidente com quebra da

I. Confidencialidade dos dados do cliente A.

II. Disponibilidade dos dados do cliente A.

III. Integridade dos dados do cliente A.

Está correto o que se afirma em

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTécnicas e Tecnologias de Backup

- Backup e RecuperaçãoTipos de BackupBackup Físico

Uma das atividades mais importantes na administração de dados é a manutenção de cópias de segurança (Backups). Em termos gerais, podemos dividir as cópias de segurança em duas categorias: cópia física ou cópia lógica.

Um gestor está preocupado, em primeiro lugar, com a velocidade de criação e recuperação das cópias de segurança, e, em segundo lugar, com a facilidade de operação das ferramentas, pois sua equipe está sobrecarregada. Ele recebeu os cinco conselhos a seguir de integrantes da equipe.

Assinale o conselho mais adequado para esse caso.

Provas

Nos últimos anos vimos um significativo aumento no número de ameaças virtuais; entre elas, destaca-se o ransomware. O ransomware é um software de extorsão que pode bloquear o seu computador e depois exigir um resgate para desbloqueá-lo. Dependendo do tipo de ransomware, todo o sistema operacional (ou apenas arquivos individuais) é criptografado e, em seguida um resgate é exigido das vítimas, o que causa, além de prejuízos financeiros, danos à reputação da marca e problemas com a Autoridade Nacional de Proteção de Dados (ANPD).

A principal forma de proteção e restauração dos dados é

Provas

O Comitê Gestor da Internet no Brasil (CGI.BR) foi criado em 1995 com o objetivo de promover a governança democrática e o desenvolvimento sustentável da Internet no país.

O Decreto nº 4.829/2003, por sua vez, é uma lei que trata da neutralidade da rede e regula o acesso à Internet no Brasil.

Sobre o Comitê Gestor da Internet (CGI.BR) e o Decreto nº 4.829/2003 no Brasil, analise as afirmativas a seguir.

I. O CGI.BR é uma autoridade reguladora responsável por estabelecer e garantir a implementação de políticas públicas de governança da Internet no Brasil.

II. O Decreto nº 4.829/2003 é uma lei que trata da proteção de dados pessoais e de privacidade online.

III. O CGI.BR é composto por representantes de governo, empresas privadas e sociedade civil

IV. O CGI.BR promove a participação da sociedade civil nas decisões que afetam a rede.

Estão corretas as afirmativas

Provas

Duas das metas organizacionais (Enterprise Goals) mais relevantes na auditoria de sistemas são a EG03, Conformidade com Leis e Regulamentos Externos (Compliance with external laws and regulations), e a EG11, Conformidade com as Políticas Internas (Compliance with internal policies).

Dos objetivos de governança e gerenciamento (Governance and Management Objectives) a seguir, assinale o que auxilia diretamente na realização de uma destas metas.

Provas

O gerenciamento do desempenho é uma parte essencial de um sistema de governança e gestão. Esses sistemas tipicamente incluem conceitos como nível de capacidade e nível de maturidade, e oferecem métodos ou princípios de avaliação.

O Framework COBIT 2019

Provas

Uma requisição de serviço (Service Request) é uma requisição de um usuário, ou de um representante autorizado do usuário, que inicia uma ação de serviço (Service Action) aceita como parte da entrega de serviços. Algumas requisições de serviço podem acarretar mudanças em serviços e componentes, independente da complexidade para cumprir a requisição.

Um gestor, interessado em otimizar o cumprimento das requisições de serviço, pode

Provas

Caderno Container