Foram encontradas 214 questões.

Marque a alternativa correta que contem a penalidade máxima que uma empresa pode receber em caso de violação da LGPD.

Provas

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: BANESTES

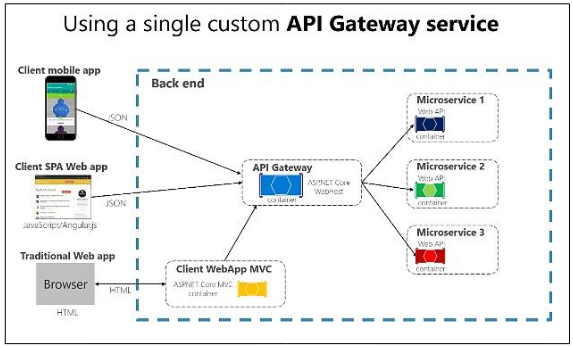

A Figura mostra como um Gateway de API personalizado pode se encaixar em uma arquitetura simplificada baseada em microsserviço com apenas alguns microsserviços. Um Gateway de API pode oferecer vários recursos. Dependendo do produto, ele pode oferecer recursos mais avançados ou mais simples, no entanto, os recursos. Marque a alternativa que apresenta corretamente, uma das mais importantes e fundamentais para qualquer Gateway de API padrões de design.

Provas

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: BANESTES

Em uma arquitetura de microsserviços, os aplicativos do cliente normalmente precisam consumir a funcionalidade de mais de um microsserviço. Se esse consumo for executado diretamente, o cliente precisará manipular várias chamadas para terminais de microsserviço. Portanto, ter um nível intermediário ou indireto (Gateway) pode ser conveniente para aplicativos baseados em microsserviço. Se você não tiver Gateways de API, os aplicativos do cliente deverão enviar solicitações diretamente aos microsserviços, o que causará problemas. Marque a alternativa correta que apresentamos problemas neste contexto.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: BANESTES

- Interoperabilidade e IntegraçãoInteroperabilidade de Sistemas

- Interoperabilidade e IntegraçãoWeb Services

Assinale a alternativa que contem corretamente o objetivo principal da especificação WS-Policy em Web Services.

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: BANESTES

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

- AAA: Autenticação, Autorização e AuditoriaFalhas de Autenticação e Gerenciamento de Sessão

- Frameworks e NormasOWASP

O OWASP Top 10 Controles Preventivos é uma lista de técnicas de segurança que devem ser incluídos em cada projeto de desenvolvimento de software. Marque a opção correta que apresenta alguns destes controles.

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: BANESTES

Considerando a crescente sofisticação dos ataques cibernéticos, é fundamental entender e proteger as aplicações web contra ameaças como “Clickjacking”. Portanto, explique o conceito de Clickjacking e as medidas preventivas que podem ser implementadas para mitigar esse tipo de ataque em uma aplicação web.

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: BANESTES

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

Qual das alternativas representa corretamente o principal objetivo da assinatura digital em um contexto de segurança da informação?

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: BANESTES

Marque a alternativa que contem corretamente uma característica dos algoritmos de criptografia assimétrica.

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: BANESTES

Em Segurança da Informação, temos variadas formas de defesa, como por exemplo “algoritmos de proteção”, entre eles algoritmo AES em criptografia simétrica, capaz de criptografar (codificar) e descriptografar (decifrar) informações. Sobre o algoritmo AES em criptografia simétrica, marque a alternativa que contem a opção correta sobre a chave de tamanho “padrão” usada pelo algoritmo AES em criptografia simétrica?

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: BANESTES

Referente a segurança da informação, temos diversos tipos de ataques, em especial quando os criminosos cibernéticos injetam scripts maliciosos no conteúdo do site alvo, que é então incluído com o conteúdo dinâmico entregue ao navegador da vítima. Marque a alternativa que corresponde corretamente a descrição deste tipo de ataque.

Provas

Caderno Container