Foram encontradas 817 questões.

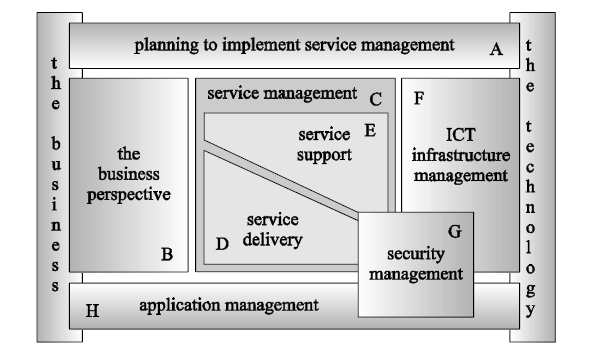

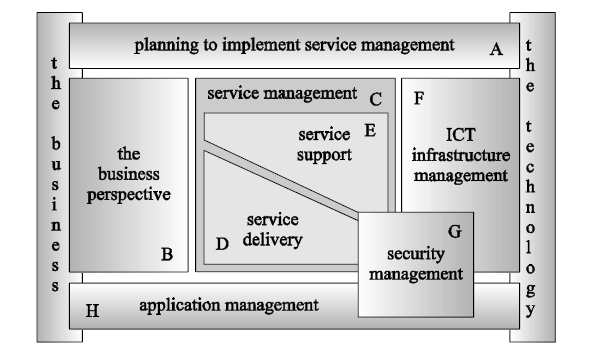

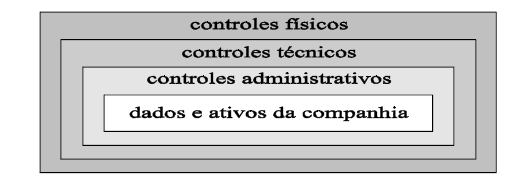

Tendo como referência a figura acima, julgue os itens de 79 a 85.

A Instrução Normativa n.º 4/2008 do MPOG/SLTI descreve, como elementos presentes em uma estratégia geral de tecnologia da informação, uma proposta que contemple demanda de recursos humanos na área de TI, um PDTI e a nomeação de comitês de tecnologia da informação.

Provas

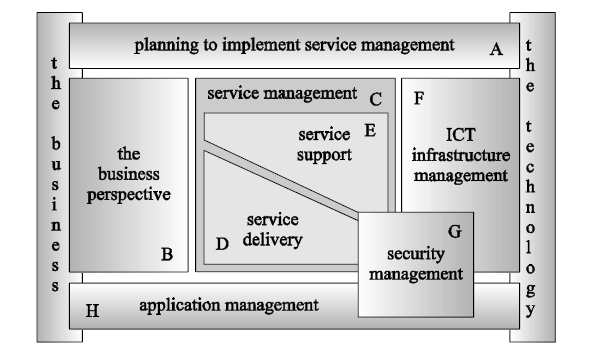

Tendo como referência a figura acima, julgue os itens de 79 a 85.

O domínio de monitoramento e avaliação do modelo COBIT 4.1 é, entre os demais domínios do modelo, o que mais se aproxima do estabelecimento de um sistema de controle interno, não havendo similaridade de propósito entre os processos do domínio de monitoramento e os descritos no elemento indicado por E no modelo da figura.

Provas

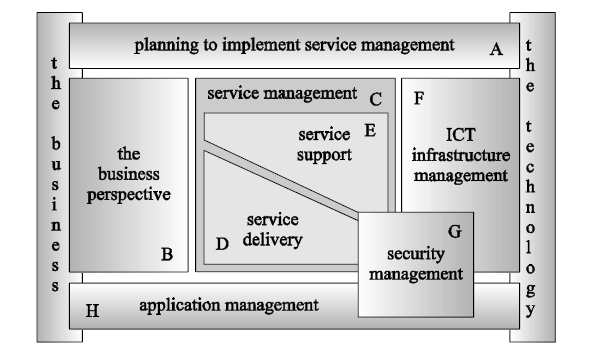

Tendo como referência a figura acima, julgue os itens de 79 a 85.

Os processos do domínio de entrega e suporte, descritos no modelo COBIT, incorporam os seguintes aspectos: (i) gestão de capacidade; (ii) gestão de continuidade de serviços; (iii) gestão da segurança de sistemas; (iv) gestão de problemas. Uma associação adequada entre esses aspectos e as áreas descritas no modelo da figura apresentada é: {(i, D), (ii, D), (iii, G), (iv, E)}.

Provas

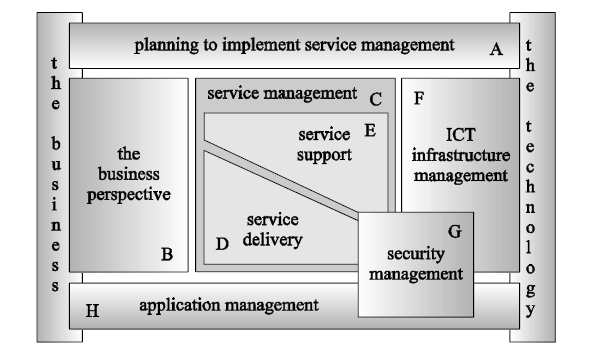

Tendo como referência a figura acima, julgue os itens de 79 a 85.

A elaboração de documentos que fornecem evidências do cumprimento de acordos de níveis de serviço é uma atividade rotineiramente executada sob o escopo dos processos de gerenciamento de disponibilidade descritos no elemento indicado por D no modelo da figura, e não, no elemento indicado por G.

Provas

Tendo como referência a figura acima, julgue os itens de 79 a 85.

A construção de uma base de dados que descreve e estabelece relacionamentos entre ativos de TI, inclusive, mas não exaustivamente, dos tipos software, hardware, documentos e pessoas, é efetuada sob responsabilidade de processos declarados no âmbito do elemento indicado por D no modelo da figura mostrada.

Provas

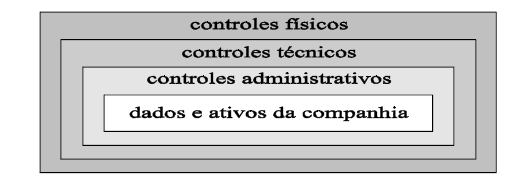

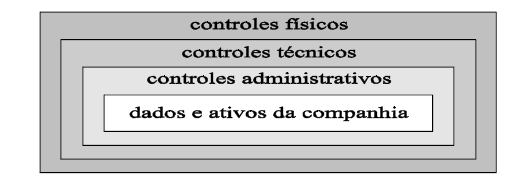

Tendo como referência a figura acima, que propõe uma classificação de controles de segurança, julgue os itens de 73 a 78.

Se determinada parte de um ativo de informação é classificada como confidencial, é possível que o grau de sigilo atribuído a esse ativo seja secreto ou ultrassecreto, não devendo o ativo ser classificado como reservado.

Provas

Tendo como referência a figura acima, que propõe uma classificação de controles de segurança, julgue os itens de 73 a 78.

A análise de vulnerabilidades, quando realizada no arcabouço de uma atividade de análise de riscos, é precedida, usualmente, da análise de ameaças, mas antecede a análise de controles, podendo cada controle inexistente ser traduzido em uma vulnerabilidade existente.

Provas

Tendo como referência a figura acima, que propõe uma classificação de controles de segurança, julgue os itens de 73 a 78.

O desenvolvimento a de uma estrutura básica de um plano de continuidade do negócio constitui controle com foco administrativo; os ativos de processo contidos no plano referido, em geral, são críticos ao negócio da organização e apresentam objetivos de tempo de recuperação da ordem de poucos segundos.

Provas

Tendo como referência a figura acima, que propõe uma classificação de controles de segurança, julgue os itens de 73 a 78.

São exemplos de controles administrativos: as políticas de segurança, os procedimentos de classificação da informação e a identificação e autenticação de sistemas.

Provas

Tendo como referência a figura acima, que propõe uma classificação de controles de segurança, julgue os itens de 73 a 78.

São exemplos de controles físicos: guardas armados, detecção de intrusão em redes de computadores e monitoramento de incêndio e umidade.

Provas

Caderno Container