Foram encontradas 16.840 questões.

Para que uma mensagem possa ser enviada com segurança, de sua origem ao destino, uma das formas de segurança

a ser utilizada é a Criptografia. Na época do Império Romano, o famoso imperador Júlio César enviava mensagens

“criptografadas”, aos seus generais, nos campos de batalha. Estes, por saber como César fazia, conseguiam lê-las.

Existem dois tipos básicos de Criptografia: a simétrica e a assimétrica. Na Criptografia Simétrica utiliza-se a mesma

chave para encriptação e decriptação. De acordo com o exposto, assinale a alternativa que apresenta um algoritmo

de encriptação assimétrico.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalAssinatura Digital

Na certificação digital, a assinatura digital é um componente essencial e é utilizada para dar autenticidade a quem

envia uma mensagem, ou seja, uma mensagem assinada digitalmente tem credibilidade, e garante a autenticidade do

emitente. Confidencialidade, autenticação, integridade e irretratabilidade são alguns dos serviços de segurança da

informação. Na assinatura digital, três desses serviços são fornecidos diretamente; entretanto, um desses serviços,

ainda, precisa de esquemas de cifração/decifração. Assinale a alternativa referente a este processo.

Provas

Questão presente nas seguintes provas

Assinale a alternativa que contém um algoritmo de criptografia de chave assimétrica.

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Boot

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Macro

- Ataques e Golpes e AmeaçasMalwaresWorms

Assinale a alternativa que apresenta o tipo

de vírus de computador considerado mais

prejudicial que os demais, devido a sua

capacidade de se propagar sozinho e ampliar

sua infecção para outros computadores.

Provas

Questão presente nas seguintes provas

Uma rede de computadores pode ter seu

desempenho afetado por códigos maliciosos.

A ameaça conhecida primordialmente por

se propagar automaticamente pelas redes,

enviando cópias de si mesma de computador

para computador é definida como

Provas

Questão presente nas seguintes provas

Sobre cifras de criptografia, analise as

assertivas e assinale a alternativa que aponta

a(s) correta(s).

I. Uma cifra de transposição reordena

uma composição de caracteres e trocaos

por outros.

II. Uma cifra de substituição mantêm

a ordem dos símbolos, porém os

disfarça.

III Os sistemas criptográficos embasamse

em dois princípios básicos e

fundamentais, sendo eles redundância

e atualidade.

IV Algoritmos de criptografia de chave

simétrica utilizam duas chaves

diferentes, sendo uma para codificação

e outra para decodificação.

Provas

Questão presente nas seguintes provas

As cifras Twofish e AES (Rijndael) possuem

chaves com comprimento de

Provas

Questão presente nas seguintes provas

Computadores em uma rede podem ser

infectados com um código malicioso

conhecido como rootkit. Esse tipo de

programa tem como objetivo principal

Provas

Questão presente nas seguintes provas

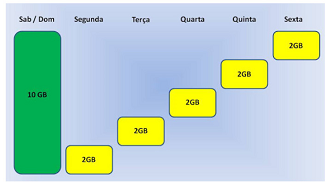

Acerca dos tipos de Backup, aquele que realiza apenas a cópia dos últimos arquivos alterados, conforme imagem a seguir, é o

Provas

Questão presente nas seguintes provas

Sobre técnicas de detecção e correção de erros no nível de bits, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container