Foram encontradas 16.848 questões.

Avalie se as assertivas a seguir, relativas a Certificação e Assinatura Digital, são falsas (F) ou verdadeiras (V):

Para gerar uma assinatura digital para uma informação

como, por exemplo, um documento, um usuário deverá

usar sua chave pública.

Para gerar uma assinatura digital para uma informação

como, por exemplo, um documento, um usuário deverá

usar sua chave pública.

Gerar uma assinatura digital para um documento

criptografa esse documento e garante que ele somente

possa ser visualizado pelo seu destinatário.

Gerar uma assinatura digital para um documento

criptografa esse documento e garante que ele somente

possa ser visualizado pelo seu destinatário.

Uma das informações contidas em um certificado digital é

a chave pública do dono do certificado.

Uma das informações contidas em um certificado digital é

a chave pública do dono do certificado.

As assertivas são respectivamente:

Provas

- Backup e RecuperaçãoTécnicas e Tecnologias de BackupProcedimentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Provas

Provas

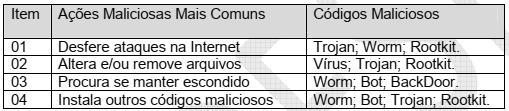

Ações mais comuns que podem ser realizadas pelos softwares maliciosos, denominados “Malwares”, estão presentes na tabela abaixo:

Neste quadro, os itens em que as ações maliciosas mais comuns correspondem, de fato, aos respectivos códigos maliciosos são

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

- Certificado DigitalAR: Autoridade Registradora

- Certificado DigitalCarimbo de Tempo (Timestamping)

- Certificado DigitalTipos de Certificados Digitais

Provas

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

Provas

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

Provas

Caderno Container