Foram encontradas 16.858 questões.

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Com relação às funções hash seguras e sistemas criptográficos (criptossistemas), avalie as asserções a seguir.

I. No criptossistema de chave pública os dados cifrados têm confidencialidade e depois de decifrados com sucesso adicionasse a integridade.

II. No criptossistema de chave secreta é possível obter a autenticação do emissor numa comunicação entre duas partes.

III. Na assinatura digital o emissor criptografa apenas o sumário (hash code) com sua chave privada, mas isto é suficiente para prover autenticidade ao conteúdo.

IV. Funções hash seguras como SHA (Secure Hash Algorithms) proveem integridade aos dados (texto em claro) através do sumário (hash code) associado.

V. Quando não apresentam vulnerabilidades (colisões), as funções hash seguras são usadas na cifragem segura de dados (texto em claro).

É CORRETO apenas o que se afirma em:

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

Provas

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoZero Day Vulnerability

- Ataques e Golpes e AmeaçasDoS: Denial of Service

Com relação ao ataque de negação de serviço, avalie as assertivas a seguir.

I. A lentidão causada por muitos acessos simultâneos a um site de compra de ingresso que acaba de lançar uma promoção para o show de uma artista famosa, se caracteriza como um ataque de negação de serviço.

II. Uma aplicação que se paralisa ou finaliza de maneira não normal, devido a uma condição de exceção não tratada adequadamente se caracteriza como negação de serviço.

III. Enviar tipos de pacotes específicos para consumir recursos limitados de um sistema ao invés de gerar grande volume de dados de tráfego para consumir banda de rede, se caracteriza como um ataque de negação de serviço.

IV. Um malware explorando uma vulnerabilidade do tipo dia zero (zero-day) que paralisa uma aplicação, mesmo sem afetar a rede, se caracteriza como um ataque de negação de serviço.

V. A exaustão de recursos como unidade central de processamento, memória, largura de banda e espaço em disco, que impede ou prejudica o uso autorizado de redes, sistemas e aplicações, se caracteriza como um ataque de negação de serviço.

É CORRETO apenas o que se afirma em:

Provas

Com relação ao sistema de detecção de intrusão (SDI/IDS) e sistema de prevenção de intrusão (SPI/IPS), avalie as asserções a seguir.

I. Um incidente de segurança, resultante de um ou mais eventos, em que o atacante obtém ou tenta obter acesso indevido ao sistema ou a seus recursos, caracteriza uma intrusão de segurança.

II. Ataque de agentes internos são muito difíceis de detectar, pois o intruso é um agente legítimo que opera de maneira não autorizada, dificultando a sua identificação.

III. Os potes de mel (honeypots) são importantes na detecção de intrusão, provendo um mecanismos seguro de captura de atividades não autorizadas.

IV. Uma característica intrínseca dos IPSs é a capacidade de bloquear ataques, diferindo do IDS, cuja principal função é detectar ataques e gerar alertas.

V. Um sistema de detecção de intrusão baseado em estação (HIDS) examina atividades do usuário e de software numa estação, enquanto que o sistema de detecção de intrusão baseado em rede (NIDS) faz isto em nível de rede.

É CORRETO apenas o que se afirma em:

Provas

Logs são muito importantes para a administração segura de um sistema, pois registram informações sobre o seu funcionamento e sobre eventos detectados. Devem ser transferidos periodicamente do disco para dispositivos de armazenamento off-line, tais como fita, CD-R ou DVD-R. É recomendável que seja gerado um checksum criptográfico dos logs que são armazenados off-line e que esse checksum seja mantido deles separado, para que se possa verificar a integridade dos logs caso necessário. O checksum criptográfico pode ser realizado, por exemplo, por meio dos algoritmos

Provas

Considere que um usuário A calculou o hash de uma mensagem e enviou, separadamente, a mensagem e o hash, para um usuário B. O usuário B calculou o hash da mensagem recebida e o comparou com o enviado pelo usuário A. Ao verificar que os hashes eram iguais, concluiu que a mensagem não foi alterada na transferência. Se o algoritmo SHA-1 foi utilizado pelo usuário A, o hash gerado por ele foi de

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

Provas

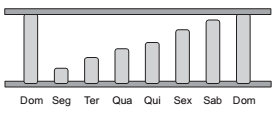

Considere, por hipótese, que a ARTESP utiliza uma estratégia de backup conforme mostra a figura abaixo, na qual a escala vertical representa a quantidade de dados.

A figura ilustra a estratégia de backup ..I.., que é semelhante a um backup ..II.. na primeira vez em que é realizado, na medida em que irá copiar todos os dados alterados desde o backup anterior. No entanto, cada vez que é executado após o primeiro backup, serão copiados todos os dados alterados desde o backup ..III.. anterior e não com relação ao último backup.

As lacunas I, II e III são preenchidas, correta e respectivamente, por

Provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Controle de Acesso

- GestãoGestão de Incidentes de Segurança

Após analisar e concluir que realmente se tratava de um ataque DDoS, um Especialista em Tecnologia da Informação, conhecendo o objetivo deste tipo de ataque, recomendou algumas ações e técnicas para auxiliar a reduzir os danos causados, conforme listados abaixo.

I. Tentar reduzir o volume de tráfego por meio do uso de rate-limiting e ACLs em equipamentos de rede.

II. Usar recursos para distribuir o tráfego do ataque entre diferentes servidores por meio de técnicas como GSLB e Anycast.

III. Ativar serviços de Sink Hole (null-routing) para descartar o tráfego destinado ao alvo do ataque e serviços Black Hole (clean-pipe ou traffic-scrubbing) para tentar filtrar o tráfego malicioso.

IV. Criptografar todo o conteúdo armazenado e em trânsito na rede interna da organização para evitar que seja lido se interceptado.

São ações e técnicas corretas para mitigar os danos causados por ataques DDoS o que consta APENAS em

Provas

Provas

Caderno Container