Foram encontradas 16.889 questões.

Em uma organização os critérios de aceitação do risco dependem frequentemente das políticas, metas e objetivos, assim como

dos interesses das partes interessadas. Segundo a norma ABNT NBR ISO/IEC 27005:2011, cada organização pode definir sua

própria escala de níveis de aceitação do risco, considerando que critérios para a aceitação do risco

Provas

Questão presente nas seguintes provas

373475

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: ACEP

Orgão: Pref. Aracati-CE

Disciplina: TI - Segurança da Informação

Banca: ACEP

Orgão: Pref. Aracati-CE

Provas:

Na Internet, as funções de dispersão (funções hash) são algoritmos bastante utilizados para aumentar a segurança das comunicações. O MD5 é um desses algoritmos. Sobre o MD5, é CORRETO afirmar que:

Provas

Questão presente nas seguintes provas

373031

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: IDIB

Orgão: Pref. Planaltina-GO

Disciplina: TI - Segurança da Informação

Banca: IDIB

Orgão: Pref. Planaltina-GO

Provas:

Assinale o dispositivo capaz de prevenir ataques a rede de

computador.

Provas

Questão presente nas seguintes provas

360896

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: AMEOSC

Orgão: Pref. Bandeirante-SC

Disciplina: TI - Segurança da Informação

Banca: AMEOSC

Orgão: Pref. Bandeirante-SC

Provas:

Diferente do vírus, esse tipo de malware, não se propaga por meio da inclusão de cópias de si mesmo

em outros programas ou arquivos, mas sim pela execução direta de suas cópias ou pela exploração

automática de vulnerabilidades existentes em programas instalados em computadores. Trata-se do

malware:

Provas

Questão presente nas seguintes provas

- Certificado DigitalAlgoritmo ECDSA

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

As técnicas de criptografia são importantes para manter a segurança na transmissão de informações

via rede de computadores. São exemplos de técnicas de criptografia de chave assimétrica

Provas

Questão presente nas seguintes provas

Sobre o protocolo TLS, é correto afirmar que

Provas

Questão presente nas seguintes provas

Analise as afirmações sobre o protocolo IPSec.

I. O modo de tunelamento encapsula todo o pacote IP de forma criptografada em outro pacote IP. II. O modo de transporte encapsula somente o conteúdo do pacote IP de forma criptografada, deixando seu cabeçalho sem criptografia. III. O cabeçalho de autenticação (AH) provê autenticação, confidencialidade e integridade.

É correto afirmar que

I. O modo de tunelamento encapsula todo o pacote IP de forma criptografada em outro pacote IP. II. O modo de transporte encapsula somente o conteúdo do pacote IP de forma criptografada, deixando seu cabeçalho sem criptografia. III. O cabeçalho de autenticação (AH) provê autenticação, confidencialidade e integridade.

É correto afirmar que

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoBuffer Overflow

Em segurança computacional e programação, o ataque que explora a falta de tratamento dos dados

de uma entrada do sistema tentando injetar strings maiores que as permitidas no intuito de invadir

outras áreas de memória é o

Provas

Questão presente nas seguintes provas

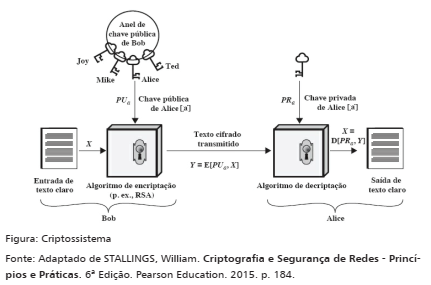

A figura a seguir mostra um criptossistema de chave.

Verificando a troca de informações cifradas entre Bob e Alice, representada por essa figura, é correto afirmar que

Provas

Questão presente nas seguintes provas

337877

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas:

Em relação a sistemas ICS/SCADA, julgue o item a seguir.

Na configuração típica de um sistema ICS/SCADA, a utilização de um CLP exige a sua ligação a uma unidade terminal remota.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container