Foram encontradas 16.889 questões.

Nas questões que avaliem conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que:

todos os programas mencionados estejam em configuração-padrão, em português; o mouse esteja configurado para pessoas

destras; expressões como clicar, clique simples e clique duplo refiram-se a cliques com o botão esquerdo do mouse; teclar

corresponda à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que

não haja restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e

equipamentos mencionados.

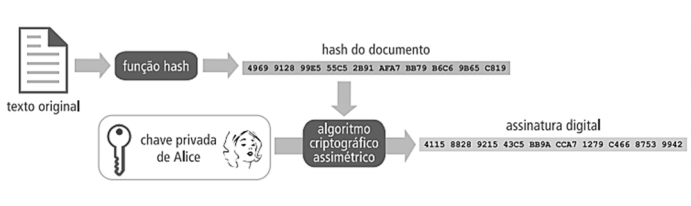

Com base na imagem acima, que representa o processo de Assinatura Digital, utilizando algoritmos de chave pública, assinale a alternativa que apresenta o que garante a integridade dos dados nesse processo.

Provas

Questão presente nas seguintes provas

Método de criptografia que utiliza um par de chaves diferentes entre si, que se relacionam matematicamente

por meio de um algoritmo, de forma que o texto cifrado por uma chave seja decifrado apenas pela outra do

mesmo par. As duas chaves envolvidas na criptografia são denominadas chave pública e privada. Este

método de criptografia é conhecido como criptografia

Provas

Questão presente nas seguintes provas

As falhas de segurança em sistemas operacionais ou em aplicativos podem permitir que pessoas não autorizadas acessem informações de computadores e instalem vírus ou aplicativos de controle sobre máquinas remotas.

Essas falhas de segurança são denominadas

Provas

Questão presente nas seguintes provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaRC: Rivest Cipher

AES, RSA e RC4 são exemplos, respectivamente, de algoritmos de

Provas

Questão presente nas seguintes provas

Acerca do desenvolvimento seguro de software, julgue o item seguinte.

Em ataques do tipo man-in-the-middle, embora o atacante possa interceptar a conexão do atacado e, dessa forma, produzir uma falha de injeção (conhecida como project mogul), o protocolo de change cipher spec, por meio do método de compressão mogul cipher, determina o algoritmo de criptografia e o algoritmo de MAC a ser utilizados, além de definir o tamanho de hash.

Provas

Questão presente nas seguintes provas

Acerca do desenvolvimento seguro de software, julgue o item seguinte.

No caso em que contas-padrão não são alteradas em razão de o console de administração do servidor de aplicação ter sido instalado automaticamente e não ter sido removido, recomenda-se utilizar um processo de hardening recorrente ou desenvolver arquitetura de aplicação que separe os componentes.

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoXSS: Cross-Site-Scripting

Acerca do desenvolvimento seguro de software, julgue o item seguinte.

São exemplos de falhas de XSS (cross-site scripting) a injeção de SQL e o LDAP (lightweight directory access protocol), criado como alternativa ao DAP.

Provas

Questão presente nas seguintes provas

Julgue o item seguinte, quanto aos conceitos da programação estruturada e da programação orientada a objetos e aos métodos de ordenação, pesquisa e hashing.

Os elementos-chave nas funções de hashing são sempre números naturais.

Provas

Questão presente nas seguintes provas

1059200

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

A segurança da informação trata da proteção de dados, com

a intenção de preservar seus respectivos valores para uma

empresa ou um indivíduo. Nesse contexto, a autenticação tem

por objetivo garantir que:

Provas

Questão presente nas seguintes provas

1059199

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Backup é um procedimento que ajuda a proteger os dados

de perdas acidentais se ocorrerem falhas de hardware ou

de mídia de armazenamento no sistema computadorizado.

Nesse contexto, relacione os tipos de backup a seguir com as

correspondentes descrições:

(1) Completo (2) Incremental (3) Diferencial

✓ Backup somente de arquivos modificados, mas acumulativos, ou seja, uma vez que um arquivo foi modificado, este continua a ser incluso em todos os backups posteriores. A maior vantagem está no fato de geralmente oferecem restaurações completas e de arquivos mais rápidas, devido ao menor número de backups onde procurar e restaurar, e a desvantagem é que tendem a crescer um pouco.

✓ Backup de todos os arquivos para a mídia de backup, copiando tudo indiscriminadamente para a mídia de backup, havendo modificações ou não. Esta é a razão pela qual este tipo de os backup não ser feito com frequência. A vantagem está no fato do backup conter toda a informação e a desvantagem ser muito demorado e de recuperação geralmente lenta. ✓ Backup que verifica se o horário de alteração de um arquivo é mais recente que o horário de seu último backup. Se não for, o arquivo não modificado é ignorado e, se for, se a data de modificação é mais recente que a data do último backup, o arquivo modificado será gravado. A maior vantagem está no fato de rodarem mais rapidamente, e a desvantagem de englobar diversas versões, muitas das vezes diárias.

As descrições correspondem respectivamente aos backups:

(1) Completo (2) Incremental (3) Diferencial

✓ Backup somente de arquivos modificados, mas acumulativos, ou seja, uma vez que um arquivo foi modificado, este continua a ser incluso em todos os backups posteriores. A maior vantagem está no fato de geralmente oferecem restaurações completas e de arquivos mais rápidas, devido ao menor número de backups onde procurar e restaurar, e a desvantagem é que tendem a crescer um pouco.

✓ Backup de todos os arquivos para a mídia de backup, copiando tudo indiscriminadamente para a mídia de backup, havendo modificações ou não. Esta é a razão pela qual este tipo de os backup não ser feito com frequência. A vantagem está no fato do backup conter toda a informação e a desvantagem ser muito demorado e de recuperação geralmente lenta. ✓ Backup que verifica se o horário de alteração de um arquivo é mais recente que o horário de seu último backup. Se não for, o arquivo não modificado é ignorado e, se for, se a data de modificação é mais recente que a data do último backup, o arquivo modificado será gravado. A maior vantagem está no fato de rodarem mais rapidamente, e a desvantagem de englobar diversas versões, muitas das vezes diárias.

As descrições correspondem respectivamente aos backups:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container