Foram encontradas 16.961 questões.

Disciplina: TI - Segurança da Informação

Banca: Planexcon

Orgão: Pref. Arco-Íris-SP

- Conceitos BásicosPrincípiosConfidencialidade

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalICP-Brasil

- Certificado DigitalTipos de Certificados Digitais

O Certificado Digital é a identidade digital da pessoa física e jurídica, no meio eletrônico. Ele garante autenticidade, confidencialidade, integridade e não repúdio nas operações que são realizadas por meio dele, atribuindo validade jurídica. Este modelo de certificado busca trazer sigilo para uma determinada transação, já que, por meio de sua utilização, é possível criptografar os dados de um documento, que, a partir desse momento, só poderá ser acessado por meio de um certificado autorizado, evitando, assim, o vazamento de informações. A definição anterior refere-se ao modelo do tipo:

Provas

Disciplina: TI - Segurança da Informação

Banca: Planexcon

Orgão: Pref. Arco-Íris-SP

Um dos incômodos mais comuns da presença on-line é o . Os programas enviam anúncios, automaticamente, para os computadores host. Entre os tipos rotineiros estão os anúncios pop-up, em páginas da Web e a publicidade dentro de programas, que, geralmente, acompanham softwares "gratuitos". Embora alguns desses programas sejam, relativamente, inofensivos, outros usam ferramentas de rastreamento para coletar informações sobre sua localização ou seu histórico de navegação, para depois veicular anúncios direcionados em sua tela. A opção que completa, corretamente, a lacuna é:

Provas

Disciplina: TI - Segurança da Informação

Banca: UEPB

Orgão: Pref. Sousa-PB

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Certificado DigitalAssinatura Digital

A segurança de redes de computadores representa uma necessidade cada vez mais presente no mundo moderno. Sobre conceitos relacionados a esse tipo de segurança, assinale a alternativa CORRETA.

Provas

Disciplina: TI - Segurança da Informação

Banca: Unilavras

Orgão: Pref. Cláudio-MG

A política de segurança é um instrumento importante para proteger a organização contra ameaças à segurança da informação. São fatores importantes para o sucesso da política de segurança da informação, exceto:

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

A segurança da informação é preservada pela garantia de três aspectos fundamentais, descritos a seguir.

I. associada à ideia da capacidade de um sistema de permitir que alguns usuários acessem determinadas informações, ao mesmo tempo em que impede que outros, não autorizados, a vejam. Esse princípio é respeitado quando apenas as pessoas explicitamente autorizadas podem ter acesso à informação.

II. associada à ideia de que a informação deve estar correta, ser verdadeira e não estar corrompida. Esse princípio é respeitado quando a informação acessada está completa, sem alterações e, portanto, confiável.

III. associada à ideia de que a informação deve estar disponível para todos que precisarem dela para a realização dos objetivos empresariais. Esse princípio é respeitado quando a informação está acessível, por pessoas autorizadas, sempre que necessário.

Os aspectos descritos e caracterizados em I, II e III são denominados, respectivamente

Provas

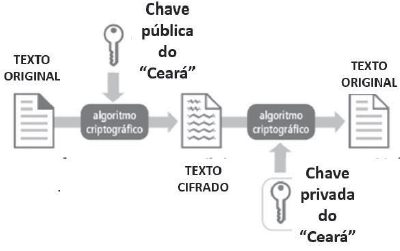

No que diz respeito aos fundamentos de redes de computadores e segurança das comunicações, a criptografia tem função e importância cada vez mais fundamentais para a segurança das organizações. Nesse sentido, analise a figura abaixo, que se refere a um sistema criptográfico.

O sistema criptográfico é denominado de chave:

Provas

No que diz respeito à segurança da informação, para organizações de médio porte, pode-se utilizar um tipo de classificação da informação baseada em três níveis de confidencialidade e um nível público. Nesse contexto, observe as afirmativas listadas a seguir, relacionadas aos níveis de classificação das informações, na qual a classificada como PÚBLICA, todos podem ver a informação.

I. CONFIDENCIAL - o mais alto nível de confidencialidade. São aquelas que, se divulgadas interna ou externamente, têm potencial para trazer grandes prejuízos financeiros ou à imagem da empresa. São protegidas, por exemplo, por criptografia.

II. RESTRITA - médio nível de confidencialidade. São informações estratégicas que devem estar disponíveis apenas para grupos restritos de colaboradores. Podem ser protegidas, por exemplo, restringindo o acesso à uma pasta ou diretório da rede.

III. USO INTERNO - o mais baixo nível de confidencialidade. São aquelas que não podem ser divulgadas para pessoas de fora da organização, mas que, caso isso aconteça, não causarão grandes prejuízos. A preocupação nesse nível está relacionada principalmente à integridade da informação.

Assinale

Provas

Provas

Provas

Provas

Caderno Container