Foram encontradas 16.966 questões.

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosTratamento de Riscos

Acerca da gestão dos riscos de segurança da informação, julgue o item que se segue.

A gestão de risco é um processo composto por diversas atividades, sendo a primeira a de definição do contexto, que é seguida pelas atividades de análise/avaliação de riscos, tratamento do risco, aceitação do risco, comunicação do risco, e as últimas, as de monitoramento e análise crítica de riscos.

Provas

Acerca da gestão dos riscos de segurança da informação, julgue o item que se segue.

O tratamento do risco limita-se a reduzir os riscos e definir o plano de tratamento do risco.

Provas

Acerca da gestão dos riscos de segurança da informação, julgue o item que se segue.

Segundo a norma ISO/IEC 27005, o risco de segurança da informação é calculado com base na combinação da possibilidade de um incidente e de sua consequência.

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

A respeito de conceitos básicos de criptografia, tecnologias de datacenter e hiperconvergência, julgue o item que se segue.

Para se garantir a confidencialidade na transmissão de grandes volumes de dados, é mais indicado o uso da criptografia de chaves assimétricas, pois seu processamento é mais rápido que o das chaves simétricas.

Provas

As transformações digitais e o uso de tecnologias disruptivas constituem grandes desafios, especialmente em se tratando de seus aspectos jurídicos. A esse respeito, julgue o item seguinte.

O uso de contratos inteligentes, a despeito das dificuldades de sua regulação, tende a facilitar a criação e a modificação das normas contratuais.

Provas

As transformações digitais e o uso de tecnologias disruptivas constituem grandes desafios, especialmente em se tratando de seus aspectos jurídicos. A esse respeito, julgue o item seguinte.

A adoção de contratos inteligentes em determinados negócios jurídicos facilita a atuação jurisdicional, uma vez que a inexistência de pessoas nas posições contratuais dificulta a criação de embaraços ao cumprimento de ordens judiciais.

Provas

As transformações digitais e o uso de tecnologias disruptivas constituem grandes desafios, especialmente em se tratando de seus aspectos jurídicos. A esse respeito, julgue o item seguinte.

Ao contrário do que ocorre com os contratos tradicionais, a execução dos contratos inteligentes (smart contracts) implementados com a tecnologia blockchain pode ser automatizada, o que proporciona a mitigação de riscos, dada a previsibilidade garantida pelos códigos programados com base nessa tecnologia.

Provas

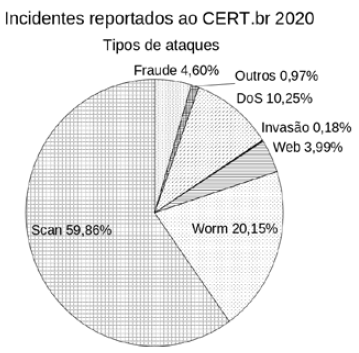

O gráfico a seguir contém o percentual dos incidentes reportados ao CERT.br em 2020.

Legenda

• worm: notificações de atividades maliciosas relacionadas com o processo automatizado de propagação de códigos maliciosos na rede.

• DoS (Denial of Service): notificações de ataques de negação de serviço, onde o atacante utiliza um computador ou um conjunto de computadores para tirar de operação um serviço, computador ou rede.

• invasão: um ataque bem sucedido que resulte no acesso não autorizado a um computador ou rede.

• web: um caso particular de ataque visando especificamente o comprometimento de servidores Web ou desfigurações de páginas na Internet.

• scan: notificações de varreduras em redes de computadores, com o intuito de identificar quais computadores estão ativos e quais serviços estão sendo disponibilizados por eles. É amplamente utilizado por atacantes para identificar potenciais alvos, pois permite associar possíveis vulnerabilidades aos serviços habilitados em um computador.

• fraude: segundo Houaiss, é “qualquer ato ardiloso, enganoso, de má-fé, com intuito de lesar ou ludibriar outrem, ou de não cumprir determinado dever; logro”. Essa categoria engloba as notificações de tentativas de fraudes, ou seja, de incidentes em que ocorre uma tentativa de obter vantagem.

• outros: notificações de incidentes que não se enquadram nas categorias anteriores.

Obs.: Não se deve confundir scan com scam. Scams (com “m”) são quaisquer esquemas para enganar um usuário, geralmente, com finalidade de obter vantagens financeiras. Ataques desse tipo são enquadrados na categoria fraude.

Fonte: Disponível em: <CERT.br>. Acesso em 15 mar. 2022.

Considerando os incidentes representados no gráfico, analise as contramedidas a seguir.

I- O uso de ferramentas de monitoramento de rede, firewalls e sistemas de detecção de invasão são medidas de prevenção contra os três maiores incidentes de 2020.

II- Os incidentes do tipo fraude são causados tipicamente por um engenheiro social e podem ser mitigados com treinamentos de conscientização.

III- Ataques Web podem ser evitados se os desenvolvedores seguirem as diretrizes de padrões abertos como os do projeto Open Web Application Security Project (OWASP).

Está(ão) correta(s) apenas

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

Relacione os conceitos de segurança da informação à operação correspondente.

CONCEITOS

1. Confidencialidade

2. Integridade

3. Autenticidade

4. Conformidade

OPERAÇÃO

( ) Criptografia simétrica

( ) Cifragem com chave privada

( ) Cifragem com chave pública

( ) Função hash criptográfica

A sequência correta da associação é

Provas

Disciplina: TI - Segurança da Informação

Banca: OBJETIVA

Orgão: Pref. Nova Hartz-RS

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Ataques e Golpes e AmeaçasPhishing Scam

- Segurança LógicaSegurança em Correio Eletrônico

I. Uma das formas mais comuns de propagação desse tipo de ataque é por meio de e-mails com o código malicioso em anexo ou que induzam o usuário a seguir um link.

II. Além de cifrar os arquivos, o ransomware também costuma cifrar backups na nuvem.

III. O pagamento do resgate é a única forma segura de reestabelecer o acesso.

Está(ão) CORRETO(S):

Provas

Caderno Container