Foram encontradas 17.058 questões.

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Barra São Francisco-ES

“O armazena a diferença entre as versões correntes e anteriores dos arquivos.”

O trecho acima refere-se a qual tipo de backup?

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Barra São Francisco-ES

São exemplos de segurança lógica, EXCETO:

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Barra São Francisco-ES

São características dos cifradores assimétricos:

I - Os dados criptografados podem ter qualquer tamanho.

II - O tamanho das chaves varia de 2048 a 15360 bits.

III - Possui velocidade baixa.

IV - Utilizada para criptografar grandes quantidades de dados.

Estão corretas:

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Barra São Francisco-ES

De acordo com o tipo de chave utilizada, os algoritmos de criptografia se dividem em dois grandes grupos: algoritmos simétricos e algoritmos assimétricos. Nos algoritmos simétricos, a mesma chave k é usada para cifrar e decifrar a informação. Temos como exemplo de cifrador simétrico simples o AES, que:

Provas

Disciplina: TI - Segurança da Informação

Banca: LJ Assessoria

Orgão: Pref. Buriticupu-MA

Analise as afirmativas.

I.Reconhecimento de voz é um exemplo de autentificação biométrico.

II.O reconhecimento de voz é um dos sistemas menos invasivos e a forma mais natural de uso é o sistema de reconhecimento de fala para autentificação biométrica.

III.Um sistema de autentificação biométrico consiste no reconhecimento de assinaturas. Existem dois métodos de identificação: um método examina à assinatura já escrita, comparando-a, como uma imagem, com um modelo armazenado.

Estão corretas as afirmativas.

Provas

Disciplina: TI - Segurança da Informação

Banca: LJ Assessoria

Orgão: Pref. Buriticupu-MA

Sobre o conceito de firewall, marque à alternativa INCORRETA.

Provas

Disciplina: TI - Segurança da Informação

Banca: LJ Assessoria

Orgão: Pref. Buriticupu-MA

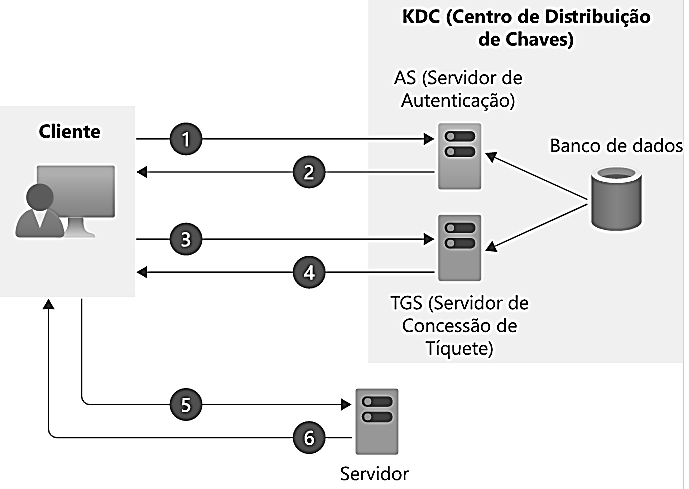

Observe a figura:

Fonte: https://docs.microsoft.com/pt-br/learn/modules/network-fundamentals-2/3-authentication-authorization

A partir da análise da figura é correto afirmar, EXCETO:

Provas

Disciplina: TI - Segurança da Informação

Banca: LJ Assessoria

Orgão: Pref. Buriticupu-MA

Considere a seguinte figura sobre o processo de Autenticação de Dois Fatores e analise as afirmativas.

Fonte: https://docs.microsoft.com/pt-br/learn/modules/network-fundamentals-2/3-authentication-authorization

I.A autenticação de dois fatores é um mecanismo que permite que os usuários verifiquem uma tentativa de autenticação.

II.Na autenticação de dois fatores, o usuário precisa fornecer um código único enviado ao seu dispositivo como uma confirmação de autenticação.

III.Como exemplo de autenticação de dois fatores, um usuário pode receber um código por meio de uma mensagem de texto ou um código gerado por meio de um aplicativo em seu telefone, como o Microsoft Authenticator.

Está(ão) correta(s) a(s) afirmativa(s):

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Provas

De acordo com esta norma, é recomendado que a organização

Provas

Caderno Container