Foram encontradas 17.058 questões.

Sobre o vazamento de informações, preencha a lacuna e assinale a alternativa correta.

é um tipo de ataque simples e que requer conhecimento técnico mínimo para ser realizado. Explora a falta de segurança de websites para obter acesso não autorizado à sua base de dados. Além de simples, esse ataque pode ser automatizado.

Provas

Em um departamento do Instituto Federal de Mato Grosso do Sul (IFMS), o software antivírus de um dos computadores conectados à rede apresentou um alerta de segurança e, em seguida, diversas mensagens de erro apareceram na tela. Ao chegar ao local, o técnico percebeu que outros computadores começaram a apresentar comportamento semelhante. Qual tipo de malware possui essa característica?

Provas

Um usuário solicitou a ajuda do técnico ao se deparar com uma situação adversa envolvendo seu computador. Segundo relato do usuário, depois de fazer download e executar um programa para confecção de etiquetas, todos os arquivos da Área de Trabalho foram excluídos. Qual tipo de software malicioso possui essa característica?

Provas

Qual norma técnica está relacionada com especificações sobre sistemas de gestão de segurança da informação?

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoSegurança e Backup

Há diversos tipos de backup, dentre eles, há um backup que salva os arquivos em um servidor fora das unidades de armazenamento da empresa, podendo ser em um ambiente em nuvem. Assinale a alternativa que apresenta esse tipo de backup.

Provas

Disciplina: TI - Segurança da Informação

Banca: Col. Pedro II

Orgão: Col. Pedro II

Diversos conceitos e requisitos básicos são definidos no contexto da segurança da informação. De acordo com a cartilha CERT.BR, a correta definição de Autenticação é:

Provas

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

- GestãoSGSIISO 27002

A ISO/IEC 27002 faz parte de um conjunto de normas que possibilitam que organizações de tamanhos variados implementem e operem um Sistema de Gestão de Segurança da Informação (SGSI). A implementação dessa norma refere-se a:

Provas

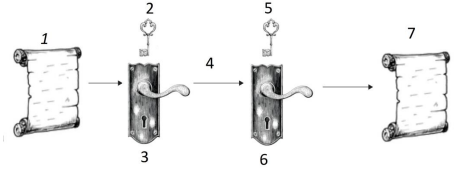

A figura abaixo ilustra o modelo simplificado da encriptação simétrica. Os números 1 e 7 representam a mensagem ou os dados originais e são inteligíveis. Assinale a alternativa CORRETA.

Provas

Linguagens de programação muito utilizadas em sistemas operacionais modernos, como Assembly para baixo nível e C/C++ para aplicações, acabam possuindo problemas de segurança que tornam nossos sistemas vulneráveis. Não são falhas na linguagem em si, mas, por serem muito flexíveis, permitem que o programador deixe ocorrer problemas por falhas na lógica ou na implementação dos programas. Um problema clássico é quando uma variável apresenta um ponteiro para um vetor de inteiros com tamanho 10 e recebe uma entrada com tamanho 15, sobrescrevendo parte da memória de outra variável, às vezes, do mesmo programa. Qual nome é dado a essa falha de segurança?

Provas

Dentre os principais ataques que ocorrem, existe um tipo que acaba por deixar o administrador de redes preocupado. Esse ataque consiste em realizar várias requisições simultâneas, sobrecarregando o servidor e impedindo que usuários possam acessar o serviço ou aplicação. Esse tipo de ataque é chamado de:

Provas

Caderno Container