Foram encontradas 16.966 questões.

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Câm. Campinas-SP

No contexto computacional, quando duas chaves diferentes têm o mesmo valor hash, a função de hashing produz uma

Provas

Na cibersegurança, um termo define o processo de mapear e reduzir as ameaças e vulnerabilidades em sistemas, aplicações, infraestruturas, redes, entre outros elementos tecnológicos, o que significa tornar os sistemas, redes, softwares, hardwares e firmwares, bem como infraestruturas de TI mais resistentes a ataques. O processo engloba uma série de ações, como excluir contas inutilizadas, desinstalar programas dispensáveis, rever permissões e pontos de acesso e mapear possíveis vírus e malwares presentes. Esse termo é conhecido como:

Provas

No que se refere à segurança da informação, existe um tipo específico de spyware, um programa projetado para apresentar propagandas e que pode ser usado de forma legítima, quando incorporado a programas e serviços, como forma de patrocínio ou retorno financeiro para quem desenvolve softwares livres ou presta serviços gratuitos. Também pode ser usado para fins maliciosos quando as propagandas apresentadas são direcionadas, de acordo com a navegação do usuário e sem que este saiba que tal monitoramento está sendo feito.

Esse tipo específico de spyware é denominado:

Provas

A ISO 27002:2022 reorganiza e atualiza os controles em grupos de classificações, estabelecendo as medidas adotadas para tratar riscos. Os controles podem ser de três tipos, que tem a ver com o momento de atuação, em relação à ocorrência de incidentes. O primeiro se destina a evitar a ocorrência de um incidente de segurança da informação, o segundo age quando ocorre um incidente de segurança da informação e o terceiro age após um incidente de segurança da informação ter ocorrido. Esses três tipos de controles são conhecidos, respectivamente, como:

Provas

A ISO 27002 é uma espécie de código de conduta para um todo o conjunto abrangente de controles que apoiam a aplicação dos sistemas de gerenciamento de segurança da informação trazidos na ISO 27001, sendo que as normas não determinam níveis, mas apenas aduzem que eles devem fazer sentido no contexto da organização. No entanto, as empresas costumam utilizar uma classificação da informação em níveis, baseada nos conceitos da segurança da informação. Nesse contexto, um nível é considerado o mais alto, no qual as informações se divulgadas, interna ou externamente, têm potencial para trazer grandes prejuízos financeiros ou à imagem da empresa. Por característica, essas informações são protegidas por criptografia. Esse nível é conhecido como de informações:

Provas

A funcionalidade VPN do Windows Server que deve ser adicionada no campo “Server Roles” é a de

Provas

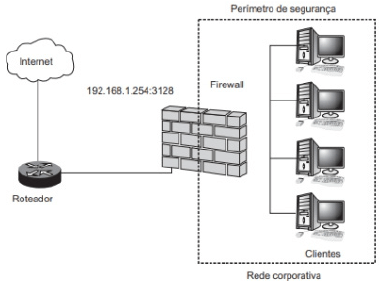

Analise a seguinte figura e assinale a alternativa que descreve a arquitetura de firewall apresentada.

Provas

A respeito do desenvolvimento seguro de aplicações, frameworks OWASP e testes dinâmicos de aplicações, julgue o item a seguir.

No desenvolvimento seguro de aplicações, o emprego de frameworks e bibliotecas que realizem validações contra a injeção de código malicioso nas aplicações dispensa a adoção de simuladores e de testes automatizados e manuais, conferindo ao processo maior produtividade.

Provas

A respeito do desenvolvimento seguro de aplicações, frameworks OWASP e testes dinâmicos de aplicações, julgue o item a seguir.

O OWASP SAMM, documento de conscientização padrão para desenvolvedores voltado à segurança de aplicações web, descreve os riscos de segurança mais críticos e aponta as principais medidas a serem adotadas pelos desenvolvedores para mitigar esses riscos.

Provas

A respeito do desenvolvimento seguro de aplicações, frameworks OWASP e testes dinâmicos de aplicações, julgue o item a seguir.

Identificação de dados sensíveis, restrições de acesso, autenticação e autorização são exemplos de requisitos de segurança relacionados ao desenvolvimento seguro de aplicações.

Provas

Caderno Container