Foram encontradas 16.961 questões.

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: Câm. Apiaí-SP

Provas

Considerando os protocolos EAP, WPA, WPA2 e WPA3, utilizados em redes sem fio, assinale a alternativa correta a respeito das características e diferenças entre esses protocolos.

Provas

- AAA: Autenticação, Autorização e AuditoriaKeycloak

- AAA: Autenticação, Autorização e AuditoriaOAuth

- AAA: Autenticação, Autorização e AuditoriaSSO: Single Sign-On

Sobre SSO (Single Sign-On), Keycloak e o Protocolo OAuth2 (RFC 6749), analise as assertivas e assinale a alternativa que aponta as corretas.

I. O SSO permite que um usuário faça login uma única vez para acessar vários sistemas sem a necessidade de autenticação adicional.

II. O Keycloak é uma solução de gerenciamento de identidade e acesso que suporta SSO, OAuth2 e OpenID Connect.

III. O OAuth2 (RFC 6749) é um protocolo de autorização que permite que aplicações acessem recursos em nome de um usuário sem compartilhar suas credenciais.

IV. No fluxo de autorização do OAuth2, o client secret é utilizado principalmente no Implicit Flow para melhorar a segurança.

Provas

No contexto de DevSecOps, a integração de testes automatizados de segurança nas pipelines de CI/CD (integração contínua / entrega contínua) é crucial para a detecção precoce de vulnerabilidades e para a conformidade com as políticas de segurança. Sabendo disso, assinale a alternativa que descreve corretamente como esses testes podem ser implementados e integrados nas pipelines de CI/CD.

Provas

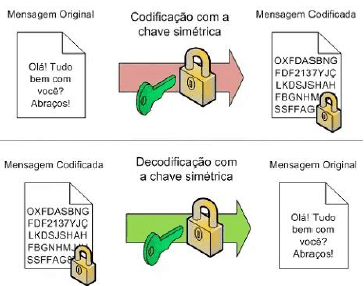

O desenho a seguir exemplifica como funciona a criptografia digital mediante uma chave simétrica.

Assinale a alternativa que apresenta corretamente a característica desse tipo de criptografia.

Provas

Disciplina: TI - Segurança da Informação

Banca: Unoesc

Orgão: Pref. Joaçaba-SC

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

- Segurança LógicaSegurança na Internet

Esse recurso é denominado

Provas

Um antivírus é um programa de computador projetado para proteger seu computador ou dispositivo contra um vírus, worm ou trojan. Existem vários tipos de antivírus, eles podem ser:

I – Preventivos;

II – Identificadores;

III – Descontaminadores;

IV – Antispam;

V – Antimalware.

Julgue as afirmativas e assinale a alternativa que apresenta somente os itens corretos:

Provas

A respeito das características de um Sistema de Detecção de Intrusos (IDS) e um Sistema de Prevenção de Intrusos (IPS), assinale a alternativa correta.

Provas

Com o aumento da quantidade de dispositivos móveis e das aplicações baseadas em nuvem, a segurança de redes em organizações precisou se adaptar a essa nova realidade.

Sobre a segurança de redes, assinale a alternativa correta.

Provas

Assinale a alternativa que NÃO apresenta uma medida recomendada para aumentar a segurança de redes wireless.

Provas

Caderno Container