Foram encontradas 16.889 questões.

O processo de verificação de uma assinatura digital envolve

Provas

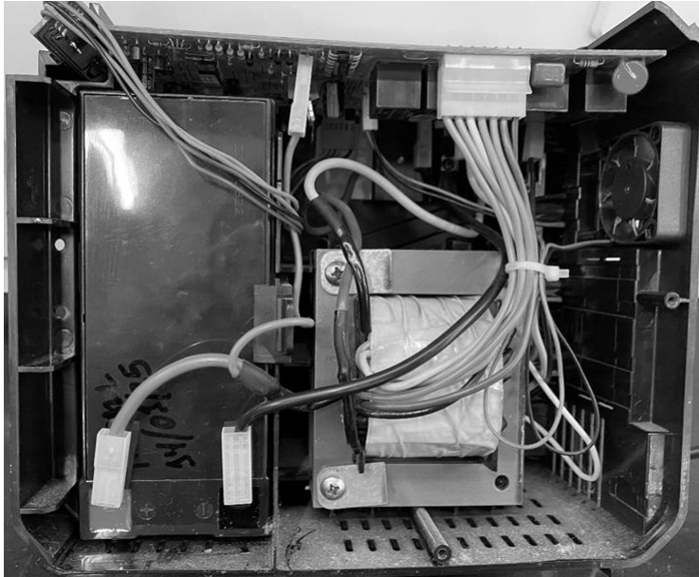

A imagem a seguir apresenta a estrutura interna de um nobreak (UPS) interativo APC BACK-UPS 600 (BZ600BI-BR).

Fonte: FUNCERN, 2025.

Com base na imagem apresentada, é correto afirmar que:

Provas

Ao descarregar os capacitores de filtro de uma fonte ATX, um técnico relatou que sempre utiliza uma chave de fenda para provocar um curto-circuito entre os terminais desses componentes. É correto afirmar que este procedimento está

Provas

Uma boa prática na manutenção preventiva é manter o BIOS ou UEFI da placa-mãe atualizados. A realização desse procedimento é importante porque

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Lajeado-RS

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Lajeado-RS

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Lajeado-RS

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Lajeado-RS

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Lajeado-RS

Provas

• ______I_______: projetado para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros - keylogger, screenlogger, adware e stalkerware são tipos específicos.

• ______II_______: além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário.

• ______III______: permite o retorno de um invasor a um dispositivo comprometido, por meio da inclusão de serviços criados ou modificados para esta finalidade.

• ______IV______: propaga-se automaticamente pelas redes, explorando vulnerabilidades nos sistemas e aplicativos instalados e enviando cópias de si mesmo de dispositivo para dispositivo.

Assinale a associação correta.

Provas

Caderno Container