Foram encontradas 16.881 questões.

Qual das alternativas descreve corretamente a

diferença entre cifra simétrica e assimétrica?

Provas

Questão presente nas seguintes provas

Considerando que a criptografia é usada para manter

confidencialidade, integridade e autenticidade das

informações transmitidas nas redes de computadores,

assinale a alternativa correta sobre noções de criptografia.

Provas

Questão presente nas seguintes provas

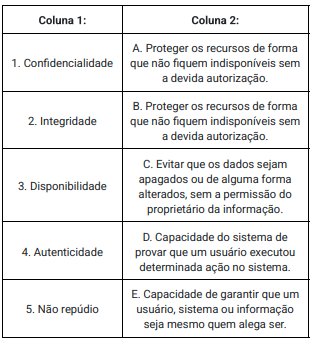

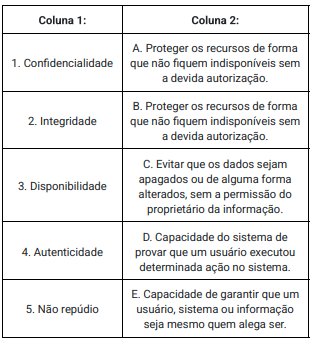

A segurança da informação pode ser definida como a

área do conhecimento dedicada à proteção de ativos

contra acessos não autorizados e alterações indevidas.

Para se manter um ambiente computacional seguro é

necessário que o administrador de rede possua

conhecimentos sobre o Sistema Operacional, protocolos

de rede e sistema de arquivos dos servidores e

equipamentos utilizados. De forma geral, o objetivo do

administrador de rede é garantir para todo o ambiente

características como Confidencialidade, Integridade,

Disponibilidade, Autenticação, Não Repúdio.

Assinale a alternativa que apresenta a ordem correta de associação dos itens da Coluna 1 com os da Coluna 2:

Assinale a alternativa que apresenta a ordem correta de associação dos itens da Coluna 1 com os da Coluna 2:

Provas

Questão presente nas seguintes provas

Um usuário recebe uma mensagem em sua rede social

com uma oferta tentadora: um cupom de 80% de desconto

em uma loja muito conhecida. Para ativar o benefício, ele é

instruído a clicar em um link que o leva a uma página de

login forjada, visualmente idêntica à oficial, onde deve

inserir seu e-mail e senha. Essa tática, que usa uma oferta

atrativa para induzir a vítima a entregar suas credenciais

em um site falso, é a definição clássica de qual ataque?

Provas

Questão presente nas seguintes provas

Qual das alternativas apresenta um exemplo válido de

autenticação de dois fatores (2FA), ou seja, o uso de dois

métodos distintos para confirmar a identidade do usuário?

Provas

Questão presente nas seguintes provas

Sobre as afirmativas abaixo, identifique o recurso de

segurança descrito:

I) Está disponível nas edições Professional e Enterprise do Windows 10/11 e protege o conteúdo do disco rígido por meio de codificação;

II) Mesmo que o dispositivo (como um notebook ou pendrive) seja roubado, os dados estarão inacessíveis sem a chave de recuperação;

III) Algumas edições do Windows 11 Home com suporte a hardware específico e conta Microsoft também oferecem uma versão simplificada deste recurso;

IV) É altamente recomendável salvar a chave de recuperação em local seguro para evitar perda de acesso aos dados em caso de problemas com autenticação.

Qual recurso está sendo descrito?

I) Está disponível nas edições Professional e Enterprise do Windows 10/11 e protege o conteúdo do disco rígido por meio de codificação;

II) Mesmo que o dispositivo (como um notebook ou pendrive) seja roubado, os dados estarão inacessíveis sem a chave de recuperação;

III) Algumas edições do Windows 11 Home com suporte a hardware específico e conta Microsoft também oferecem uma versão simplificada deste recurso;

IV) É altamente recomendável salvar a chave de recuperação em local seguro para evitar perda de acesso aos dados em caso de problemas com autenticação.

Qual recurso está sendo descrito?

Provas

Questão presente nas seguintes provas

Julia recebe um email de sua empresa informando

que sua senha se encontra expirada e que precisa

atualizar sua senha imediatamente, para evitar bloqueio da

conta. Quais dos cuidados abaixo Julia precisa estar

atenta, exceto.

Provas

Questão presente nas seguintes provas

3885660

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: FCM

Orgão: Pref. Contagem-MG

Disciplina: TI - Segurança da Informação

Banca: FCM

Orgão: Pref. Contagem-MG

Provas:

O que é importante evitar ao se criar uma senha para e-mail ou conta bancária?

Provas

Questão presente nas seguintes provas

Uma empresa decidiu adotar um aplicativo de

mensagens com criptografia de ponta a ponta (end-toend encryption – E2EE) para proteger a comunicação

entre seus funcionários. Essa escolha visa garantir a

confidencialidade das mensagens, mesmo que

transitem por redes públicas. Considerando o

funcionamento da E2EE, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Durante uma verificação de segurança em estações de

trabalho de uma empresa, foi identificado um software

que estava monitorando silenciosamente a navegação

na internet, coletando dados pessoais e enviando essas

informações para um servidor externo sem o

consentimento dos usuários. Esse tipo de ameaça

digital é classificado como

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container