Foram encontradas 12.764 questões.

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

Sobre a arquitetura ARM, assinale a alternativa CORRETA.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

Uma das principais limitações do Windows na versão de 32 bits é o endereçamento de memória. Entre as alternativas abaixo, indique a que representa a quantidade máxima de memória que pode ser endereçada. Assinale a alternativa CORRETA.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

A placa-mãe é a placa onde são conectados o processador, a memória RAM, o disco rígido, a placa de vídeo, entre outros. No que se refere a placa-mãe e demais componentes, assinale a afirmação CORRETA.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

Interrupção é o nome dado ao mecanismo que permite interromper o fluxo de execução de instruções em uma CPU. Esse mecanismo é utilizado para que um dispositivo de hardware possa notificar a CPU quando há alguma modificação de seu estado interno (exemplo, o final da execução de um comando). Nessa perspectiva, leia com atenção as afirmações a seguir e marque (V) para as verdadeiras e (F) para as falsas.

( ) As interrupções não mascaráveis estão associadas a tarefas de alta prioridade que não podem ser ignoradas pela CPU.

( ) As interrupções mascaráveis podem ser desligadas pela CPU antes da execução de uma sequência de instruções críticas que não podem ser interrompidas.

( ) Latência de uma interrupção é o intervalo de tempo entre o reconhecimento da interrupção pela CPU e o momento em que a primeira instrução da rotina de serviço de interrupção é executada.

( ) A CPU só pode identificar a ocorrência de uma interrupção através da transição no nível lógico de seu sinal.

( ) As interrupções geradas internamente pela própria CPU são chamadas de exceções.

Assinale a alternativa que contém a sequência CORRETA de cima para baixo.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

Geralmente os sistemas embarcados são compostos por várias unidades computacionais, oferecendo serviços através de seus componentes. Esses componentes realizam a computação de maneira distinta, sob diferentes modelos de computação (MoC – do inglês Model of Computation). Um MoC é uma abstração visando a um domínio específico de computação.

Nessa perspectiva, leia com atenção as afirmações a seguir e marque (V) para as verdadeiras e (F) para as falsas.

( ) Dois modelos de computação (MoC) comumente utilizados em sistemas embarcados são o control-flow (CF) e o dataflow (DF).

( ) Modelos dataflow (DF) representam aplicações com sucessivos estágios de filtragem e são representados por um diagrama de funções aplicadas aos dados.

( ) Modelos control-flow (CF) abstraem funções de controle pelo uso de máquinas de estados finitos hierárquicas e de linguagens síncronas/reativas.

( ) Um modelo de computação não especifica como a mesma será implementada.

( ) A maioria dos sistemas embarcados complexos possui comportamento homogêneo e podem ser descrito por um único MoC.

Assinale a alternativa que contém a sequência CORRETA de cima para baixo.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

Os protocolos I2C (Inter Integrated Circuit Communications) e SPI (Serial-Peripheral Interface) são protocolos de comunicação que um microcontrolador utiliza para trocar informações com outro microcontrolador ou circuito integrado. O protocolo I2C foi originalmente desenvolvido pela Philips, hoje NXP; o protocolo SPI foi originalmente desenvolvido pela Motorola, hoje Freescale. Cada protocolo de comunicação apresenta vantagens distintas, as quais tendem a distingui-los quando da sua aplicação.

Nesse sentido, assinale a alternativa INCORRETA.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

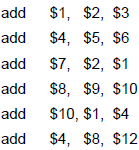

Considere um sistema computacional que utiliza uma arquitetura de processador com um pipeline de 5 estágios (Busca da Instrução, Acesso aos Registradores, ULA, Acesso à memória e escrita do resultado). Esse sistema não possui nenhum tipo de antecipação de dados para lidar com possíveis conflitos no pipeline e as operações de leitura e escrita no banco de registradores ocupam um ciclo completo de máquina. As instruções dessa arquitetura possuem 3 operandos, sendo o primeiro de destino, e os demais fontes. Considerando a execução das instruções abaixo, quais registradores serão acessados para escrita e leitura durante o nono ciclo?

Assinale a alternativa que responde CORRETAMENTE à questão acima.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

Um programa precisa ler os cadastros de clientes de uma empresa contidos em um arquivo. Esses cadastros devem ser copiados para memória RAM, com o cuidado de excluir os registros duplicados que porventura existam. Dependendo da estrutura de dados usada para armazenar os registros em memória, essa operação terá um determinado custo computacional para ser completada. Sendo assim, analise as afirmações que seguem.

I. Se for usado um vetor ou uma lista simplesmente encadeada, o custo da operação é O(n2).

II. Se for usada uma árvore de pesquisa binária balanceada, o custo da operação pode ser O(n log n).

III. Se for usada uma lista duplamente encadeada, o custo da operação é O(n).

IV. Se for usada uma tabela hash com M linhas e resolução de colisões por encadeamento, o custo da operação é O(n log M).

Assinale a alternativa que apresenta somente as afirmações CORRETAS

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

Um servidor Linux possui quatro discos rígidos. Para usar o espaço disponível nesses discos, foi decidido utilizar RAID combinado com LVM. O objetivo é melhorar a segurança dos dados, reduzindo a chance de perdas de arquivos em caso de falha de discos rígidos, além de facilitar o uso do espaço disponível.

Sendo assim, analise a veracidade das afirmações que seguem.

I. Pode-se criar um volume group LVM composto por um volume RAID1, RAID5 ou RAID6.

II. Um volume RAID pode ser usado como volume lógico LVM.

III. Um volume RAID1 com os quatro discos tem menos espaço disponível que um volume RAID5.

IV. Para maior proteção contra perdas de dados devido a falhas de disco, RAID6 pode ser usado em vez de RAID5 ou RAID1.

Assinale a alternativa que apresenta somente as afirmações CORRETAS.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SC

Orgão: IF-SC

Os tipos de memórias que podem usadas em um computador seguem uma hierarquia no que diz respeito à velocidade, custo e capacidade. Sendo assim, marque as afirmações verdadeiras com (V) e as falsas com (F).

( ) Memória terciária tem custo mais elevado que memórias primária e secundária, porém proporciona menores tempos de acesso.

( ) Discos rígidos são exemplos de memória secundária, os quais apresentam maior capacidade que memória primária.

( ) Pode-se usar memória RAM ociosa como cache de memória secundária, dessa forma acelerando o acesso aos dados mais frequentemente usados nessa memória secundária.

( ) Memória estática costuma ser usada como cache de memória RAM, porém sua quantidade é limitada devido a seu alto custo.

( ) O processador consegue executar diretamente instruções de um programa que esteja em memória primária ou secundária.

Assinale a alternativa que contém a sequência CORRETA de cima para baixo.

Provas

Caderno Container