Foram encontradas 100.137 questões.

A pesquisa na internet consiste em localizar informações

por meio de ferramentas digitais, principalmente os

motores de busca, que indexam, classificam e retornam

resultados com base em algoritmos complexos. Sobre

esse assunto, julgue as sentenças abaixo como

VERDADEIRAS ou FALSAS:

(__)Ao utilizar aspas ("") , o mecanismo de busca retorna resultados com a frase exata digitada entre aspas, como em "revolução industrial causas".

(__)O uso do sinal de menos (-) exclui termos indesejados dos resultados, como em pirâmides -Egito, que busca por conteúdos sobre pirâmides que não mencionem o Egito.

(__)O operador site: restringe a pesquisa a um domínio específico, como em site:gov.br vacinação infantil, mostrando apenas resultados dentro do domínio gov.br.

Após análise, assinale a alternativa que apresenta a sequência correta dos itens acima, de cima para baixo:

(__)Ao utilizar aspas ("") , o mecanismo de busca retorna resultados com a frase exata digitada entre aspas, como em "revolução industrial causas".

(__)O uso do sinal de menos (-) exclui termos indesejados dos resultados, como em pirâmides -Egito, que busca por conteúdos sobre pirâmides que não mencionem o Egito.

(__)O operador site: restringe a pesquisa a um domínio específico, como em site:gov.br vacinação infantil, mostrando apenas resultados dentro do domínio gov.br.

Após análise, assinale a alternativa que apresenta a sequência correta dos itens acima, de cima para baixo:

Provas

Questão presente nas seguintes provas

Durante o envio de um relatório mensal, um servidor

público precisou encaminhar por e-mail diversos arquivos

relacionados a um projeto intersetorial. Para facilitar o

envio e evitar sobrecarregar a caixa de entrada do

destinatário, ele agrupou todos os documentos (PDFs,

planilhas e imagens) em um único arquivo, reduzindo

também o tamanho total do material. Para isso, utilizou

um programa de compactação instalado no computador institucional. Nesse contexto, qual das extensões abaixo

indica que o arquivo enviado foi compactado?

Provas

Questão presente nas seguintes provas

Assinale a alternativa que apresenta corretamente a

sintaxe de um endereço de e-mail:

Provas

Questão presente nas seguintes provas

O Correio Eletrônico é um método que permite compor,

enviar e receber mensagens assíncronas através de

sistemas eletrônicos de comunicação. Com base nisso,

julgue os itens a seguir:

I. Provedor de E-Mail: trata-se de uma aplicação hospedada em um servidor web remoto que permite enviar/receber e-mails.

II. Cliente de E-Mail: trata-se de uma aplicação geralmente instalada em uma máquina local que permite enviar/receber emails.

III. Webmail: trata-se de uma empresa que disponibiliza serviços de e-mail para outras empresas ou usuários finais.

Assinale a alternativa correta:

I. Provedor de E-Mail: trata-se de uma aplicação hospedada em um servidor web remoto que permite enviar/receber e-mails.

II. Cliente de E-Mail: trata-se de uma aplicação geralmente instalada em uma máquina local que permite enviar/receber emails.

III. Webmail: trata-se de uma empresa que disponibiliza serviços de e-mail para outras empresas ou usuários finais.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

É um conjunto de programas e técnicas que permite

esconder e assegurar a presença de um invasor ou de

outro código malicioso em um computador comprometido.

O conjunto de programas e técnicas fornecido por este

malware pode ser usado para:

I. Remover evidências em arquivos de logs (arquivos de registro de ações de um sistema).

II. Instalar códigos maliciosos (ex: backdoors), para assegurar acesso futuro à máquina infectada.

III. Esconder atividades/informações (Ex: arquivos, diretórios, processos, chave de registro, etc).

IV. Mapear potenciais vulnerabilidades em outros computadores, através de varreduras na rede.

V. Capturar informações da rede do computador pela interceptação de tráfego.

O trecho faz referência para qual malware:

I. Remover evidências em arquivos de logs (arquivos de registro de ações de um sistema).

II. Instalar códigos maliciosos (ex: backdoors), para assegurar acesso futuro à máquina infectada.

III. Esconder atividades/informações (Ex: arquivos, diretórios, processos, chave de registro, etc).

IV. Mapear potenciais vulnerabilidades em outros computadores, através de varreduras na rede.

V. Capturar informações da rede do computador pela interceptação de tráfego.

O trecho faz referência para qual malware:

Provas

Questão presente nas seguintes provas

Os malwares são programas maliciosos cujo objetivo é

roubar informações ou contaminar os computadores. O

malware espião que monitora as atividades de um sistema

e envia as informações coletadas para os

invasores/terceiros é conhecido por:

Provas

Questão presente nas seguintes provas

No modelo SaaS (Software como Serviço), o provedor

de serviços oferece aplicativos hospedados em seus

servidores e os disponibiliza aos clientes através da

Internet. Assinale a alternativa que não apresenta um

recurso de característica do SaaS:

Provas

Questão presente nas seguintes provas

Os termos conhecidos como Internet, Intranet e

Extranet, tratam especificamente de:

Provas

Questão presente nas seguintes provas

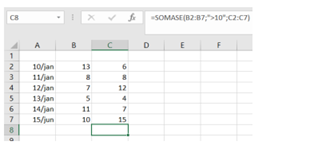

Considere a seguinte planilha elaborada no Microsoft Excel:

Considerando a aplicação de fórmula mostrada, o valor exibido em C8 será:

Provas

Questão presente nas seguintes provas

João está trabalhando em um notebook com sistema

operacional Windows 11, versão em português. Em

determinado momento, decide utilizar as teclas de atalho

para ativar o Botão de Iniciar do Windows, sendo estas:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container