Foram encontradas 50 questões.

Sobre os modificadores de acesso em Java, considere as afirmativas a seguir.

I - protected garante acesso a subclasses e outras classes do mesmo package.

II - Uma classe pode declarar uma constante com public static final.

III - private ajuda em testes e depuração, pois limita o escopo de acesso a apenas subclasses.

IV - Se uma variável não tem modificador especificado, o modificador de acesso padrão será protected.

Estão corretas

I - protected garante acesso a subclasses e outras classes do mesmo package.

II - Uma classe pode declarar uma constante com public static final.

III - private ajuda em testes e depuração, pois limita o escopo de acesso a apenas subclasses.

IV - Se uma variável não tem modificador especificado, o modificador de acesso padrão será protected.

Estão corretas

Provas

Questão presente nas seguintes provas

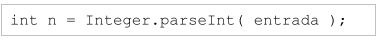

Considere a linha de código em linguagem Java.

A partir da análise da linha, assinale a alternativa correta.

A partir da análise da linha, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

- Fundamentos de ProgramaçãoTipos de Dados

- LinguagensPython

Pode-se implementar uma estrutura de dados Pilha

em Python com o tipo de dados nativo com os

métodos nativos para empilhar (push) e para desempilhar (pop).

Assinale a alternativa que completa corretamente as lacunas do texto.

Assinale a alternativa que completa corretamente as lacunas do texto.

Provas

Questão presente nas seguintes provas

Sobre a linguagem de programação Java, assinale a

alternativa correta.

Provas

Questão presente nas seguintes provas

Considere o código PHP a seguir.

A partir da análise do código PHP, assinale a alternativa correta.

A partir da análise do código PHP, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoEstruturas de DadosComparação entre Estruturas de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Lista

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

Sobre as estruturas de dados, considere as afirmativas a seguir.

I - Uma Pilha pode ser implementada com uma Fila FIFO (first-in, first-out).

II - Uma Pilha pode ser implementada com uma estrutura de dados Lista.

III - Uma Lista permite inserção ou remoção no início ou fim da estrutura de dados.

IV - O topo de uma Pilha é o elemento mais antigo inserido.

Estão corretas

Provas

Questão presente nas seguintes provas

A linguagem Java suporta orientação a objetos com

herança . Um método herdado pode ser

invocado com a palavra chave seguido de

ponto e do nome do método. A palavra chave é usada para garantir a chamada de um método da

subclasse ao invés de um método herdado de uma

classe pai.

Assinale a alternativa que completa corretamente as lacunas do texto

Assinale a alternativa que completa corretamente as lacunas do texto

Provas

Questão presente nas seguintes provas

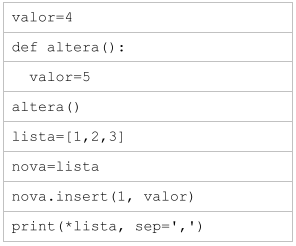

Considere o código Python versão 3 a seguir.

A saída desse programa será

Provas

Questão presente nas seguintes provas

Considere uma árvore binária de busca (ABB) onde

a saída gerada por percurso pré-ordem é: 51, 40,

25, 29, 47, 97, 55, 70.

Assinale a alternativa que corresponde à saída gerada por um percurso pós-ordem sobre a mesma ABB.

Assinale a alternativa que corresponde à saída gerada por um percurso pós-ordem sobre a mesma ABB.

Provas

Questão presente nas seguintes provas

O Microsoft Windows 10 conta com aplicativos de

segurança, tais como o Windows Defender.

Em relação às características desse software, assinale V (verdadeiro) ou F (falso) em cada afirmativa.

( ) Permite controle parental, usado para evitar que crianças tenham acesso a sites, aplicativos ou jogos especificados. ( ) É usado para permitir que um aplicativo tenha acesso à rede externa, mesmo com o firewall ativo. ( ) Usa o emparelhamento Bluetooth com um dispositivo do usuário, para detectar se está ausente, e bloquear o computador.

A sequência correta é

Em relação às características desse software, assinale V (verdadeiro) ou F (falso) em cada afirmativa.

( ) Permite controle parental, usado para evitar que crianças tenham acesso a sites, aplicativos ou jogos especificados. ( ) É usado para permitir que um aplicativo tenha acesso à rede externa, mesmo com o firewall ativo. ( ) Usa o emparelhamento Bluetooth com um dispositivo do usuário, para detectar se está ausente, e bloquear o computador.

A sequência correta é

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container