Foram encontradas 60 questões.

Dadas as afirmativas quanto aos conceitos sobre vírus de

computador,

I. Vírus são programas que se autoreplicam com o objetivo de anexarem-se a outros arquivos. II. Vírus são programas auto executáveis, ou seja, não necessariamente precisam ser executados pelo usuário. III. Manter o sistema operacional atualizado é uma das formas de evitar a contaminação do computador por um vírus. IV. O vírus de setor de inicialização atua no registro de inicialização mestre (MBR), de forma que o vírus é carregado na memória do computador durante a inicialização.

verifica-se que está(ão) correta(s)

I. Vírus são programas que se autoreplicam com o objetivo de anexarem-se a outros arquivos. II. Vírus são programas auto executáveis, ou seja, não necessariamente precisam ser executados pelo usuário. III. Manter o sistema operacional atualizado é uma das formas de evitar a contaminação do computador por um vírus. IV. O vírus de setor de inicialização atua no registro de inicialização mestre (MBR), de forma que o vírus é carregado na memória do computador durante a inicialização.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

Quais técnicas asseguram, respectivamente, confidencialidade,

integridade e autenticidade na troca de informações?

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpyware

- AAA: Autenticação, Autorização e AuditoriaBiometria

Dadas as afirmativas sobre Malwares,

I. Técnicas de login usando a digital ou a íris do usuário evitam a ação de keyloggers. II. Spywares são softwares que monitoram os hábitos de acesso e navegação dos usuários. III. Uma das formas de disseminação de Backdoors é através de cavalos de Troia. IV. Worms são vírus que têm como objetivo se propagar automaticamente usando as redes de computadores.

verifica-se que está(ão) correta(s)

I. Técnicas de login usando a digital ou a íris do usuário evitam a ação de keyloggers. II. Spywares são softwares que monitoram os hábitos de acesso e navegação dos usuários. III. Uma das formas de disseminação de Backdoors é através de cavalos de Troia. IV. Worms são vírus que têm como objetivo se propagar automaticamente usando as redes de computadores.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

- AbrangênciaLAN: Local Area Network

- Cloud Computing

- Equipamentos de Rede

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Segurança de RedesFirewall

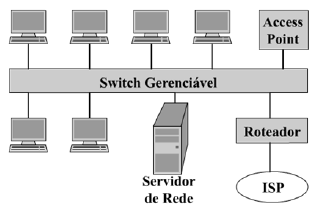

Dadas as afirmativas baseadas na figura que ilustra uma rede de computadores dentro de uma instituição,

I. Um switch gerenciável pode fornecer dhcp, firewall e o gerenciamento de senhas de usuários da rede. II. O Access Point é por onde essa intranet se conecta à internet. III. O servidor de rede pode fornecer um serviço de repositório em nuvem, também acessível pela internet. IV. O roteador ou o servidor de rede podem rodar o serviço de firewall dessa rede.

verifica-se que estão corretas apenas

Provas

Questão presente nas seguintes provas

Um usuário da rede wireless relatou o seguinte problema:

“Percebo que meu celular está conectado à rede sem fio

institucional com sinal bem forte e estável, mas não consigo

acessar a internet nem ler meus e-mails. Em casa eu consigo”.

Nesse contexto, dadas as afirmativas que podem explicar o que

provavelmente aconteceu,

I. O link externo com a internet pode estar offline e o usuário pode ter confundido a informação do sinal do access point no celular, achando ser a intensidade da conexão com a internet. II. O telefone do usuário pode estar no modo avião e, por isso, estar sem acesso à internet. III. Se o link externo com a internet estiver online, o access point pode estar isolado do restante da rede.

verifica-se que está(ão) correta(s)

I. O link externo com a internet pode estar offline e o usuário pode ter confundido a informação do sinal do access point no celular, achando ser a intensidade da conexão com a internet. II. O telefone do usuário pode estar no modo avião e, por isso, estar sem acesso à internet. III. Se o link externo com a internet estiver online, o access point pode estar isolado do restante da rede.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

- LinuxRedes no LinuxFerramentas de Rede (Linux)

- WindowsLinha de Comando (Windows)

Em manutenções na rede lógica, frequentemente um funcionário

de TI realiza testes para verificar a conectividade e latência da

conexão entre dois equipamentos de rede. Nesse propósito, quais

os comandos usados, respectivamente, no Windows e no Linux,

para enviar ininterruptamente pacotes de 64 bytes para o

endereço 172.17.2.1?

Provas

Questão presente nas seguintes provas

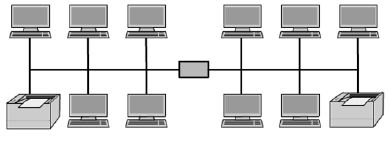

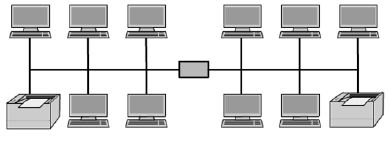

A figura apresenta dois grupos que trabalham de forma totalmente

isolada, ou seja, os computadores de um grupo não conseguem

enviar pacotes de dados para os computadores do outro grupo.

Entretanto, a impressora de cada grupo pode ser usada por ambos

os grupos.

Assinale a alternativa que explica corretamente como essa configuração de rede é possível.

Assinale a alternativa que explica corretamente como essa configuração de rede é possível.

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailIMAP: Internet Message Access Protocol

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

Dadas as afirmativas a respeito dos protocolos usados no correio

eletrônico (SMTP, POP3 e IMAP),

I. Enquanto o SMTP lida com a troca de mensagens entre servidores, os protocolos POP3 e IMAP são usados para o recebimento de mensagens do correio eletrônico. II. O protocolo IMAP possibilita sincronizar as pastas e mensagens que estão no servidor de correio eletrônico com um dispositivo local (celular, tablet, PC etc.). III. O protocolo POP3 trabalha com a transferência provisória das pastas e mensagens do servidor de correio eletrônico para o dispositivo usado na leitura.

verifica-se que está(ão) correta(s)

I. Enquanto o SMTP lida com a troca de mensagens entre servidores, os protocolos POP3 e IMAP são usados para o recebimento de mensagens do correio eletrônico. II. O protocolo IMAP possibilita sincronizar as pastas e mensagens que estão no servidor de correio eletrônico com um dispositivo local (celular, tablet, PC etc.). III. O protocolo POP3 trabalha com a transferência provisória das pastas e mensagens do servidor de correio eletrônico para o dispositivo usado na leitura.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

- AbrangênciaCAN: Campus Area Network

- Segurança de RedesFirewall

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

O texto refere-se ao planejamento da rede lógica de um

determinado campus, onde existem cerca de 2000 usuários,

distribuídos em três prédios que estão localizados a 200 metros

uns dos outros.

A solução necessita de uma rede IPv4 __________, com configuração distinta em cada prédio para garantir o isolamento lógico dos usuários. Para evitar a perda de pacotes, é interessante também o uso de ________ nos links entre os armários de TI dos prédios. Essa intranet deverá se conectar à internet através de um __________, para garantir uma segurança mínima interna.

Assinale a alternativa que contém os termos que completam corretamente as lacunas do texto.

A solução necessita de uma rede IPv4 __________, com configuração distinta em cada prédio para garantir o isolamento lógico dos usuários. Para evitar a perda de pacotes, é interessante também o uso de ________ nos links entre os armários de TI dos prédios. Essa intranet deverá se conectar à internet através de um __________, para garantir uma segurança mínima interna.

Assinale a alternativa que contém os termos que completam corretamente as lacunas do texto.

Provas

Questão presente nas seguintes provas

Um grupo de pesquisadores solicitou que os computadores de

dois laboratórios diferentes, localizados em prédios distantes do

mesmo campus, estivessem numa mesma rede lógica, mas

completamente isolados dos demais equipamentos e usuários do

campus, preservando o mesmo desempenho fornecido pelos

switches gerenciáveis de 1Gbps da rede. Qual a alternativa que

melhor resolve o problema, levando em consideração a eficiência,

segurança, tempo e custo de implementação?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container