Foram encontradas 60 questões.

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia Simétrica

O usuário torna a sua chave I disponível para todos os que podem eventualmente enviar-lhe informações criptografadas. Essa chave pode apenas codificar os dados, mas não pode descodificá-los, ou seja, não pode abrir as informações criptografadas, mas é capaz de criptografar um arquivo. No envio da informação criptografada, a chave II é utilizada, e quem recebe o texto cifrado, descodifica-o com a chave III . O algoritmo de criptografia IV rata o texto como se fosse um número muito grande, eleva-o à potência de outro número também enorme e, então, calcula o restante depois de dividido por um terceiro número igualmente gigantesco. Por fim, o número resultante de todo este processo é convertido de novo em texto. Na criptografia V o algoritmo divide os dados em pequenos pedaços chamados de blocos, depois coloca letras em volta, muda a informação presente em cada bloco para números, comprime e expande esses dados e coloca esses números em fórmulas matemáticas que incluem a chave. Então o algoritmo repete todo o processo, até mesmo dúzias de vezes, se necessário.

Completam correta e respectivamente as lacunas I a V:

Completam correta e respectivamente as lacunas I a V:

Provas

Questão presente nas seguintes provas

Em TI, uma política de segurança adequada deve conter recomendações de filtros que permitam o bloqueio de portas e protocolos no firewall para os serviços que mais são explorados em tentativas de invasão. Todavia, essa tarefa deve levar em conta o cuidado de não paralisar os serviços necessários no ambiente de rede privado. Nesse sentido, os bloqueios podem ser implementados

I. nos pacotes originários do ambiente exterior, com origem em endereços internos previstos na RFC 1918 (redes privadas) e endereços IP 127.

II. nas portas de DNS para todas as máquinas que não sejam servidores de DNS e também para as que sejam servidores de DNS secundária.

III. nos protocolos HTTP e SSL, exceto para servidores que provêm serviços Web para acesso externo, bem como as portas altas utilizadas por serviços HTTP como Proxy.

IV. nas requisições de echo request, de saída de echo replies, time exceeded, e mensagens do tipo unreachable.

É correto o que consta em

I. nos pacotes originários do ambiente exterior, com origem em endereços internos previstos na RFC 1918 (redes privadas) e endereços IP 127.

II. nas portas de DNS para todas as máquinas que não sejam servidores de DNS e também para as que sejam servidores de DNS secundária.

III. nos protocolos HTTP e SSL, exceto para servidores que provêm serviços Web para acesso externo, bem como as portas altas utilizadas por serviços HTTP como Proxy.

IV. nas requisições de echo request, de saída de echo replies, time exceeded, e mensagens do tipo unreachable.

É correto o que consta em

Provas

Questão presente nas seguintes provas

Os padrões de projeto, quando aplicados ao desenvolvimento de aplicações, fornecem meios de descrever soluções comuns para problemas comuns, resultando em redução de tempo gasto com o desenvolvimento e melhoria da qualidade da aplicação.

Analise:

- É o responsável pela especificação dos tipos de objetos a serem criados usando uma "instância" prototípica e pela criação de novos objetos copiando este protótipo.

- Define uma interface de nível mais alto que torna o subsistema mais fácil de usar e fornece uma interface única para um subsistema com diversas interfaces; compõe o grupo de padrões estruturais.

- Integrante do grupo de padrões comportamentais, ele provê uma forma de acessar sequencialmente os elementos de um agregado de objetos, sem expor a representação interna desse agregado.

- As consequências do uso deste padrão é que o encapsulamento é mantido, já que objetos usam sua própria informação para cumprir responsabilidades; leva ao fraco acoplamento entre objetos e à alta coesão, uma vez que objetos fazem tudo que é relacionado à sua própria informação.

As afirmações correspondem, respectivamente, aos padrões

Provas

Questão presente nas seguintes provas

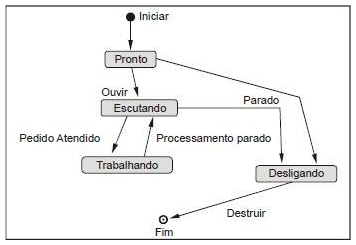

Considere o diagrama abaixo:

Em UML, trata-se de um exemplo típico de Diagrama de

Em UML, trata-se de um exemplo típico de Diagrama de

Provas

Questão presente nas seguintes provas

O texto acima trata do Princípio de

Provas

Questão presente nas seguintes provas

No contexto, o termo método é

Provas

Questão presente nas seguintes provas

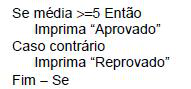

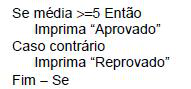

Considere o trecho do algoritmo (Pseudo-Código):

Em relação às estruturas básicas de controle, o trecho de algoritmo acima refere-se a estrutura

I. condicional simples.

II. condicional composta.

III. de repetição.

IV. de decisão ou seleção.

É correto o que consta APENAS em

Em relação às estruturas básicas de controle, o trecho de algoritmo acima refere-se a estrutura

I. condicional simples.

II. condicional composta.

III. de repetição.

IV. de decisão ou seleção.

É correto o que consta APENAS em

Provas

Questão presente nas seguintes provas

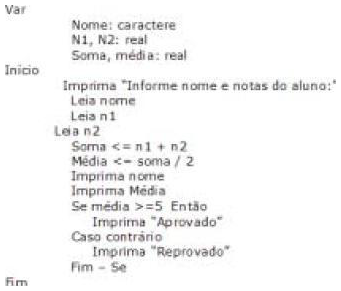

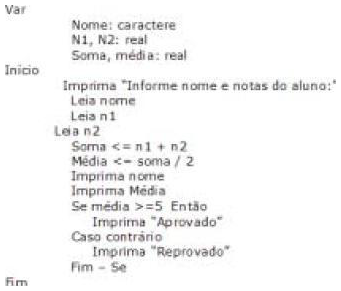

Seja o algoritmo (Pseudo-Código):

Em função dos tipos de dados declarados em Var, é correto concluir que as variáveis Nome e Soma, avaliadas isoladamente, podem representar, respectivamente,

I. um número de telefone e o número de moradores de um condomínio;

II. os nomes e a quantidade de alunos de uma escola;

III. um endereço de e-mail e o resultado de uma divisão;

IV. t0m@T & e 0,25.

É correto o que consta em

Em função dos tipos de dados declarados em Var, é correto concluir que as variáveis Nome e Soma, avaliadas isoladamente, podem representar, respectivamente,

I. um número de telefone e o número de moradores de um condomínio;

II. os nomes e a quantidade de alunos de uma escola;

III. um endereço de e-mail e o resultado de uma divisão;

IV. t0m@T & e 0,25.

É correto o que consta em

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ListaLista Encadeada

Uma lista ligada é uma estrutura que corresponde a uma sequência lógica de entradas ou nós. Cada nó armazena a localização do próximo elemento na sequência, ou seja, de seu nó sucessor. Nessa estrutura,

Provas

Questão presente nas seguintes provas

Em relação à interface WEB, considere:

I. é uma solução tecnológica que permite a atualização dinâmica de dados em uma página web, sem que esta precise ser inteiramente recarregada. Em outras palavras, baseia-se em scripts localizados no programa-cliente que solicitam dados ao servidor, sem que seja necessário atualizar a página inteira.

II. é um arquivo independente do arquivo HTML, no qual são declaradas propriedades e valores de estilização para os elementos do HTML, cabendo-lhe, dessa forma, a tarefa de estilização e ao HTML, exclusivamente, a marcação e estruturação do conteúdo do documento.

III. constitui-se da solução mais apropriada para a mudança de cabeçalhos do tipo < h1 >< font color="#00FF00" > Título < /h1 >, existentes nas centenas de páginas de um site.

Os itens I, II e III acima referem-se, respectivamente, a

I. é uma solução tecnológica que permite a atualização dinâmica de dados em uma página web, sem que esta precise ser inteiramente recarregada. Em outras palavras, baseia-se em scripts localizados no programa-cliente que solicitam dados ao servidor, sem que seja necessário atualizar a página inteira.

II. é um arquivo independente do arquivo HTML, no qual são declaradas propriedades e valores de estilização para os elementos do HTML, cabendo-lhe, dessa forma, a tarefa de estilização e ao HTML, exclusivamente, a marcação e estruturação do conteúdo do documento.

III. constitui-se da solução mais apropriada para a mudança de cabeçalhos do tipo < h1 >< font color="#00FF00" > Título < /h1 >, existentes nas centenas de páginas de um site.

Os itens I, II e III acima referem-se, respectivamente, a

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container