Foram encontradas 60 questões.

Selecione as teclas de atalho que permitem selecionar todos os arquivos de uma pasta no Windows Explorer do Microsoft Windows XP, versão português:

Provas

Questão presente nas seguintes provas

Em relação aos tipos de gráfico do Microsoft Excel, versão português do Office XP, julgue os itens a seguir, marcando com (V) a assertiva verdadeira e com (F) a assertiva falsa.

( ) O ícone corresponde a um gráfico de Radar.

corresponde a um gráfico de Radar.

( ) O ícone corresponde a um gráfico de Área.

corresponde a um gráfico de Área.

( ) O ícone corresponde a um gráfico de Barras.

corresponde a um gráfico de Barras.

( ) O ícone corresponde a um gráfico de Pizza.

corresponde a um gráfico de Pizza.

Assinale a opção com a sequência CORRETA.

( ) O ícone

corresponde a um gráfico de Radar.

corresponde a um gráfico de Radar. ( ) O ícone

corresponde a um gráfico de Área.

corresponde a um gráfico de Área. ( ) O ícone

corresponde a um gráfico de Barras.

corresponde a um gráfico de Barras. ( ) O ícone

corresponde a um gráfico de Pizza.

corresponde a um gráfico de Pizza. Assinale a opção com a sequência CORRETA.

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresWorms

- Ataques e Golpes e AmeaçasSpoofing

- Ataques e Golpes e AmeaçasSniffing

Analise as afirmativas abaixo sobre ataques digitais.

I. Denial of Service é um ataque que visa interromper um serviço por meio de sobrecarga no servidor ou no meio de comunicação associados ao serviço.

II. Spoofing é um tipo de ataque que intercepta pacotes de rede para obter informações como nomes de usuários ou senhas.

III. Worms são programas que se propagam para infectar o ambiente onde eles se encontram.

Assinale a alternativa CORRETA:

I. Denial of Service é um ataque que visa interromper um serviço por meio de sobrecarga no servidor ou no meio de comunicação associados ao serviço.

II. Spoofing é um tipo de ataque que intercepta pacotes de rede para obter informações como nomes de usuários ou senhas.

III. Worms são programas que se propagam para infectar o ambiente onde eles se encontram.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Em relação às normas da família ISO 27000, correlacione as colunas a seguir considerando a descrição que melhor defne cada norma:

Está CORRETA a seguinte sequência de respostas:

Está CORRETA a seguinte sequência de respostas:

Provas

Questão presente nas seguintes provas

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Rede

- Modelo OSIModelo OSI: Camada de Transporte

Em relação às camadas do modelo de referência OSI, julgue os itens a seguir, marcando com (V) a assertiva verdadeira e com (F) a assertiva falsa.

( ) A Camada de Enlace possui mecanismos de detecção e correção de erros.

( ) A Camada de Rede determina a maneira com que os pacotes são roteados da origem até o destino.

( ) A Camada de Transporte é responsável pelo gerenciamento de pacotes.

( ) A Camada de Apresentação realiza o gerenciamento de token, impedindo que duas partes tentem executar uma operação crítica ao mesmo tempo.

Assinale a opção com a sequência CORRETA.

( ) A Camada de Enlace possui mecanismos de detecção e correção de erros.

( ) A Camada de Rede determina a maneira com que os pacotes são roteados da origem até o destino.

( ) A Camada de Transporte é responsável pelo gerenciamento de pacotes.

( ) A Camada de Apresentação realiza o gerenciamento de token, impedindo que duas partes tentem executar uma operação crítica ao mesmo tempo.

Assinale a opção com a sequência CORRETA.

Provas

Questão presente nas seguintes provas

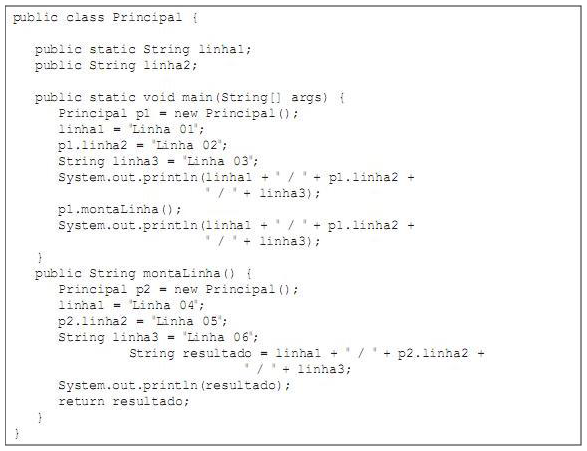

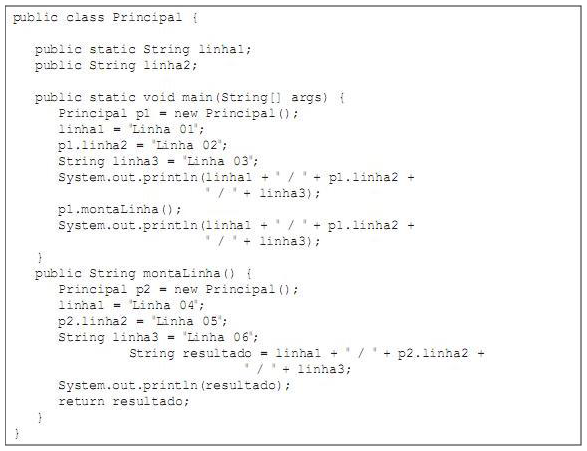

Analise o seguinte programa desenvolvido na linguagem Java:

Assinale a opção que corresponde à saída CORRETA gerada pelo programa:

Assinale a opção que corresponde à saída CORRETA gerada pelo programa:

Provas

Questão presente nas seguintes provas

São fragmentos de código com sintaxe válida para a linguagem Object Pascal (Delphi), EXCETO:

Provas

Questão presente nas seguintes provas

Em relação aos tipos de relacionamentos da UML, correlacione as colunas a seguir considerando a defnição mais adequada:

Está CORRETA a seguinte sequência de respostas:

Está CORRETA a seguinte sequência de respostas:

Provas

Questão presente nas seguintes provas

Analise as seguintes afirmativas sobre tecnologias para aplicações Web baseadas em Java.

I. JSP permite a criação de páginas Web com conteúdo estático e dinâmico.

II. EJb é um framework de componentes, baseado na arquitetura MVC, para construção de interfaces com usuário.

III. JSTL permite utilizar conjuntos padronizados de tags para manipulação de arquivos XML, internacionalização, dentre outros.

Assinale a alternativa CORRETA:

I. JSP permite a criação de páginas Web com conteúdo estático e dinâmico.

II. EJb é um framework de componentes, baseado na arquitetura MVC, para construção de interfaces com usuário.

III. JSTL permite utilizar conjuntos padronizados de tags para manipulação de arquivos XML, internacionalização, dentre outros.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

São componentes da Visual Component Library (VCL) do Delphi 7, que permitem acesso direto a objetos de banco de dados por meio do Borland Database Engine (bDE), EXCETO:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container