Foram encontradas 50 questões.

Dado o crescimento da empresa X, foi necessário alugar outro prédio, distante 7 km do primeiro que ocupava. Para realizar a interligação de rede entre os dois prédios, sem a utilização de equipamentos com protocolos proprietários, foi necessária a utilização de:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAcesso ao MeioARP: Address Resolution Protocol

- TCP/IPSub-redes, Máscara e Endereçamento IP

Se um equipamento foi configurado com IP 10.10.50.5 e máscara 255.255.0.0, pode-se concluir que o endereço de broadcast da rede à qual está conectado é:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAcesso Remoto e TerminalTELNET: Telecommunications Network

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

A execução de um programa de varredura de portas TCP em um servidor identificou serviços ativos nas seguintes portas: 21, 23 e 25. Assumindo-se que os serviços instalados no servidor utilizam as portas padrão dos protocolos, pode-se concluir que estão instalados:

Provas

Questão presente nas seguintes provas

Um equipamento de rede sem fio foi configurado com um mecanismo de segurança. No entanto, o suporte técnico informou que o protocolo escolhido utilizava uma criptografia muito fraca e que deveria urgentemente ser mudado para um mais recente e confiável. O protocolo originalmente configurado foi:

Provas

Questão presente nas seguintes provas

Na linguagem de programação Java, uma classe declarada com o modificador final:

Provas

Questão presente nas seguintes provas

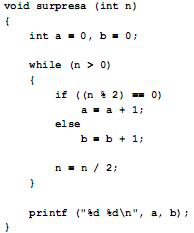

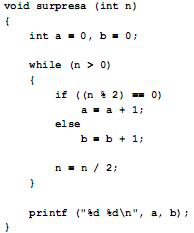

Considere a função seguinte, codificada na linguagem de programação C (o operador % significa resto da divisão inteira):

Os dois valores impressos pela função são iguais quando o valor de n é:

Os dois valores impressos pela função são iguais quando o valor de n é:

Provas

Questão presente nas seguintes provas

Considere a seguinte cadeia de caracteres (string):

"Obterei nota máxima nesta prova"

Comparando as representações dessa cadeia nos padrões ISO- 8859-1 (Latin-1) e UTF-8, é correto afirmar que:

"Obterei nota máxima nesta prova"

Comparando as representações dessa cadeia nos padrões ISO- 8859-1 (Latin-1) e UTF-8, é correto afirmar que:

Provas

Questão presente nas seguintes provas

864735

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Provas:

Um número inteiro x de 16 bits é representado em complemento a dois por FFF0, em hexadecimal. O valor de –x é:

Provas

Questão presente nas seguintes provas

864734

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Provas:

Epaminondas e Heráclito disputam quem possui o melhor computador pessoal. Epaminondas alega que a UCP (unidade central de processamento) de seu computador é capaz de endereçar 4 GBytes de memória. Heráclito retruca que a largura do barramento de endereços da UCP de seu computador é de 64 bits. Pode-se concluir, a partir dessas informações, que:

Provas

Questão presente nas seguintes provas

864733

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Provas:

Analise os seguintes tipos de interação entre servidores e/ou dispositivos de armazenagem de dados.

I. Server to storage: modelo tradicional de interação, onde um ou mais servidores acessam dados armazenados em dispositivos a eles conectados.

II. Server to server: modelo de interação para troca de dados entre servidores, usualmente em grandes volumes.

III. Storage to storage: movimentação de dados sem intervenção de servidores, como uma operação de backup, por exemplo.

A tecnologia de armazenagem SAN é capaz de operar:

I. Server to storage: modelo tradicional de interação, onde um ou mais servidores acessam dados armazenados em dispositivos a eles conectados.

II. Server to server: modelo de interação para troca de dados entre servidores, usualmente em grandes volumes.

III. Storage to storage: movimentação de dados sem intervenção de servidores, como uma operação de backup, por exemplo.

A tecnologia de armazenagem SAN é capaz de operar:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container