Foram encontradas 351 questões.

Considere a tabela relacional criada pelo comando

create table xx

(a int null, b int null, c int null)

Depois de instanciada com um conjunto de registros, os seguintes comandos foram executados:

select count(*) from XX

select count(distinct A) from XX

select count(distinct B) from XX

select count(*) from XX where C>10

select count(*) from XX where not C>10

Sabendo-se que esses comandos produziram como resultado, respectivamente, os números 10, 10, 0, 0 e 5, analise as quatro alternativas para a definição da tabela XX:

I.

CREATE TABLE XX(

A int NULL,

B int NULL,

C int NULL )

II. CREATE TABLE XX(

A int primary key,

B int NULL,

C int NULL )

III.

CREATE TABLE XX(

A int NULL,

B int NULL,

C int )

IV.

CREATE TABLE XX(

A int,

B int primary key,

C int NULL )

A lista com todos os comandos que são válidos e compatíveis com a instância corrente da tabela é:

Provas

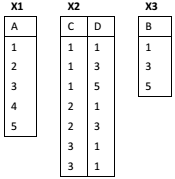

O comando SQL

select A from X1 where

not exists

(select * from X3 where

not exists

(select * from X2 where

X1.A=X2.C and X3.B=X2.D))

produz um resultado com apenas uma coluna, cujo(s) valor(es) é/são:

Provas

Nessa situação, uma procedure útil para descobrir os processos em curso é:

Provas

Considere alguns tipos de construções SQL que podem ser empregadas na definição de uma coluna de uma view:

I. funções de agregação, tais como sum, avg

II. funções escalares, tais como sin, trim

III. expressões aritméticas

IV. expressões condicionais, tais como case

V. literais

VI. subconsultas

Está correto concluir que uma determinada coluna NÃO pode ser objeto de atualização quando resultar de qualquer dos tipos:

Provas

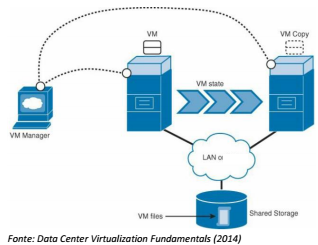

Para transferir uma VM em execução de um host para outro, sem desligamento do servidor virtual e sem tempo de inatividade, é utilizado o:

Provas

- Ataques e Golpes e AmeaçasPhishing Scam

- Ataques e Golpes e AmeaçasSpoofingEmail Spoofing

- Segurança LógicaSegurança em Correio Eletrônico

A técnica que altera o remetente da mensagem para induzir a vítima a clicar em links maliciosos é denominada:

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

Para garantir a autenticação do autor e a confidencialidade dos dados, será necessário utilizar:

Provas

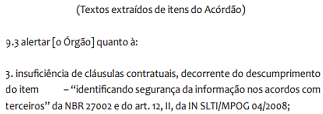

O trecho entre aspas faz parte, na norma, da seção:

Provas

Pontes, Switches e Roteadores são dispositivos que operam em camadas específicas do Modelo OSI e que utilizam fragmentos de informações diferentes para decidir como realizar a comutação em redes de computadores.

Esses dispositivos de comutação operam, respectivamente, nas camadas:

Provas

I. Todos os dispositivos compartilham o meio de transmissão de maneira que, sempre que um deles envia uma mensagem, esta se propaga ao longo da rede de forma que todos os nós escutam a mensagem.

II. Em qualquer instante, no máximo uma máquina desempenha a função de mestre e pode realizar uma transmissão.

III. Um mecanismo de arbitragem para resolver conflitos precisa ser utilizado para controlar quando duas ou mais máquinas fazem uma transmissão simultaneamente.

A topologia de rede que possui essas características é:

Provas

Caderno Container