Foram encontradas 70 questões.

A equipe de analistas de infraestrutura de TI do TCE/TO está planejando o endereçamento lógico de dois novos departamentos. Uma única rede classe C empregando os últimos endereços IP (Internet Protocol) possíveis para redes desta classe atenderá ambos os departamentos. A rede será dividida em duas sub-redes de mesmo tamanho, uma para cada departamento.

Portanto, na notação CIDR (Classes Inter-Domain Routing), a equipe utilizará os blocos de endereços:

Provas

O analista de sistemas Carlos está desenvolvendo o software CharlieApp e implementou o teste C. O teste C consiste apenas em determinar se o método A do código de CharlieApp retorna o resultado esperado C ao chamar o método B que realiza uma consulta ao banco de dados de CharlieApp.

Portanto, o teste C implementado por Carlos é de:

Provas

O analista Gideão instalou a ferramenta SecEval no cenário de integração contínua do TCE/TO. A SecEval analisa uma aplicação em execução buscando encontrar vulnerabilidades de segurança por meio de telemetrias coletadas em tempo real de sensores inseridos no interior da aplicação. Porém, SecEval não dispõe de recursos para bloquear ataques contra aplicações em execução.

Portanto, SecEval é uma ferramenta de teste de segurança do tipo:

Provas

- DevOps e CI/CDDevSecOps

- Engenharia de SoftwareModelos de DesenvolvimentoCascata ou Clássico

- Engenharia de SoftwareTestes

A empresa Bravo, que produz softwares, utiliza o modelo de desenvolvimento de software em cascata e dedica atenção à segurança do software apenas nas fases finais do ciclo de desenvolvimento. A equipe de analistas de sistemas da Bravo está adotando o princípio DevSecOps shift left security para tornar a programação dos softwares mais segura.

Para aplicar o princípio shift left security no modelo de desenvolvimento de software em cascata, a equipe deve mover a preocupação proativa com a segurança do software para o início da fase de:

Provas

Um documento XML é considerado bem formado quando segue as regras de sintaxe estabelecidas na especificação da linguagem. A alternativa que apresenta um documento XML bem formado é:

Provas

César foi contratado para desenvolver um sistema em uma empresa e deve usar seu próprio notebook. Por questões de segurança, apenas os notebooks cadastrados podem usar a rede local da empresa. Para isso, a equipe de suporte de redes solicitou a César o endereço exclusivo da placa de rede do seu notebook que contém 48 bits, normalmente escrito em notação hexadecimal, por exemplo: 00-C0-75-E2-B7-91.

Para isso, César deve fornecer o endereço:

Provas

De acordo com o modelo de referência OSI, a camada que converte o formato de dado recebido em um formato comum, responsável pela formatação dos dados, conversão de códigos e caracteres, e que também pode ter outros usos como compressão e criptografia, é a camada:

Provas

A arquitetura TCP/IP é composta por diversas camadas que permitem a comunicação entre computadores em uma rede. Na camada de aplicação são implementados diversos protocolos, como o login remoto seguro.

Na camada de aplicação, o protocolo de rede que usa criptografia para proteger a conexão entre um cliente e um servidor, permitindo uma administração de rede segura por sobre uma rede insegura, é o:

Provas

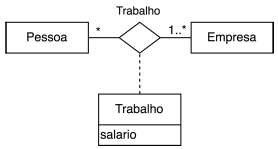

Observe o seguinte diagrama UML 5.2.1.

No diagrama apresentado, o símbolo do diamante representa um(a):

Provas

Na metodologia ágil SCRUM há diversos eventos formais que são realizados para inspecionar e adaptar artefatos. O evento SCRUM que tem como propósito planejar maneiras de aumentar a qualidade e a eficácia de diversos elementos, avaliando o que deu certo durante a Sprint, quais problemas foram encontrados e como esses problemas foram (ou não) resolvidos, é o:

Provas

Caderno Container