Foram encontradas 60 questões.

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMITM: Man-in-the-Middle

- Certificado DigitalAC: Autoridade Certificadora

Um ataque de interceptação de dados (man-in-the-middle) pode ser realizado sobre um canal TLS se

Provas

Questão presente nas seguintes provas

O esgotamento da capacidade de endereçamento do protocolo IPv4 motivou a implantação do IPv6. Os números de bits de endereçamento utilizados no IPv4 e no IPv6 são, correta e respectivamente,

Provas

Questão presente nas seguintes provas

Um administrador notou que os computadores de sua rede não eram capazes de se conectar a nomes de domínio, como www.google.com.br, mas eram capazes de se conectar a endereços IP, como 173.194.42.183. Tal comportamento pode ser atribuído a uma falha no serviço de

Provas

Questão presente nas seguintes provas

Em redes de computadores, switches e roteadores realizam funções diferenciadas, mas atualmente são incorporados em um único equipamento denominado switch L3.

As funções do switch e do roteador são, correta e respectivamente, gerenciar

Provas

Questão presente nas seguintes provas

A implantação de uma rede de computadores requer o estabelecimento de um projeto que inclui a escolha da topologia física. Atualmente, a maioria das redes de computadores é implantada com a topologia física em estrela e a tecnologia Ethernet devido à vantagem

Provas

Questão presente nas seguintes provas

220166

Ano: 2015

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: VUNESP

Orgão: SAEG

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: VUNESP

Orgão: SAEG

Considere um projeto de uma infraestrutura para a instalação de servidores de banco de dados na Companhia de Serviços de Água, Esgoto e Resíduos cujos requisitos básicos incluem: grande capacidade de armazenamento, segurança e confiabilidade por meio do esquema de redundância de servidores. Nesse cenário, o tipo de armazenamento de dados a ser implantado deve ser o

Provas

Questão presente nas seguintes provas

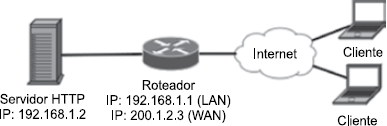

Considere a estrutura lógica da rede apresentada na figura a seguir para responder a questão.

Provas

Questão presente nas seguintes provas

O modelo de referência OSI (Open Systems Interconnection) da ISO (International Organization for Standardization) é baseado em diversas camadas. A camada que é responsável pelo estabelecimento de rotas e pelo chaveamento dos dados ao longo da rede, estabelecendo, mantendo e terminando conexões, é denominada Camada de

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAcesso Remoto e TerminalSSH: Secure Shell

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Os três componentes principais que juntos definem a arquitetura do protocolo SSH-2 (RFC 4251) são os protocolos

Provas

Questão presente nas seguintes provas

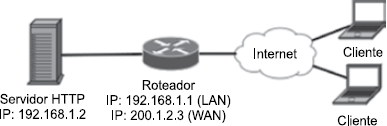

Considere a estrutura lógica da rede apresentada na figura a seguir para responder a questão.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container