Foram encontradas 50 questões.

Disciplina: TI - Sistemas Operacionais

Banca: IBADE

Orgão: Pref. Vila Velha-ES

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IBADE

Orgão: Pref. Vila Velha-ES

Ordem de chegada: 1° Processo: P1 Duração(ms): 20

Ordem de chegada: 2° Processo: P2 Duração(ms): 4

Ordem de chegada: 3° Processo: P3 Duração(ms): 6

Desprezando-se o tempo necessário para a troca de contexto, determine o tempo médio de espera:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IBADE

Orgão: Pref. Vila Velha-ES

- Fundamentos de Sistemas OperacionaisArquitetura de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisKernelFunções do Kernel

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IBADE

Orgão: Pref. Vila Velha-ES

- Gerenciamento de MemóriaAlgoritmos de Substituição de Páginas

- Gerenciamento de MemóriaFalha de Página (Page Fault)

- Gerenciamento de MemóriaMemória Virtual (Conceito)

Provas

Ao realizar um backup o usuário é informado que o tamanho total dos arquivos é de 10 (dez) GIGABYTES. Analise as opções abaixo para o armazenamento deste arquivo de backup:

I - um disquete de 750 kilobytes;

II - um CD-ROM de 700 megabytes;

III - um pendrive de 1 gigabyte;

IV - um disco rígido externo de 1 terabyte;

V - um cartão de memória de 512 megabytes.

Qual/quais das alternativa(s) abaixo contém/contêm somente o(s) dispositivo(s) com capacidade para armazenar integralmente o backup de 10 GIGABYTES?

Provas

Provas

Provas

Provas

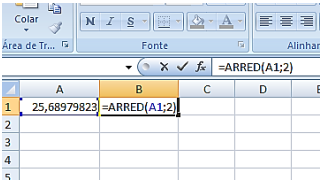

Observe a imagem abaixo do uso de uma função na Planilha eletrônica MS Excel 2013.

O resultado obtido através do uso desta função no valor contido nesta planilha é:

Provas

Um ataque cibernético é uma tentativa de danificar ou destruir uma rede ou sistema digital. Pode resultar em uma violação de dados, que é quando dados sensíveis ou confidenciais são manipulados por indivíduos não autorizados. Este tipo de ataque pode assumir a forma de roubo de identidade, vírus, malware, fraude ou extorsão. Analise as seguintes recomendações:

I - utilize senhas curtas e iguais para todos os serviços online;

II - não use verificação em duas etapas;

III - deixe seu sistema operacional atualizado;

IV - utilize um antivírus e um firewall;

V - utilize conexões desconhecidas de internet.

Qual/quais da(s) alternativas abaixo contém/contêm somente a(s) proposta(s) correta(s) para evitar um ataque cibernético?

Provas

Caderno Container