Foram encontradas 50 questões.

Relacione a 2ª coluna com relação a 1ª coluna, de maneira que demonstre a sequência de tarefas do BIOS, e assinale a alternativa correspondente:

1ª COLUNA

I - Tarefa 1.

II - Tarefa 2.

III - Tarefa 3.

IV - Tarefa 4.

V - Tarefa 5.

2ª COLUNA

( ) Inicializa os registradores e o controle de energia.

( ) Exibe as informações do sistema no vídeo. É a primeira informação que aparece quando o computador é ligado.

( ) Verifica a CMOS. A CMOS é outro chip responsável por armazenar configurações sobre os HDs instalados e seus tamanhos, data e hora, e várias outras informações.

( ) Carrega os controladores de interrupção. Os controladores de interrupção fazem a interface do sistema operacional com eventos dos dispositivos.

( ) Testa todos os dispositivos para descobrir se estão funcionando corretamente. Essa tarefa leva o nome de POST (Power-On Self-Test ou Autotestes de Funcionamento).

Provas

Disciplina: TI - Redes de Computadores

Banca: EXATUS

Orgão: Pref. Caxias do Sul-RS

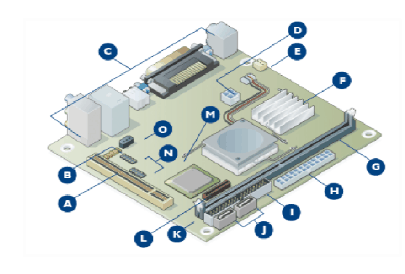

No desenho de uma placa mãe esquematizado abaixo, a letra I representa:

Provas

Provas

Provas

Com relação aos sistemas operacionais de computador, assinale (V) para verdadeiro e (F) para falso, e em seguida marque a alternativa que apresenta a sequência correta de cima para baixo:

( ) O sistema operacional Linux foi desenvolvido por Linus Torvalds, na Finlândia, em 1991. Ele possui código aberto e pode ser escrito e distribuído por qualquer tipo de usuário na internet, sendo o software adquirido por uma licença mensal junto ao site do desenvolvedor.

( ) Das características do Sistema Operacional Linux, estão a multitarefa, multiusuário, conexão com outros tipos de sistemas operacionais, segurança quanto a proteção de processos executados na memória RAM.

( ) Uma das desvantagens do sistema Linux ser de código aberto, é que isso torna os seus usuários vulneráveis.

( ) O Linux é composto pelo kernel e vários programas, que podem ser criados de acordo com as suas distribuições. Cada distribuição Linux tem características diferentes e foram criadas para usuários específicos.

Provas

No quadro abaixo relacione a coluna 1 com a coluna 2, sobre os dispositivos de entrada e saída de dados de um computador, e em seguida marque a alternativa com a sequência correta:

Coluna 1

(1) Dispositivo de Entrada de Dados.

(2) Dispositivo de Saída de Dados.

Coluna 2

( ) Mesa digitalizadora.

( ) Mouse.

( ) Plotters.

( ) Monitor de Vídeo.

Provas

Provas

Nas afirmações abaixo sobre proteção e segurança dentro da informática, verifique se as afirmações são verdadeiras e em seguida marque a alternativa correta:

I - Firewall é um software ou hardware que verifica informações vindas da Internet ou de uma rede, rejeitando-as ou permitindo que elas passem e entrem no seu computador, dependendo das configurações definidas.

II - Trojan é um software que exibe anúncios, coleta informações sobre você ou altera configurações em seu computador, geralmente sem o seu consentimento.

III - Os programas antivírus verificam a existência de vírus, worms e cavalos de Troia em emails e outros arquivos. Caso algum seja encontrado, o programa antivírus coloca de quarentena (isola) o vírus ou o excluí completamente, antes que ele danifique o computador e os arquivos.

Provas

Disciplina: TI - Redes de Computadores

Banca: EXATUS

Orgão: Pref. Caxias do Sul-RS

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

Provas

Provas

Caderno Container