Foram encontradas 2.536 questões.

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Julgue o item que se segue, a respeito de segurança da informação.

O trojan é projetado para espionar o dono do dispositivo, que não autorizou a sua instalação e não sabe que tal código espião está instalado em seu equipamento, permitindo que o agente malicioso receba informações confidenciais coletadas

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Julgue o item que se segue, a respeito de segurança da informação.

O filtro antispam permite proteger os emails por meio de criptografia nas mensagens; esse filtro protege os dados dos usuários contra acessos indevidos tanto aos emails que trafegam pela Internet quanto aos emails já gravados em computador.

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Acerca de computação na nuvem, julgue o item subsequente.

As nuvens privadas sempre oferecem menos escalabilidade em comparação com a infraestrutura local, uma vez que elas são recursos de computação em nuvem usados exclusivamente por uma única empresa.

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Acerca de computação na nuvem, julgue o item subsequente.

Em comparação com o IaaS (infraestrutura como serviço), o SaaS (software como serviço) é a modalidade de computação em nuvem que oferece menos recursos; nela são ofertadas ao usuário somente soluções fundamentais de computação e de armazenamento sob demanda e pagas conforme o uso.

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Com relação a Microsoft Edge e Google Chrome, julgue o seguinte item.

No Google Chrome, é possível verificar todas as senhas salvas de uma só vez com vistas a descobrir se elas foram expostas em uma violação de dados, ou se elas são fracas, ou seja, se é fácil adivinhá-las.

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Com relação a Microsoft Edge e Google Chrome, julgue o seguinte item.

O Microsoft Edge possui o recurso Edge Secure Network integrado e gratuito, que permite, por meio da tecnologia VPN, impedir que terceiros acessem informações confidenciais do usuário, criptografando a conexão com a Internet e ocultando a localização e o endereço IP do computador.

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Julgue o item a seguir, a respeito do Microsoft Office 365.

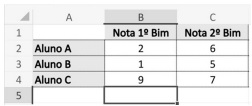

Na tabela a seguir, desenvolvida no Excel Office 365, se a fórmula =SOMASE(B2:B4;”>2”) for inserida na célula B5, o resultado será 9.

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Julgue o item a seguir, a respeito do Microsoft Office 365.

No Word Office 365, caso se deseje extrair pontos principais de um documento longo, para revisá-lo e economizar tempo resumindo o texto, pode-se utilizar o recurso de inserir sumário, disponibilizado em Referências, na faixa de opções da barra de ferramentas.

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Julgue o próximo item, relativo a Windows 10.

Como opção de entrada aos dispositivos do usuário, o Windows Hello permite conexão por meio de reconhecimento facial ou impressão digital.

Provas

Disciplina: Informática

Banca: CESPE / CEBRASPE

Orgão: Pref. Cachoeiro Itapemirim-ES

Julgue o próximo item, relativo a Windows 10.

No Windows 10, para mitigar o acesso não autorizado a dados, tornando os dados inacessíveis por meio de criptografia, é correto utilizar o recurso denominado BitLocker.

Provas

Caderno Container