Foram encontradas 40 questões.

Considere as seguintes afirmações acerca do navegador de internet Google Chrome:

I- O Google Chrome não suporta a sincronização de favoritos, senhas e histórico entre dispositivos diferentes.

II- O Google Chrome permite a instalação de extensões e plug-ins para adicionar funcionalidades extras ao navegador.

III- O Google Chrome oferece navegação em modo anônimo, em que o histórico de navegação, cookies e outros dados não são salvos após o término da sessão.

IV- O Google Chrome bloqueia todos os anúncios automaticamente, sem a necessidade de extensões adicionais.

É CORRETO o que se afirma apenas em:

Provas

Disciplina: Segurança e Saúde no Trabalho (SST)

Banca: UEPB

Orgão: Pref. Barra Santana-PB

Junior, estudante de eletricidade predial básica, ao revisar o conteúdo de matérias já cursadas, deparou-se com a seguinte anotação: “nas instalações e serviços em eletricidade devem ser adotadas sinalizações adequadas de segurança, destinadas à advertência e à identificação dos riscos de acidentes com eletricidade”. De acordo com a NR10, sobre exemplos inadequados de sinalização de segurança, analise as assertivas a seguir:

I- Identificação das teclas de interruptores nos circuitos de iluminação.

II- Travamentos e bloqueios de dispositivos e sistemas de manobra e comandos.

III- Restrições e impedimentos de acesso.

IV- Sinalização de áreas de circulação, de vias públicas, de veículos e de movimentação de cargas.

V- Sinalização de impedimento de energização.

É CORRETO o que se afirma apenas em:

Provas

Disciplina: Segurança e Saúde no Trabalho (SST)

Banca: UEPB

Orgão: Pref. Barra Santana-PB

O eletricista Teobaldo recebeu uma ordem de serviço para realização de uma atividade de manutenção de um quadro de acionamento de bombas d'água que são usadas para manter o nível de água adequado em uma hidrelétrica em períodos de estiagem. Antes de iniciar a atividade, Teobaldo, ao preencher o que compõe a Análise Preliminar dos Riscos – APR, decide revisar alguns itens checklist normativos sobre aspectos de segurança no setor elétrico. De acordo com a Norma Regulamentadora nº10 (NR10) somente deverá ser considerada, por Teobaldo, desenergizada e liberada para o trabalho a referida instalação elétrica mediante os procedimentos apropriados, obedecida a sequência encontrada em:

Provas

Ao configurar a segurança de um computador, um indivíduo precisa escolher as ferramentas adequadas para proteger o sistema contra diferentes tipos de ameaças. Qual das seguintes combinações de aplicativos é a mais apropriada para garantir uma proteção abrangente?

Provas

Disciplina: Segurança e Saúde no Trabalho (SST)

Banca: UEPB

Orgão: Pref. Barra Santana-PB

O objetivo da Norma Regulamentadora nº 6 (NR 6 - Equipamentos de Proteção Individual – EPI) é estabelecer os requisitos para aprovação, comercialização, fornecimento e utilização de EPI. A respeito da NR 6, analise as questões 31 e 32.

Relativo à fabricação, comercialização e o uso do Equipamento de Proteção Individual - EPI, a NR6 estabelece as responsabilidades do empregador, do empregado e do fabricante/importador, respectivamente. Quanto às responsabilidades do trabalhador, analise as assertivas a seguir:

I- Garantir que tenha certificado de aprovação.

II- Adquirir somente o aprovado pelo órgão de âmbito nacional competente em matéria de segurança e saúde no trabalho.

III- Utilizar, sempre que concordar, apenas para a finalidade a que se destina.

IV- Responsabilizar-se pela limpeza, guarda e conservação.

V- Comunicar à organização quando extraviado, danificado ou qualquer alteração que o torne impróprio para uso.

É CORRETO o que se afirma apenas em:

Provas

Disciplina: Segurança e Saúde no Trabalho (SST)

Banca: UEPB

Orgão: Pref. Barra Santana-PB

O objetivo da Norma Regulamentadora nº 6 (NR 6 - Equipamentos de Proteção Individual – EPI) é estabelecer os requisitos para aprovação, comercialização, fornecimento e utilização de EPI. A respeito da NR 6, analise as questões 31 e 32.

O Equipamento de Proteção Individual (EPI), de fabricação nacional ou importado, só pode ser posto à venda ou utilizado com a indicação do Certificado de Aprovação - CA, expedido pelo órgão de âmbito nacional competente em matéria de segurança e saúde no trabalho. Assinale a alternativa que estabelece, CORRETAMENTE, critérios normativos para a Certidão de Aprovação (CA) de um determinado EPI.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: UEPB

Orgão: Pref. Barra Santana-PB

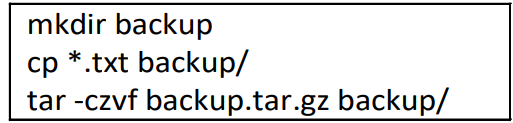

Considere a seguinte sequência de comandos Linux:

Marque a alternativa que represente exatamente o que esta sequência de comandos realiza.

Provas

Qual das seguintes afirmações é CORRETA sobre o Google Drive enquanto um dispositivo para armazenamento de dados na nuvem?

Provas

Disciplina: Segurança e Saúde no Trabalho (SST)

Banca: UEPB

Orgão: Pref. Barra Santana-PB

João e Gilberto, funcionários da AlparMinas, empresa do setor de cosméticos, serão empossados como novos representantes da Comissão Interna de Prevenção de Acidente (CIPA). Antes da posse, a AlparMinas deve promover treinamento para todos os membros, titulares e suplentes, incluindo João e Gilberto. Dentre outros, alguns temas são obrigatórios para o referido treinamento. Sobre tais temas, analise as assertivas a seguir:

I- Tecnologias voltadas ao registro eletrônico de acidentes.

II- Prevenção e combate ao assédio sexual e a outras formas de violência no trabalho.

III- Metodologia de análise estatística de riscos relacionadas ao trabalho.

IV- Princípios gerais de higiene do trabalho e de medidas de prevenção dos riscos.

V- Noções sobre as legislações trabalhista e previdenciária relativas à segurança e saúde no trabalho.

É CORRETO o que se afirma apenas em:

Provas

Considere as seguintes afirmações acerca de engenharia social:

I- A engenharia social só pode ser realizada por hackers altamente qualificados e técnicos, excluindo assim qualquer possibilidade de ser empregada por indivíduos comuns.

II- A engenharia social é uma técnica utilizada para manipular pessoas a fim de obter informações confidenciais ou acesso não autorizado a sistemas.

III- A engenharia social é um método exclusivo de ataque cibernético que não envolve interação humana.

IV- Os ataques de engenharia social podem ocorrer por meio de diversos canais, como e-mails, telefonemas, mensagens de texto e redes sociais.

É CORRETO o que se afirma apenas em:

Provas

Caderno Container